Zero Trust 网络访问 (ZTNA) 由安全策略控制,这些策略决定了哪些 IT 资产、用户和系统可以安全地相互通信。如果策略定义过于狭窄,可能会拖慢关键进程的速度并造成瓶颈。如果策略过于宽泛,则会造成难以保护的攻击面。

传统网络安全模型(例如基于边界的安全模型)依赖于这样一个假设:网络内部的一切都可以信任。然而,这种方法已不足以保护当今动态分布式 IT 生态系统,因为专有应用程序可能托管在任何地方,员工需要使用托管和非托管设备随时随地安全访问应用程序。

Zero Trust 网络访问 (ZTNA) 是一种提供对资源(例如专有应用程序)的安全访问的方法,其核心在于严格的访问控制和安全措施。ZTNA 遵循“永不信任,始终验证”的原则,这意味着不应该默示信任任何用户或设备(无论位于网络边界内部还是外部)。ZTNA 会在授予对应用程序或资源的访问权限之前,对每个用户和设备进行核实和身份验证,无论其位置如何。

背景

过去,企业依赖于防火墙等技术在其网络外周筑起强大的防火墙。允许员工使用专有应用程序的访问管理主要以员工所在位置为依据。如果员工身处办公室并接入企业网络,则被视为“可信用户”,可获准访问应用程序及资源。同样需要安全远程访问这些应用程序和工作负载的远程员工,则通常会使用虚拟专用网络 (VPN) 服务来进行连接。

企业可能会根据员工所在位置应用不同的访问权限和访问策略。如果员工位于公司本地,则可能享有更多资源访问权限。如果员工为远程办公,则可能只能访问特定应用程序。

然而,随着向多云 和随处办公模式的转变,企业现已意识到这种访问管理方式需要新的解决方案。

Zero Trust 安全模式

Zero Trust 安全概念为企业提供了远胜于传统边界防御的保护。Zero Trust 安全模式假设每个用户身份、设备、系统和应用程序都已遭遇入侵。ZTNA 是任何希望过渡到 Zero Trust 安全模式的企业的关键解决方案。

ZTNA 的工作原理

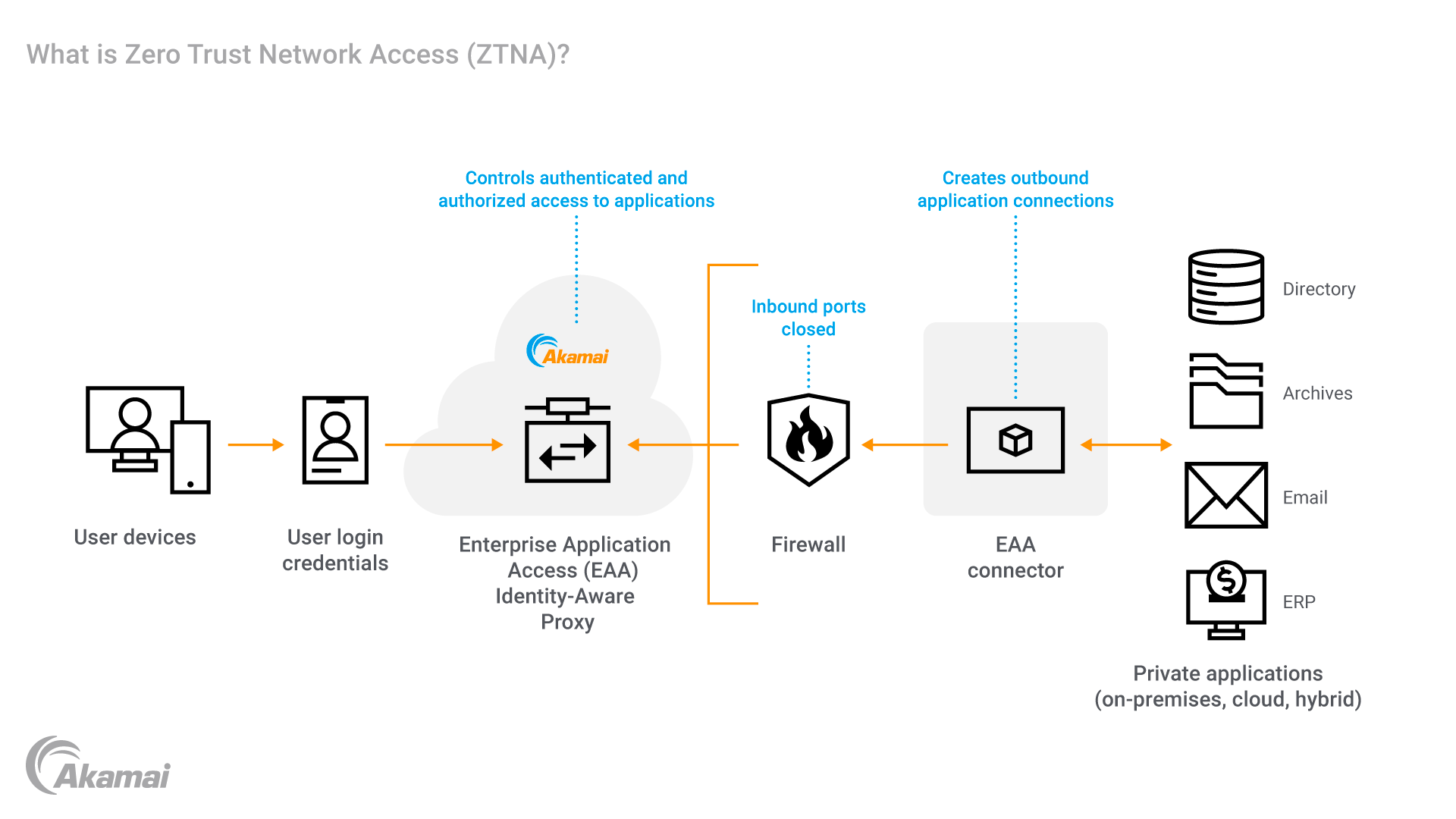

ZTNA 架构会根据强身份验证、授权和上下文来授予对应用程序和资源的安全访问权限。

ZTNA 架构仅提供对员工完成工作所需的应用程序和工作负载的访问权限,而不会提供对整个网络的访问权限。无论应用程序托管在何处(本地、公有云还是私有云上)都无关紧要,经过身份验证的用户只能访问他们有权使用的应用程序。使用 ZTNA 架构,员工所处位置不再重要——无论他们在办公室通过企业网络办公、居家办公还是在最爱的咖啡店里工作,都适用相同的访问策略。

典型的 ZTNA 解决方案使用云托管的身份感知代理 (IAP),该代理可根据用户身份信息和设备态势信号等实时信号,提供精细的应用程序访问权限。第二种组件是访问连接器,通常为虚拟机,它部署在专有应用程序的部署位置,可能在本地或云环境中。访问连接器与专有应用程序链接,并与 IAP 建立出站连接。当用户想要访问应用程序时,IAP 会对用户进行身份验证、对设备执行验证并授权其访问应用程序。用户只能获得履行其工作职责所需的应用程序访问权限,此外,此访问权限会持续接受评估。如果设备态势发生变化,则可以近乎实时地撤销访问权限。

ZTNA 如何增强安全态势?

Akamai Zero Trust 网络访问解决方案是什么?

Enterprise Application Access 通过终端设备提供的 Zero Trust 网络访问,为员工提供快速、安全的远程接入,摆脱缓慢笨重的 VPN。

Secure Internet Access 探索 Secure Internet Access,一种基于云的安全 Web 网关。

Akamai MFA (Multi-Factor Authentication) 借助可以防范网络钓鱼的 MFA,防范员工帐户接管攻击和数据泄露。

常见问题

Zero Trust 网络访问概念为企业网络提供了远胜传统边界防御的保护。Zero Trust 安全模式假设每个用户身份、设备、系统和应用程序都已遭遇入侵。Zero Trust 网络并非专注于网络边界,而是在各个资产周围设置边界,并严格控制对这些资产的安全访问。结果:在 IT 环境内部发起的攻击可以迅速得到遏制,因为它们无法快速、轻松地传播。

Zero Trust 网络访问并非没有挑战。虽然这种方法可以实现更严格的安全态势,但也会给负责创建 ZTNA 策略的安全团队带来巨大的管理负担。如果策略过于严格,就会出现瓶颈,生产力或整体用户体验也会受到影响。采用 Zero Trust 框架的关键是找到能够显著降低访问管理和策略设置复杂性的工具。Akamai 可助您一臂之力。

Zero Trust 安全模式最初由 Forrester 于 2010 年提出,旨在应对传统的网络安全模式。传统模式侧重于建立强大的安全边界,同时信任网络内部的资产和用户。在网络安全实务中,突破边界防御措施的网络攻击往往会在整个 IT 环境中迅速传播。相较之下,Zero Trust 彻底摒弃了“可信网络边界”的概念。它假设每个用户、设备、系统和连接都可能已经遭到入侵,因此在允许其访问其他 IT 资产之前需要验证。

客户为什么选择 Akamai

Akamai 是一家致力于支持并保护在线商业活动的网络安全和云计算公司。我们卓越的安全解决方案、出色的威胁情报和全球运营团队可提供深度防御,保护各地的企业数据和应用程序。Akamai 的全栈云计算解决方案可在海外分布广泛的平台上提供高性能和经济实惠的服务。全球多家企业坚信,Akamai 能够提供卓越的可靠性、扩展性和专业技术,助其从容拓展业务。