A Especificação OpenAPI (OAS) é uma estrutura que os desenvolvedores de software usam para criar aplicativos que podem interagir com APIs REST. Originalmente conhecida como Especificação Swagger, a especificação OpenAPI descreve como se comunicar com uma API, que tipo de informação pode ser solicitada e quais informações serão retornadas. O OpenAPI melhora a segurança ao permitir que os desenvolvedores estabeleçam esquemas de segurança, uma definição de segurança que designa um método de autenticação de credenciais de clientes para a API.

A segurança de cartões de crédito é o conjunto de protocolos, tecnologias e práticas recomendadas dos quais as empresas dependem para proteger as informações de cartão de crédito processadas e/ou armazenadas nos ambientes de TI. Tendências como pagamentos sem contato e transações com cartão não presente para compras on-line permitiram um aumento na fraude de cartão de crédito e em outros tipos de crime financeiro. As soluções de segurança de cartão de crédito ajudam as organizações a proteger informações financeiras confidenciais, mitigar a perda de dados de cartão de crédito, prevenir fraude de cartão de crédito e evitar resultados adversos, como multas regulatórias, ação legal e perdas de receita, reputação e confiança do cliente.

A segurança de cartões de crédito é uma grande preocupação para varejistas e empresas que processam cartões de crédito, bem como emissores, instituições financeiras e grandes empresas como Visa, Mastercard, Discover e American Express. Embora os novos cartões tenham recursos de segurança, como chips EMV projetados para melhorar a segurança, os criminosos estão constantemente encontrando novas maneiras de roubar números de contas de cartão de crédito e realizar transações fraudulentas.

Quais são as ameaças à segurança de cartões de crédito?

- Fraude de cartão não presente. Uma das ameaças que cresce mais rapidamente é a fraude de cartão não presente, que ocorre quando um criminoso faz compras on-line ou por telefone com informações roubadas de cartão de crédito.

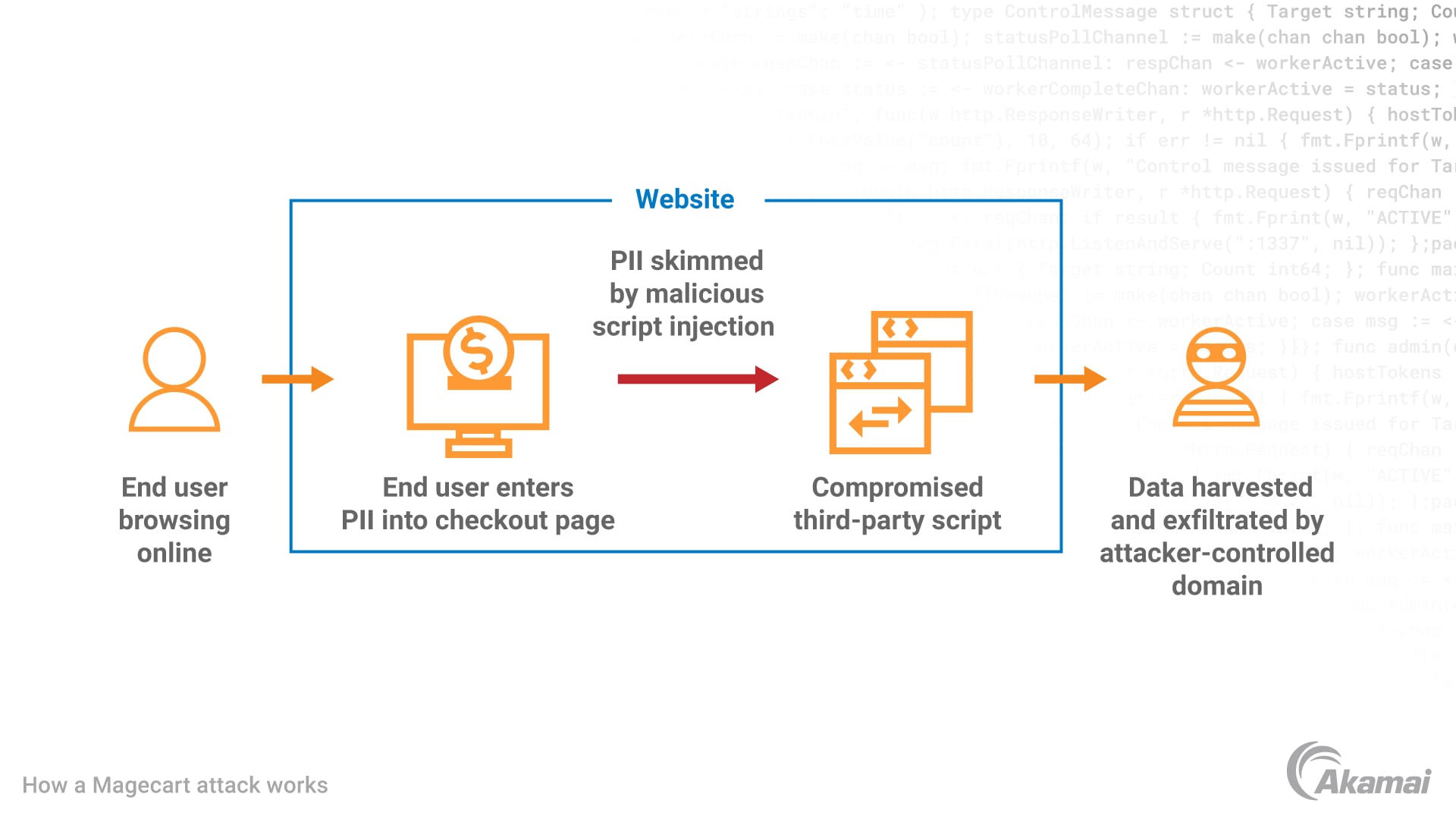

- Golpes de skimming. Os criminosos geralmente colocam skimmers em dispositivos de ponto de venda para roubar informações da conta quando um cliente ou funcionário passa o cartão na máquina. O skimming também pode acontecer em transações on-line. Por exemplo, os ataques Magecart aproveitam vulnerabilidades de terceiros em plataformas de comércio eletrônico que permitem que os invasores injetem código mal-intencionado em uma página de pagamento em um navegador. Quando um visitante do site insere os detalhes do cartão de pagamento, o código mal-intencionado analisa as informações e as envia para um domínio controlado pelo invasor.

- Phishing. Nesses ataques, os fraudadores se apresentam como um contato, empresa ou serviço legítimo e convencem os consumidores a revelar o número do cartão de crédito e outras informações confidenciais.

- Fraude de solicitação. Nessa forma de roubo de identidade, os criminosos podem usar informações roubadas para solicitar um cartão de crédito em nome de outra pessoa. Esse tipo de fraude pode passar despercebido até que a vítima verifique a fatura ou perceba uma alteração em sua pontuação de crédito.

- Violações de dados. Quando os invasores conseguem acessar com sucesso o ambiente de TI de uma organização, eles podem baixar grandes quantidades de dados de clientes com informações de identificação pessoal como, números de CPF, bem como números de cartão de débito ou crédito e CVV ou CID, os três ou quatro dígitos no verso do cartão criados para aumentar a segurança.

Quais são as práticas recomendadas para segurança de cartões de crédito?

A segurança de cartões de crédito e a proteção contra fraudes geralmente envolvem uma abordagem multicamadas para evitar, detectar e responder a fraudes e outras ameaças.

- Criptografia. Ao criptografar dados com protocolos como SSL e TLS, as organizações podem transmitir dados de pagamento com segurança sem medo de interceptação ou adulteração.

- Tokenização. Ao transmitir informações de cartão de crédito, a tokenização é o processo de substituir informações confidenciais do cartão por uma string aleatória de números e letras, conhecida como token, que só pode ser lida corretamente por um processador de pagamento. A tokenização reforça a segurança de cartões de crédito e as transações de comércio eletrônico, reduzindo o custo e a complexidade da conformidade com normas e padrões do setor.

- Autenticação. O uso da autenticação de fator único, de dois fatores ou multifator (MFA) ajuda a garantir que os indivíduos que apresentam cartões de crédito para pagamento sejam de fato usuários autorizados. A MFA envolve o uso de dois ou mais tipos de autenticação, incluindo senhas, PINs, códigos de uso único, dados biométricos, perguntas de segurança e tokens físicos.

- Sistemas de detecção e prevenção de fraudes. Essas tecnologias reconhecem e bloqueiam transações fraudulentas monitorando o comportamento do cliente, identificando padrões de transação e detectando anomalias. Ao detectar possíveis fraudes, essas soluções podem bloquear transações ou exigir medidas de autenticação adicionais.

- Conformidade com o PCI DSS. O Padrão de segurança de dados da indústria de cartões de pagamento (PCI DSS) descreve um conjunto de padrões para proteger os dados dos clientes e reduzir o risco de violações de dados. As empresas que estão em conformidade com os padrões PCI DSS são mais capazes de processar, armazenar e transmitir informações de cartão de crédito com segurança.

- Firewalls e segurança de rede. Os firewalls e outras tecnologias de segurança de rede e da web ajudam as organizações a melhorar a segurança de cartões de crédito bloqueando ameaças externas, como malware e agentes de ameaça que tentam obter acesso a ambientes de TI. Os firewalls verificam e monitoram o tráfego e aplicam políticas de segurança para bloquear possíveis ameaças. Os sistemas de detecção e prevenção de invasões identificam possíveis invasões e monitoram continuamente a atividade da rede. As soluções de microssegmentação e segmentação dividem redes e ativos de TI em unidades menores para limitar o potencial "raio de explosão" de um ataque cibernético bem-sucedido.

- Proteção no lado do cliente. A proteção no lado do cliente pode impedir ataques no lado do cliente, como Magecart, skimming da web e formjacking.

- Prevenção contra perda de dados (DLP). As soluções de DLP protegem informações confidenciais, como dados de cartão de crédito, contra vazamento, exposição ou roubo, maliciosos ou acidentais. Usando verificação contextual e inspeção de conteúdo, as soluções DLP pesquisam dados que entram e saem da rede e bloqueiam o tráfego que contém informações do titular do cartão, informações de identificação pessoal (PII) e outros tipos de dados confidenciais.

- Atualizações de segurança. Manter uma cadência regular e consistente para corrigir vulnerabilidades, aplicar patches e implementar atualizações de segurança é essencial para impedir que invasores explorem vulnerabilidades, bugs e problemas de segurança em software, hardware e sistemas operacionais.

Como a proteção de APIs afeta a segurança de cartões de crédito?

As interfaces de programação de aplicações, ou APIs, geralmente são o elo mais fraco da cadeia quando se trata de segurança de cartões de crédito. As APIs são programas de software ou bits de código que permitem que as aplicações se comuniquem entre si e compartilhem dados e funcionalidades. À medida que mais APIs são criadas e usadas para compartilhar dados confidenciais, como dados de cartão de crédito, as organizações apresentam mais riscos. Essas lacunas de segurança deixam a porta aberta para que os invasores obtenham acesso não autorizado a APIs e sistemas conectados. Como resultado dessas violações de dados, os dados de cartão de crédito dos clientes podem ser vazados ou roubados.

Qual é a melhor maneira de proteger APIs e melhorar a segurança de cartões de crédito?

O mais importante é se certificar de que todas as proteções de API usadas sejam compatíveis com PCI DSS. Isso pode ajudar a fornecer a confiança de que as soluções que você está implementando estão seguindo as práticas recomendadas para lidar com dados de cartão de crédito. Para determinar de quais soluções de segurança você precisa, a primeira coisa a ter em mente é que a proteção de APIs requer uma abordagem de segurança em várias camadas. Um gateway de API pode ajudar a autorizar e rotear chamadas para serviços de back-end apropriados e pontos de extremidade de front-end, ao mesmo tempo em que aplica limitação de taxa e limitação para evitar violações de API. As equipes de segurança também podem precisar implementar tecnologias de criptografia, autenticação e autorização, firewalls de aplicações web, esquemas de segurança OpenAPI e ferramentas para descobrir APIs e identificar vulnerabilidades. No entanto, a segurança do gateway de API não é suficiente para bloquear o tipo de ataques que fazem parte do Top 10 de segurança de API do OWASP. Em primeiro lugar, as organizações precisam garantir que tenham um inventário completo das APIs e sejam capazes de rotular essas APIs de acordo com se elas contêm ou não dados confidenciais, como informações de cartão de crédito. Em seguida, elas devem usar a análise comportamental para monitorar todas as atividades de API para garantir que essas APIs estejam compartilhando dados das maneiras esperadas e alertando sobre qualquer comportamento anormal.

Perguntas frequentes (FAQ)

O Open Worldwide Application Security Project (OWASP) é uma organização sem fins lucrativos dedicada a melhorar a segurança de softwares. O OWASP publica uma lista dos 10 principais riscos de segurança para aplicações web e APIs, com base na mais recente inteligência contra ameaças.

Da mesma forma que o OWASP Top 10 para aplicações web, o OWASP API Top 10 ajuda a identificar vulnerabilidades que colocam APIs em risco e fornece uma melhor compreensão de como corrigir essas vulnerabilidades.

A segmentação de rede é uma técnica de segurança de rede que divide uma rede em sub-redes menores e distintas. Assim, as equipes de rede podem compartimentar toda a rede e fornecer controles e serviços de segurança exclusivos para cada sub-rede. A prática da microssegmentação coloca controles granulares de segurança e acesso em torno de ativos de TI individuais, em vez de redes segmentadas maiores ou sub-redes, para fornecer uma proteção mais eficaz.

Por que os clientes escolhem a Akamai

A Akamai é a empresa de cibersegurança e computação em nuvem que potencializa e protege negócios online. Nossas soluções de segurança líderes de mercado, inteligência avançada contra ameaças e equipe de operações globais oferecem defesa em profundidade para garantir a segurança de dados e aplicações empresariais em todos os lugares. As abrangentes soluções de computação em nuvem da Akamai oferecem desempenho e acessibilidade na plataforma mais distribuída do mundo. Empresas globais confiam na Akamai para obter a confiabilidade, a escala e a experiência líderes do setor necessárias para expandir seus negócios com confiança.