La especificación OpenAPI (OAS) es un marco utilizado por los desarrolladores de software para crear aplicaciones que puedan interactuar con las API basadas en REST. La especificación OpenAPI, anteriormente conocida como especificación Swagger, describe cómo comunicarse con una API, qué tipo de información se puede solicitar y qué información se devolverá posteriormente. OpenAPI favorece la seguridad, ya que ofrece a los desarrolladores la oportunidad de implementar esquemas de seguridad, es decir, una definición global que designa un método para autenticar las credenciales de los clientes para la API.

La seguridad de las tarjetas de crédito es el conjunto de protocolos, tecnologías y prácticas recomendadas del que dependen las empresas para proteger la información de las tarjetas de crédito procesada o almacenada en un entorno de TI. Tendencias como los pagos sin contacto y las transacciones sin presencia de la tarjeta para las compras online han facilitado un aumento del fraude con tarjetas de crédito y otros tipos de delitos financieros. Las soluciones de seguridad para tarjetas de crédito ayudan a las organizaciones a proteger la información financiera confidencial, mitigar la pérdida de datos de las tarjetas de crédito, prevenir el fraude con tarjetas de crédito y evitar resultados adversos como la imposición de multas, acciones legales, y la pérdida de ingresos, de reputación y de la confianza de los clientes.

La seguridad de las tarjetas de crédito es una preocupación importante para los minoristas y las empresas que procesan tarjetas de crédito, así como para los emisores de tarjetas, las instituciones financieras y las principales empresas de tarjetas de crédito, como Visa, Mastercard, Discover y American Express. Aunque las nuevas tarjetas tienen características de seguridad, como los chips EMV, diseñados para mejorar la seguridad de las tarjetas de crédito, los delincuentes buscan constantemente nuevas formas de robar números de cuentas y realizar transacciones fraudulentas con tarjetas de crédito.

¿Qué son las amenazas a la seguridad de las tarjetas de crédito?

- Fraude sin la presencia de la tarjeta. Una de las amenazas de más rápido crecimiento a la seguridad de las tarjetas de crédito, el fraude sin la presencia de la tarjeta, que se produce cuando un delincuente realiza compras online o compras por teléfono con información robada de tarjetas de crédito.

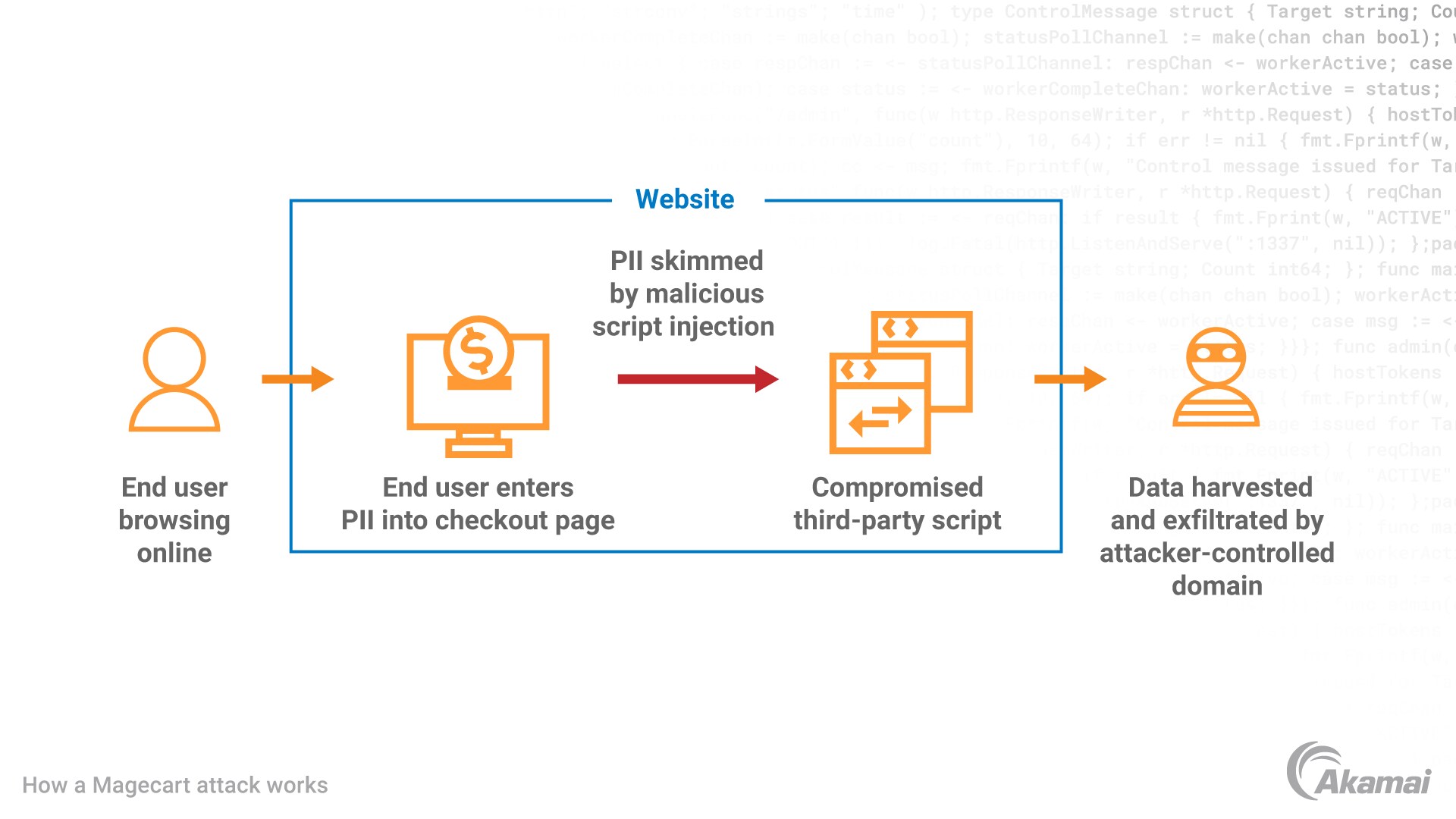

- Estafas de robo de información. Los delincuentes suelen colocar ladrones en dispositivos de punto de venta para robar información de la cuenta cuando un cliente o empleado usa una tarjeta de crédito. El robo de información también puede ocurrir en las transacciones online. Por ejemplo, los ataques de Magecart aprovechan las vulnerabilidades de terceros en las plataformas de comercio electrónico que permiten a los atacantes inyectar código malicioso en una página de pago en un navegador. Cuando un visitante introduce los datos de su tarjeta de pago, el código malicioso roba la información y la envía a un dominio controlado por el atacante.

- Phishing. En estos ataques, los estafadores se hacen pasar por un contacto, empresa o servicio legítimo y convencen a los consumidores de que revelen su número de tarjeta de crédito y otra información confidencial.

- Fraude de solicitud. En esta forma de robo de identidad, los delincuentes pueden utilizar la información robada para solicitar una tarjeta de crédito a nombre de otra persona. Este tipo de fraude puede pasar desapercibido hasta que la víctima compruebe su informe de crédito u observe un cambio en su puntuación crediticia.

- Filtraciones de datos. Cuando los atacantes pueden acceder con éxito al entorno de TI de una organización, pueden descargar grandes cantidades de datos de clientes que incluyen información de identificación personal, como números de la seguridad social, así como números de tarjetas de débito o crédito y números CVV o CID (los tres o cuatro dígitos del reverso de la tarjeta diseñados para aumentar la seguridad).

¿Cuáles son las prácticas recomendadas para la seguridad de las tarjetas de crédito?

La seguridad de las tarjetas de crédito y la protección contra el fraude suelen exigir un enfoque multicapa para prevenir, detectar y responder al fraude y otras amenazas.

- Cifrado. Al cifrar los datos con protocolos como SSL y TLS, las organizaciones pueden transmitir datos de pago de forma segura sin temor a interceptaciones ni manipulaciones.

- Tokenización. Cuando se transmite información de tarjetas de crédito, la tokenización es el proceso de sustituir la información confidencial de la tarjeta por una cadena aleatoria de números y letras, conocida como token, que solo puede leer correctamente un procesador de pagos. La tokenización refuerza la seguridad de las tarjetas de crédito y las transacciones de comercio electrónico, al tiempo que reduce el coste y la complejidad del cumplimiento de las normativas y los estándares del sector.

- Autenticación. El uso de la autenticación de un solo factor, de dos factores o multifactorial (MFA) ayuda a garantizar que las personas que presentan tarjetas de crédito para el pago sean efectivamente usuarios autorizados. La MFA consiste en el uso de dos o más tipos de autenticación, como contraseñas, PIN, códigos de un solo uso, datos biométricos, preguntas de seguridad y tokens físicos.

- Detección de fraudes y sistemas de prevención. Estas tecnologías reconocen y bloquean las transacciones fraudulentas mediante la supervisión del comportamiento de los clientes, la identificación de patrones de transacciones y la detección de anomalías. Cuando detectan posibles fraudes, estas soluciones pueden bloquear transacciones o requerir medidas de autenticación adicionales.

- Cumplimiento de PCI DSS. Las normas de seguridad de datos del sector de las tarjetas de pago (PCI DSS) describe un conjunto de estándares para proteger los datos de los clientes y reducir el riesgo de filtraciones de datos. Las empresas que cumplen las normas de PCI DSS pueden procesar, almacenar y transmitir información de tarjetas de crédito de forma segura.

- Firewalls y seguridad de red. Los firewalls y otras tecnologías de seguridad web y de red ayudan a las organizaciones a mejorar la seguridad de las tarjetas de crédito mediante el bloqueo de amenazas externas como el malware y los atacantes que intentan obtener acceso a los entornos de TI. Los firewalls analizan y supervisan el tráfico y aplican políticas de seguridad para bloquear posibles amenazas. Los sistemas de detección y prevención de intrusiones identifican posibles intrusiones y supervisan continuamente la actividad de la red. Las soluciones de microsegmentación y segmentación dividen las redes y los activos de TI en unidades más pequeñas para limitar la posible "onda expansiva" de un ciberataque exitoso.

- Protección en el lado del cliente. La protección en el lado del cliente puede evitar ataques del lado del cliente, como Magecart, robo de información web y formjacking.

- Prevención de pérdida de datos (DLP). Las soluciones de DLP protegen la información confidencial, como los datos de las tarjetas de crédito, contra filtraciones y exposiciones maliciosas o involuntarias, o robos. Mediante el análisis contextual y la inspección de contenido, las soluciones de DLP buscan en los datos que entran y salen de la red y bloquean el tráfico que contiene información del titular de la tarjeta, información de identificación personal (PII) y otros tipos de datos confidenciales.

- Actualizaciones de seguridad. Mantener un rirmo regular y coherente para corregir vulnerabilidades, aplicar parches e implementar actualizaciones de seguridad es esencial para evitar que los atacantes aprovechen vulnerabilidades, errores y problemas de seguridad en software, hardware y sistemas operativos.

¿Cómo afecta la protección de API a la seguridad de las tarjetas de crédito?

Las interfaces de programación de aplicaciones, o API, suelen ser el eslabón más débil de la cadena en lo que respecta a la seguridad de las tarjetas de crédito. Las API son programas de software o bits de código que permiten a las aplicaciones comunicarse entre sí y compartir datos y funcionalidad. A medida que se crean y utilizan más API para compartir datos confidenciales, como datos de tarjetas de crédito, las organizaciones introducen más riesgos. Estas brechas de seguridad dejan la puerta abierta para que los atacantes obtengan acceso no autorizado a las API y los sistemas conectados. Como resultado de estas filtraciones de datos, los datos de las tarjetas de crédito de los clientes pueden robarse o darse a conocer.

¿Cuál es la mejor forma de proteger las API y mejorar la seguridad de las tarjetas de crédito?

Sobre todo, asegúrese de que cualquier protección de API cubra el cumplimiento de las normas PCI DSS. Esto puede ayudar a fomentar la confianza en que las soluciones que está implementando siguen las prácticas recomendadas para gestionar los datos de tarjetas de crédito. Para determinar qué soluciones de seguridad necesita, lo primero que debe tener en cuenta es que la protección de API requiere un enfoque multicapa de la seguridad. Una puerta de enlace de API puede ayudar a autorizar y enrutar llamadas a servicios back-end y terminales front-end adecuados, al tiempo que aplica limitación y regulación de velocidad para evitar el abuso de API. Los equipos de seguridad tal vez también necesite implementar tecnologías de cifrado, autenticación y autorización, firewalls de aplicaciones web, esquemas de seguridad OpenAPI y herramientas para detectar API e identificar vulnerabilidades. Sin embargo, la seguridad de puerta de enlace de API no es suficiente para bloquear el tipo de ataques que forman parte de los 10 principales riesgos de seguridad de API según OWASP. En primer lugar, las organizaciones deben asegurarse de que cuentan con un inventario completo de sus API y pueden etiquetar estas API en función de si contienen o no datos confidenciales, como información de tarjetas de crédito. A continuación, deben utilizar análisis de comportamiento para supervisar toda la actividad de las API y asegurarse de que estas comparten los datos de las formas esperadas y alertan sobre cualquier comportamiento anómalo.

Preguntas frecuentes

El Proyecto Abierto de Seguridad de Aplicaciones Web (OWASP) es una organización sin ánimo de lucro dedicada a mejorar la seguridad del software. OWASP publica una lista de los 10 principales riesgos de seguridad para las aplicaciones web y las API, basada en la inteligencia contra ciberamenazas más reciente.

Al igual que las 10 principales vulnerabilidades según OWASP para aplicaciones web, los 10 principales riesgos de seguridad de API según OWASP ayudan a identificar las vulnerabilidades que ponen en riesgo sus API y le proporcionan más información sobre cómo corregirlas.

La segmentación de red es una técnica de seguridad de red que divide una red en subredes distintas y más pequeñas. Esto permite a los equipos de red compartimentar la red y ofrecer controles y servicios de seguridad únicos a cada subred. La práctica de la microsegmentación establece controles de seguridad y acceso detallados en torno a los activos de TI individuales, en lugar de redes segmentadas o subredes más grandes, para proporcionar una protección más eficaz.

Por qué los clientes eligen Akamai

Akamai es la empresa de ciberseguridad y cloud computing que potencia y protege los negocios online. Nuestras soluciones de seguridad líderes en el mercado, nuestra inteligencia ante amenazas consolidada y nuestro equipo de operaciones globales proporcionan una defensa en profundidad para proteger los datos y las aplicaciones empresariales. Las soluciones integrales de cloud computing de Akamai garantizan el rendimiento y una buena relación calidad-precio en la plataforma más distribuida del mundo. Las grandes empresas confían en Akamai, ya que les ofrece una fiabilidad, una escalabilidad y una experiencia inigualables en el sector, idóneas para crecer con seguridad.