OpenAPI Specification(OAS)は、REST API とやり取りできるアプリケーションを構築するためにソフトウェア開発者が使用するフレームワークです。以前は Swagger 仕様として知られており、API との通信方法、リクエスト可能な情報の種類、返される情報について大枠を定義しています。OpenAPI を使用すると、開発者がセキュリティ方式(API のクライアント認証を行う方法を指定するグローバルな定義)を確立できるため、セキュリティが向上します。

クレジットカードセキュリティは、IT 環境内で処理または保管されるクレジットカード情報を保護するために企業が依存する一連のプロトコル、テクノロジー、およびベストプラクティスです。非接触型決済やオンラインショッピングのカード非提示取引などのトレンドにより、クレジットカード詐欺やその他の金融犯罪が増加しています。クレジットカード・セキュリティ・ソリューションは、組織による機微な財務情報の保護、クレジットカードデータの損失の緩和、クレジットカード詐欺の防止、悪影響(規制による罰金、法的措置、収益の喪失、評判の悪化、顧客の信用の失墜など)の回避に役立ちます。

クレジットカードセキュリティは、クレジットカードを処理する小売企業や企業だけでなく、クレジットカード発行会社、金融機関、Visa、Mastercard、Discover、American Expressなどの主要なクレジットカード会社にとっても大きな懸念事項です。新しいカードには、クレジットカードのセキュリティを強化するために設計されたEMVチップなどのセキュリティ機能がありますが、犯罪者はクレジットカードのアカウント番号を盗み、不正なクレジットカード取引を実行する新しい方法を常に模索しています。

クレジットカードセキュリティに対する脅威とは

- カード不介在詐欺。クレジットカードのセキュリティに対する最も急速に増加している脅威の 1 つであるカード不介在詐欺は、犯罪者が盗んだクレジットカード情報を使用してオンライン購入または電話での購入を行うときに発生します。

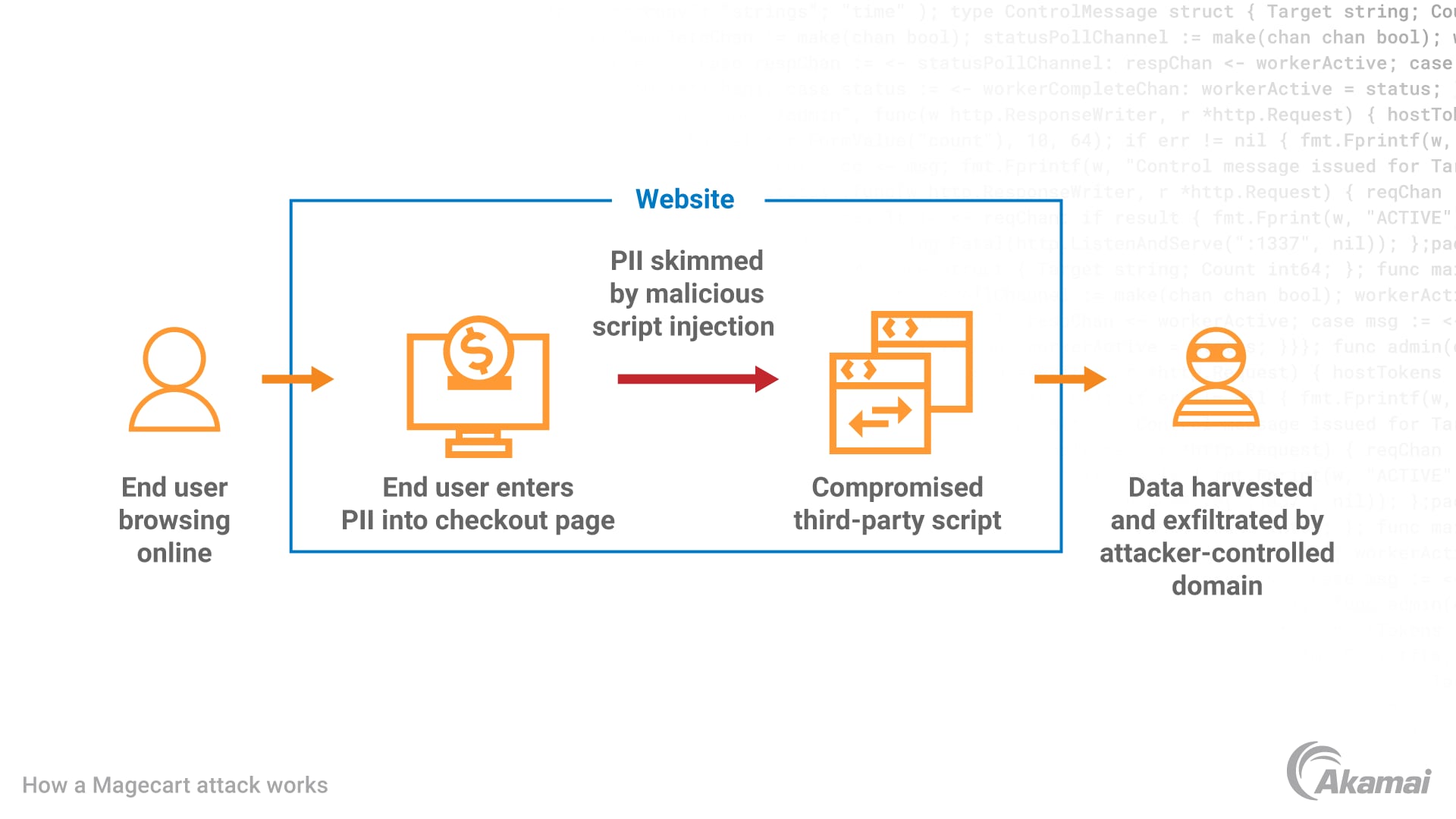

- スキミング詐欺。犯罪者は多くの場合、顧客や従業員がクレジットカードをスワイプする際にPOSデバイスにスキマーを仕掛け、アカウント情報を盗みます。スキミングは、オンライン取引でも発生する可能性があります。たとえば、Magecart 攻撃は、e コマースプラットフォームのサードパーティの脆弱性を利用して、攻撃者がブラウザー内の決済ページに悪性コードを挿入できるようにします。サイトの訪問者が決済カードの詳細を入力すると、悪性コードが情報をスキミングし、攻撃者が制御するドメインに送信します。

- フィッシング。このような攻撃では、詐欺師は正当な連絡先、企業、サービスになりすまし、消費者にクレジットカード番号やその他の機微な情報を開示するように誘導します。

- 不正申請。このような個人情報の盗難では、犯罪者は盗んだ情報を使用して、他人の名前でクレジットカードを申請することがあります。このタイプの詐欺は、被害者が信用報告を確認したり、信用度の変更に気付いたりするまで発覚しない可能性があります。

- データ漏えい。攻撃者は、組織のIT環境に正常にアクセスできると、社会保障番号などの個人の特定が可能な情報や、デビットカード番号やクレジットカード番号、CVV番号やCID番号(セキュリティを強化するために設計されたカード裏面の3桁または4桁)など、大量の顧客データをダウンロードする可能性があります。

クレジットカードセキュリティのベストプラクティス

クレジットカードセキュリティと不正対策には通常、詐欺やその他の脅威を防止、検知、対応するための多層的なアプローチがあります。

- 暗号化。SSLやTLSなどのプロトコルでデータを暗号化することで、組織は傍受や改ざんを恐れることなく、決済データを安全に送信できます。

- トークン化。クレジットカード情報を送信する場合、トークン化とは、機微なカード情報を決済処理業者が正しく読み取ることができるランダムな数字と文字列(トークンと呼ばれる)に置き換えるプロセスです。トークン化は、規制や業界標準への準拠に伴うコストと複雑さを軽減しながら、クレジットカードのセキュリティと e コマース取引を強化します。

- 認証。単要素認証、二要素認証、または多要素認証(MFA)を使用すると、支払いにクレジットカードを提示する個人が確実に承認されたユーザーであることを確認できます。MFAでは、パスワード、PIN、ワンタイムコード、生体認証データ、セキュリティの質問、物理トークンなど、2種類以上の認証を使用します。

- 不正検知および防止システム。これらのテクノロジーは、顧客のふるまいを監視し、トランザクションパターンを特定し、異常を検知することで、不正なトランザクションを認識してブロックします。潜在的な不正行為を検知する際に、これらのソリューションはトランザクションをブロックしたり、追加の認証対策を必要としたりすることができます。

- PCI DSS コンプライアンス。Payment Card Industry Data Security Standard(PCI DSS)は、顧客データを保護し、データ漏えいのリスクを軽減するための一連の標準を概説しています。PCI DSS標準に準拠している企業は、クレジットカード情報を安全に処理、保存、送信することができます。

- ファイアウォールとネットワークセキュリティ。ファイアウォールやその他のネットワークおよびWeb セキュリティテクノロジーは、マルウェアや脅威アクターなどの外部脅威をブロックし、IT環境へのアクセスを試みることで、組織はクレジットカードのセキュリティを向上させることができます。ファイアウォールはトラフィックをスキャンして監視し、セキュリティポリシーを適用して潜在的な脅威をブロックします。侵入検知および防止システムは、潜在的な侵入を特定し、ネットワークアクティビティを継続的に監視します。セグメンテーションおよびマイクロセグメンテーションソリューションは、ITネットワークとアセットを小さな単位に分割して、サイバー攻撃が成功した場合の潜在的な「影響範囲」を制限します。

- クライアント側の保護。クライアント側の保護により、Magecart、Webスキミング、フォームジャッキングなどのクライアントサイドの攻撃を防止できます。

- データ損失防止(DLP)。DLPソリューションは、クレジットカードデータなどの機微な情報が悪意を持って、または不注意で漏えい、公開、盗難されるのを防ぎます。DLPソリューションでは、コンテキストスキャンとコンテンツインスペクションを使用して、ネットワークを出入りするデータを検索し、カード所有者情報、個人情報(PII)、その他の種類の機微な情報を含むトラフィックをブロックします。

- セキュリティアップデート。攻撃者がソフトウェア、ハードウェア、オペレーティングシステムの脆弱性、バグ、セキュリティ問題を悪用しないようにするためには、脆弱性の修正、パッチの適用、セキュリティアップデートの実装を定期的かつ一貫して行うことが不可欠です。

API保護はクレジットカードセキュリティにどのような影響を与えますか?

多くの場合、アプリケーション・プログラミング・インターフェース(API)は、クレジットカードのセキュリティに関してチェーン内で最も弱点となります。APIは、アプリケーション間の通信やデータと機能の共有を可能にするソフトウェアプログラムまたはコードのビットです。クレジットカードデータなどの機微な情報を共有するために構築され使用されるAPIが増えるにつれ、組織はリスクを増大させます。このようなセキュリティギャップは、攻撃者がAPIや接続されたシステムに不正にアクセスするための扉を開いています。このようなデータ漏えいの結果、顧客のクレジットカードデータが漏えいしたり、盗まれたりする可能性があります。

APIを保護し、クレジットカードのセキュリティを強化する最善の方法は何ですか?

最も重要なのは、使用しているAPI保護がPCI DSSに準拠していることを確認することです。これにより、導入しているソリューション自体がクレジットカードデータの処理に関するベストプラクティスに従っているという確信が得られます。必要なセキュリティソリューションを判断するために、まず留意すべきことはAPI保護には多層的なセキュリティアプローチが必要であることです。APIゲートウェイは、適切なバックエンドサービスやフロントエンドポイントへのコールを許可してルーティングするとともに、レート制限やスロットリングを適用してAPIの悪用を防止するのに役立ちます。セキュリティチームは、暗号化、認証および認可テクノロジー、Webアプリケーションファイアウォール、OpenAPIセキュリティスキーム、APIを探索して脆弱性を特定するためのツールを実装する必要がある場合もあります。しかし、APIゲートウェイセキュリティでは、OWASP API Security Top 10に含まれるタイプの攻撃をブロックするだけでは不十分です。まず、組織はAPIの完全なインベントリを確保し、クレジットカード情報などの機微な情報が含まれているかどうかに応じてAPIにラベルを付けられるようにする必要があります。次に、ふるまい分析を使用してすべてのAPIアクティビティを監視し、これらのAPIが予想される方法でデータを共有し、異常なふるまいを警告していることを確認する必要があります。

よくある質問(FAQ)

Open Worldwide Application Security Project(OWASP)は、ソフトウェアセキュリティの向上を目的とした非営利団体です。OWASPは、最新の脅威インテリジェンスに基づいて、WebアプリケーションとAPIのセキュリティリスクのトップ10リストを公開しています。

WebアプリケーションのOWASP Top 10と同様に、OWASP API Top 10は、APIをリスクにさらす脆弱性を特定し、それらの脆弱性を修正する方法をより深く理解するために役立ちます。

ネットワークのセグメンテーションとは、ネットワークを小さな規模の異なるサブネットワークへと分割するネットワークセキュリティ手法です。これにより、ネットワークチームはネットワークを区画化し、それぞれのサブネットワークについて独自のセキュリティ制御やサービスを提供できます。マイクロセグメンテーションの手法では、大規模なセグメント化されたネットワークやサブネットではなく、個々のIT資産にきめ細かいセキュリティとアクセス制御を適用し、より効果的な保護を提供します。

Akamai が選ばれる理由

Akamai は、オンラインビジネスの力となり、守るサイバーセキュリティおよびクラウドコンピューティング企業です。当社の市場をリードするセキュリティソリューション、優れた脅威インテリジェンス、グローバル運用チームによって、あらゆる場所でエンタープライズデータとアプリケーションを保護する多層防御を利用いただけます。Akamai のフルスタック・クラウド・コンピューティング・ソリューションは、世界で最も分散化されたプラットフォームで高いパフォーマンスとコストを実現しています。多くのグローバル企業が、ビジネスの成長に必要な業界最高レベルの信頼性、拡張性、専門知識を提供できる Akamai に信頼を寄せています。