OAS (OpenAPI Specification) ist ein Framework, mit dem Softwareentwickler Anwendungen erstellen, die mit REST-APIs interagieren können. Die OpenAPI Specification, ursprünglich als Swagger Specification bezeichnet, beschreibt, wie mit einer API kommuniziert wird, welche Art von Informationen angefordert werden können und welche Informationen zurückgegeben werden. OpenAPI verbessert die Sicherheit, da Entwickler Sicherheitsschemata einrichten können. Dabei handelt es sich um eine globale Sicherheitsdefinition, die eine Methode zur Authentifizierung von Client-Anmeldedaten für die API angibt.

Kreditkartensicherheit umfasst die Protokolle, Technologien und bewährten Verfahren, die Unternehmen zum Schutz von Kreditkartendaten einsetzen, die in ihren IT-Umgebungen verarbeitet und/oder gespeichert werden. Trends wie kontaktlose Zahlung und Card-not-present-Transaktion beim Onlineshopping haben zu einem Anstieg von Kreditkartenbetrug und anderen Arten von Finanzkriminalität geführt. Kreditkartensicherheitslösungen helfen Unternehmen dabei, sensible Finanzdaten zu schützen, den Verlust von Kreditkartendaten und Kreditkartenbetrug zu verhindern und negative Folgen wie Geldstrafen, rechtliche Schritte sowie Verluste bezüglich Umsatz, Ruf und Kundenvertrauen zu vermeiden.

Kreditkartensicherheit ist ein wichtiges Thema für Einzelhändler und Unternehmen, die Kreditkartenzahlungen verarbeiten, sowie Kreditkartenaussteller, Finanzinstitute und große Kreditkartenunternehmen, darunter Visa, Mastercard, Discover und American Express. Während neue Karten über Sicherheitsfunktionen wie EMV-Chips verfügen, die die Kreditkartensicherheit verbessern sollen, finden Kriminelle ständig neue Wege, Kreditkartenkontonummern zu stehlen und betrügerische Kreditkartentransaktionen durchzuführen.

Welche Bedrohungen bestehen für die Kreditkartensicherheit?

- Card-not-Present-Betrug. Eine der am stärksten zunehmenden Bedrohungen für die Kreditkartensicherheit ist Card-not-Present-Betrug, bei dem ein Cyberkrimineller Online-Einkäufe tätigt oder telefonisch mit gestohlenen Kreditkartendaten einkauft.

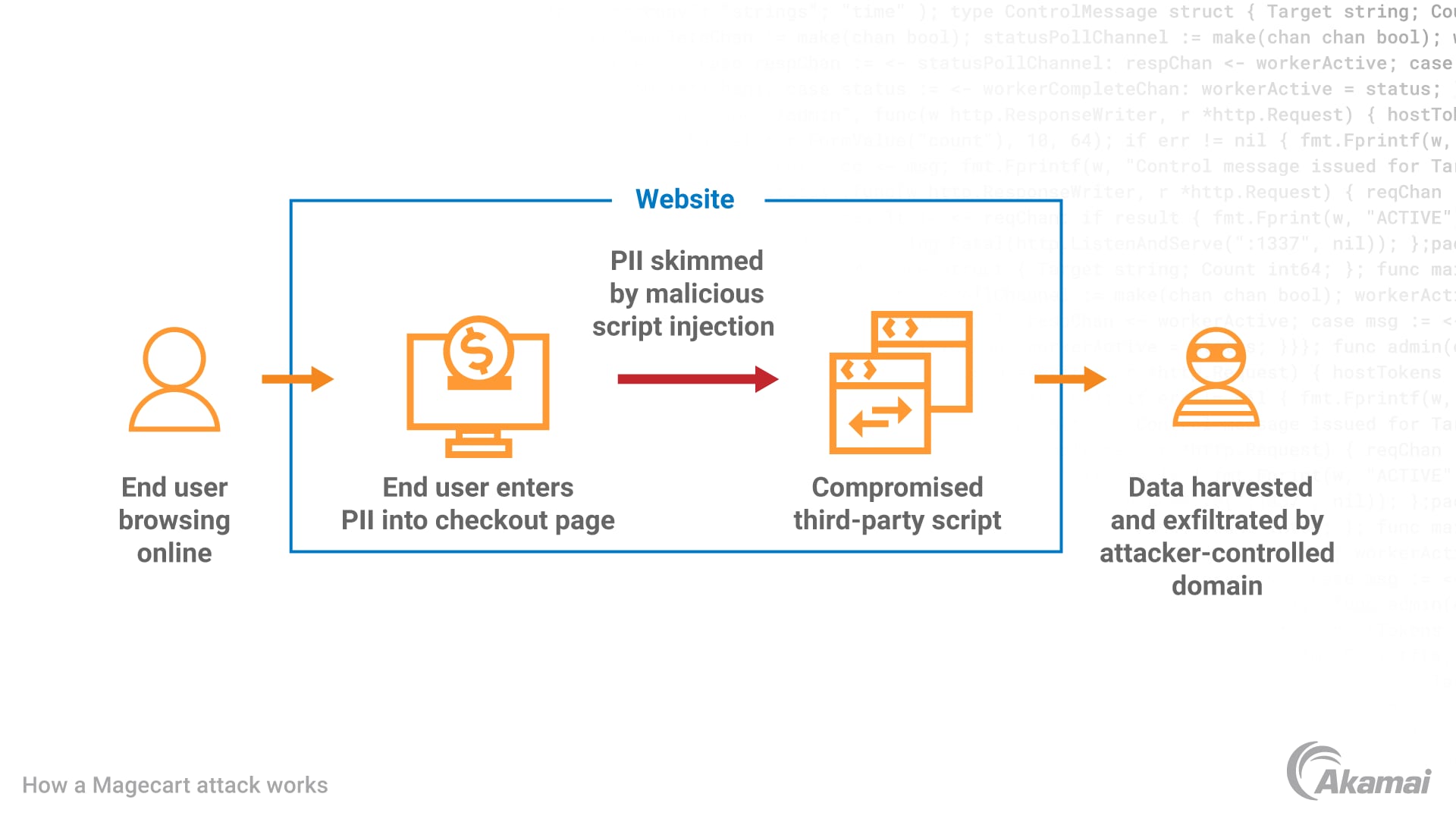

- Skimming-Betrug. Kriminelle platzieren häufig Skimmer auf POS-Geräten, um Kontoinformationen zu stehlen, wenn ein Kunde oder Mitarbeiter mit Kreditkarte bezahlt. Skimming kann auch bei Onlinetransaktionen auftreten. Magecart-Angriffe etwa nutzen Schwachstellen von Drittanbietern auf E-Commerce-Plattformen aus, die es Angreifern ermöglichen, Schadcode in eine Zahlungsseite innerhalb eines Browsers einzuschleusen. Wenn ein Besucher der Website seine Zahlungskartendetails eingibt, erfasst der Schadcode die Informationen und sendet sie an eine vom Angreifer kontrollierte Domain.

- Phishing. Bei diesen Angriffen geben sich Betrüger als legitime Kontaktperson oder Firma bzw. legitimer Service aus und bringen Verbraucher dazu, ihre Kreditkartennummer und andere sensible Daten preiszugeben.

- Antragsbetrug. Bei dieser Form des Identitätsdiebstahls können Kriminelle gestohlene Informationen nutzen, um eine Kreditkarte auf den Namen einer anderen Person zu beantragen. Diese Art von Betrug kann unentdeckt bleiben, bis das Opfer seinen Kontoauszug überprüft oder eine Änderung seiner Bonitätsbewertung bemerkt.

- Datenschutzverletzungen. Wenn Angreifer erfolgreich auf die IT-Umgebung eines Unternehmens zugreifen können, können sie große Mengen an Kundendaten herunterladen, die personenbezogene Daten wie Sozialversicherungsnummern sowie Debitkarten- oder Kreditkartennummern sowie CVV- oder CID-Nummern umfassen – die drei- oder vierstelligen Zahlen auf der Rückseite der Karte, die die Sicherheit erhöhen sollen.

Was sind die Best Practices für die Kreditkartensicherheit?

Kreditkartensicherheit und Betrugsschutz umfassen in der Regel einen mehrschichtigen Ansatz zur Verhinderung, Erkennung und Reaktion auf Betrug und andere Bedrohungen.

- Verschlüsselung. Durch die Verschlüsselung von Daten mit Protokollen wie SSL und TLS können Unternehmen Zahlungsdaten sicher übertragen, ohne Angst vor Abfangen oder Manipulation zu haben.

- Tokenisierung. Bei der Übertragung von Kreditkartendaten bezeichnet Tokenisierung den Prozess, bei dem sensible Kartendaten mit einer zufälligen Zeichenfolge von Zahlen und Buchstaben – ein sogenanntes Token – ersetzt werden, die nur von einem Zahlungsabwickler korrekt gelesen werden kann. Tokenisierung verbessert die Kreditkartensicherheit sowie E-Commerce-Transaktionen und reduziert gleichzeitig die Kosten und Komplexität der Einhaltung von Vorschriften und Branchenstandards.

- Authentifizierung. Durch die Verwendung von einfache, Zwei-Faktor- oder Multi-Faktor-Authentifizierung (MFA) wird sichergestellt, dass Personen, die Kreditkarten zur Zahlung vorlegen, tatsächlich autorisierte Nutzer sind. MFA umfasst die Verwendung von zwei oder mehr Authentifizierungsarten, darunter Passwörter, PINs, Einmalcodes, biometrische Daten, Sicherheitsfragen und physische Token.

- Betrugserkennungs- und -präventions-Systeme. Diese Technologien erkennen und blockieren betrügerische Transaktionen, indem sie das Kundenverhalten überwachen, Transaktionsmuster identifizieren und Anomalien erkennen. Bei der Erkennung potenzieller Betrugsfälle können diese Lösungen Transaktionen blockieren oder zusätzliche Authentifizierungsmaßnahmen fordern.

- PCI-DSS-Compliance. Der Payment Card Industry Data Security Standard (PCI DSS) beschreibt eine Reihe von Standards zum Schutz von Kundendaten und zur Verringerung des Risikos von Datenschutzverletzungen. Unternehmen, die die PCI-DSS-Standards erfüllen, können Kreditkartendaten besser sicher verarbeiten, speichern und übertragen.

- Firewalls und Netzwerksicherheit. Firewalls und andere Netzwerk- und Websicherheitstechnologien helfen Unternehmen, die Kreditkartensicherheit zu verbessern, indem sie externe Bedrohungen wie Malware und Cyberkriminelle blockieren, die versuchen, sich Zugriff auf IT-Umgebungen zu verschaffen. Firewalls scannen und überwachen den Traffic und setzen Sicherheitsrichtlinien durch, um potenzielle Bedrohungen zu blockieren. Intrusion-Detection- und -Prevention-Systeme identifizieren mögliche Eindringlinge und überwachen kontinuierlich die Netzwerkaktivität. Segmentierungs- und Mikrosegmentierungslösungen unterteilen IT-Netzwerke und -Assets in kleinere Einheiten, um den potenziellen „Explosionsradius“ eines erfolgreichen Cyberangriffs einzuschränken.

- Clientseitiger Schutz. Clientseitiger Schutz kann clientseitige Angriffe wie Magecart, Web Skimming und Formjacking verhindern.

- Schutz vor Datenverlust (Data Loss Prevention, DLP). DLP-Lösungen schützen sensible Informationen wie Kreditkartendaten vor böswilliger oder unbeabsichtigter Preisgabe, Offenlegung oder Entwendung. Mithilfe von kontextbezogenem Scannen und Inhaltsprüfung durchsuchen DLP-Lösungen Daten, die in und aus dem Netzwerk fließen, und blockieren Datenverkehr, der Karteninhaberinformationen, personenbezogene Daten (PII) und andere Arten sensibler Daten enthält.

- Sicherheitsupdates. Regelmäßiges und konsequentes Beheben von Schwachstellen, Aufspielen von Patches und Anwenden von Sicherheitsupdates ist unerlässlich, um Angreifer daran zu hindern, Schwachstellen, Fehler und Sicherheitsprobleme in Software, Hardware und Betriebssystemen auszunutzen.

Wie wirkt sich der API-Schutz auf die Kreditkartensicherheit aus?

Programmierschnittstellen oder APIs sind oft das schwächste Glied in der Kette, wenn es um Kreditkartensicherheit geht. APIs sind Softwareprogramme oder Codebits, die es Anwendungen ermöglichen, miteinander zu kommunizieren und Daten und Funktionen gemeinsam zu nutzen. Da immer mehr APIs entwickelt und für den Austausch sensibler Daten wie Kreditkartendaten verwendet werden, setzen sich Unternehmen einem zunehmenden Risiko aus. Diese Sicherheitslücken lassen Angreifern die Tür offen, um unbefugten Zugriff auf APIs und vernetzte Systeme zu erhalten. Als Folge dieser Datenschutzverletzungen können Kreditkartendaten von Kunden preisgegeben oder gestohlen werden.

Wie können APIs am besten geschützt und kann die Sicherheit von Kreditkarten verbessert werden?

Stellen Sie vor allem sicher, dass alle von Ihnen verwendeten API-Schutzmaßnahmen PCI-DSS-konform sind. So können Sie sich darauf verlassen, dass die von Ihnen eingesetzten Lösungen selbst Best Practices für den Umgang mit Kreditkartendaten befolgen. Um zu ermitteln, welche Sicherheitslösungen Sie benötigen, sollten Sie zunächst bedenken, dass API-Schutz einen mehrschichtigen Sicherheitsansatz erfordert. Ein API-Gateway kann dazu beitragen, Aufrufe zu autorisieren und an entsprechende Backend-Services und Frontend-Endpunkte weiterzuleiten. Gleichzeitig werden Ratenbeschränkungen und Drosselungen angewendet, um API-Missbrauch zu verhindern. Sicherheitsteams müssen möglicherweise auch Verschlüsselungs-, Authentifizierungs- und Autorisierungstechnologien, Web Application Firewalls, OpenAPI-Sicherheitsschemata und Tools zur Erkennung von APIs und zur Identifizierung von Schwachstellen einsetzen. API-Gateway-Sicherheit reicht jedoch nicht aus, um die Art von Angriffen zu blockieren, die Teil der OWASP API Security Top 10 sind. Erstens müssen Unternehmen sicherstellen, dass sie über einen vollständigen Bestand ihrer APIs verfügen und diese APIs danach kennzeichnen können, ob sie vertrauliche Daten wie Kreditkarteninformationen enthalten oder nicht. Anschließend sollten sie mithilfe von Verhaltensanalysen alle API-Aktivitäten überwachen, um sicherzustellen, dass diese APIs Daten wie erwartet austauschen und bei ungewöhnlichem Verhalten eine Warnung ausgeben.

Häufig gestellte Fragen (FAQ)

Das Open Worldwide Application Security Project (OWASP) ist eine gemeinnützige Organisation mit dem Ziel, die Softwaresicherheit zu verbessern. OWASP veröffentlicht eine Liste der 10 größten Sicherheitsrisiken für Webanwendungen und APIs auf Basis der aktuellsten Threat Intelligence.

Ähnlich wie bei den OWASP Top 10 für Webanwendungen hilft die OWASP API Top 10-Liste dabei, Schwachstellen zu identifizieren, die Ihre APIs gefährden, und Ihnen ein besseres Verständnis dafür zu geben, wie Sie diese Schwachstellen beheben können.

Die Netzwerksegmentierung ist eine Sicherheitstechnik, bei der Netzwerke in kleinere, getrennte Unternetzwerke unterteilt werden. So können Netzwerkteams das Netzwerk unterteilen und einzigartige Sicherheitskontrollen und -services für jedes Subnetzwerk bereitstellen. Bei der Mikrosegmentierung werden detaillierte Sicherheits- und Zugriffskontrollen um einzelne IT-Assets statt um größere segmentierte Netzwerke oder Subnetze herum angeordnet, um einen effektiveren Schutz zu bieten.

Warum entscheiden sich Kunden für Akamai?

Akamai ist das Unternehmen für Cybersicherheit und Cloud Computing, das das digitale Leben unterstützt und schützt. Unsere marktführenden Sicherheitslösungen, überlegene Bedrohungsinformationen und unser globales Betriebsteam bieten ein gestaffeltes Sicherheitskonzept, um die Daten und Anwendungen von Unternehmen überall zu schützen. Die Cloud-Computing-Lösungen von Akamai bieten als Full-Stack-Gesamtpaket Performance und erschwingliche Preise auf der weltweit am stärksten verteilten Plattform. Globale Unternehmen vertrauen auf Akamai für die branchenführende Zuverlässigkeit, Skalierbarkeit und Expertise, die sie benötigen, um ihr Geschäft selbstbewusst auszubauen.