Il sistema OAS (OpenAPI Specification) viene utilizzato dagli sviluppatori di software per creare applicazioni che possono interagire con le API REST. Originariamente nota come specifica Swagger, la specifica OpenAPI descrive come comunicare con un'API, quali tipi di informazioni possono essere richieste e quali informazioni verranno restituite. La specifica OpenAPI migliora la sicurezza offrendo agli sviluppatori la possibilità di stabilire appositi schemi, ossia una definizione globale che indica un metodo di autenticazione delle credenziali dei client per le API.

La sicurezza delle carte di credito è l'insieme di protocolli, tecnologie e best practice a cui le aziende si affidano per proteggere le informazioni delle carte di credito elaborate e/o memorizzate all'interno di un ambiente IT. Alcune tendenze come i pagamenti contactless e le transazioni CNP (Card Not Present) per lo shopping online hanno favorito un aumento delle frodi delle carte di credito e di altri tipi di crimini finanziari. Le soluzioni per la sicurezza delle carte di credito aiutano le organizzazioni a proteggere le informazioni finanziarie sensibili, a mitigare la perdita di dati delle carte di credito, a prevenire le frodi delle carte di credito e ad evitare spiacevoli conseguenze, come sanzioni normative, azioni legali e perdita di profitti, reputazione e fiducia dei clienti.

La sicurezza delle carte di credito è una delle principali preoccupazioni per i retailer e le aziende che elaborano carte di credito, nonché per le società che emettono carte di credito, gli istituti finanziari e le principali società di carte di credito, tra cui Visa, Mastercard, Discover e American Express. Anche se le nuove carte sono dotate di funzionalità di sicurezza, come i chip EMV progettati per migliorare la sicurezza delle carte di credito, i criminali sono sempre alla ricerca di nuovi modi per rubare i numeri di conto delle carte di credito ed effettuare transazioni fraudolente con le carte di credito.

Quali sono le minacce alla sicurezza delle carte di credito?

- Frode CNP (Card Not Present). Una delle minacce in più rapida crescita per la sicurezza delle carte di credito, la frode CNP (Card Not Present) si verifica quando un criminale effettua acquisti online o tramite telefono con informazioni di carte di credito rubate.

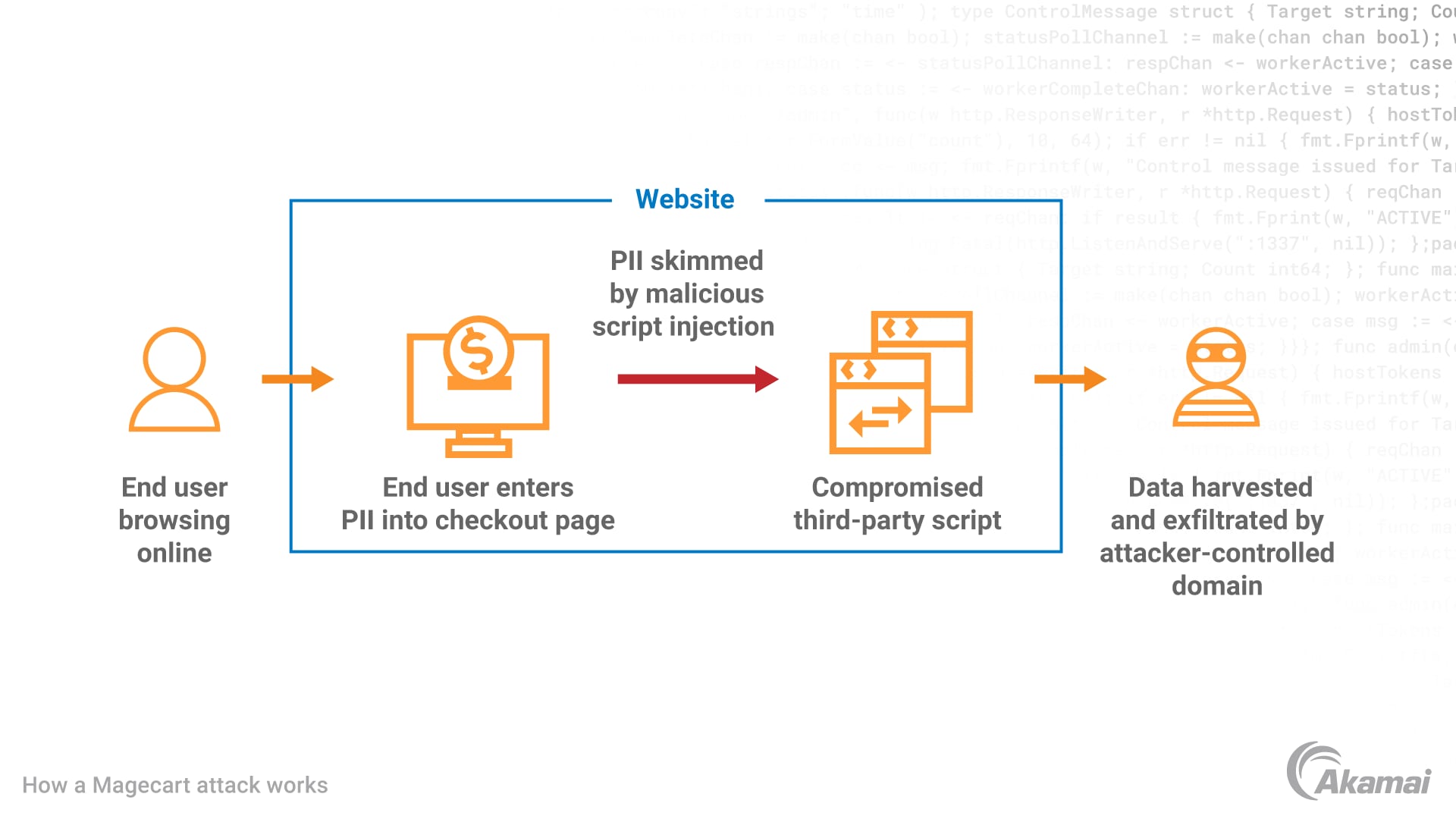

- Truffe di skimming. I criminali spesso posizionano gli skimmer sui terminali PoS (Point-of-Sale) per rubare informazioni sui conti quando un cliente o un dipendente passa la sua carta di credito. Lo skimming può avvenire anche nelle transazioni online. Ad esempio, gli attacchi Magecart sfruttano le vulnerabilità di terze parti nelle piattaforme di e-commerce che consentono ai criminali di inserire codice dannoso in una pagina di pagamento all'interno di un browser. Quando un visitatore di un sito inserisce i dettagli della sua carta di pagamento, il codice dannoso estrapola le informazioni e le invia a un dominio controllato dal criminale.

- Phishing. In questi attacchi, i truffatori fingono di essere un contatto, un'azienda o un servizio legittimo, convincendo i clienti a rivelare il loro numero di carta di credito e altre informazioni sensibili.

- Frode delle applicazioni. In questa forma di furto di identità, i criminali possono utilizzare informazioni rubate per richiedere una carta di credito intestata a qualcun altro. Questo tipo di frode potrebbe non essere rilevato finché la vittima non controlla il proprio rapporto di credito o non nota una variazione nella propria affidabilità creditizia.

- Violazioni dei dati. Se i criminali riescono ad accedere all'ambiente IT di un'organizzazione, possono scaricare grandi quantità di dati dei clienti che includono informazioni di identificazione personale, come codici fiscali, numeri di carte di debito o di credito e numeri CVV o CID, ossia le tre o quattro cifre riportate sul retro delle carte di credito concepite per aumentare la sicurezza.

Quali sono le best practice da seguire per la sicurezza delle carte di credito?

La sicurezza delle carte di credito e la protezione dalle frodi prevedono, in genere, un approccio multilivello per la prevenzione, il rilevamento e la risposta a frodi e altre minacce.

- Crittografia. Crittografando i dati con i protocolli, come SSL e TLS, le organizzazioni possono trasmettere in modo sicuro i dati di pagamento senza timore di intercettazioni o manomissioni.

- Tokenizzazione. Durante la trasmissione delle informazioni delle carte di credito, la tokenizzazione è il processo di sostituzione dei dati sensibili con una stringa randomizzata di numeri e lettere, nota come token, che può essere letta correttamente solo da un responsabile del trattamento dei dati delle carte di pagamento. La tokenizzazione rafforza la sicurezza delle carte di credito e le transazioni di e-commerce, riducendo, al contempo, i costi e la complessità legati alla conformità alle normative e agli standard di settore.

- Autenticazione. L'utilizzo dell'autenticazione a fattore unico, a due fattori o multifattore (MFA) contribuisce a garantire che le persone che presentano le carte di credito per il pagamento siano effettivamente utenti autorizzati. L'autenticazione MFA prevede l'uso di due o più tipi di autenticazione, tra cui password, PIN, codici monouso, dati biometrici, domande di sicurezza e token fisici.

- Sistemi di rilevamento e prevenzione delle frodi. Queste tecnologie riconoscono e bloccano le transazioni fraudolente monitorando il comportamento dei clienti, identificando gli schemi delle transazioni e rilevando eventuali anomalie. Quando si rilevano potenziali frodi, queste soluzioni possono bloccare le transazioni o richiedere ulteriori misure di autenticazione.

- Conformità al PCI DSS. Il PCI DSS (Payment Card Industry Data Security Standard) delinea un insieme di standard per la protezione dei dati dei clienti e la riduzione del rischio di violazioni dei dati. Le aziende conformi agli standard PCI DSS sono in grado di elaborare, memorizzare e trasmettere in modo più sicuro le informazioni delle carte di credito.

- Firewall e sicurezza della rete. I firewall e altre tecnologie di sicurezza web e della rete aiutano le organizzazioni a migliorare la sicurezza delle carte di credito bloccando le minacce esterne, come malware e agenti che tentano di accedere agli ambienti IT. I firewall scansionano e monitorano il traffico, applicando policy di sicurezza per bloccare potenziali minacce. I sistemi di rilevamento e prevenzione delle intrusioni identificano le possibili intrusioni e monitorano continuamente l'attività della rete. Le soluzioni di segmentazione e microsegmentazione dividono le reti e le risorse IT in unità più piccole per limitare il potenziale raggio d'azione di un attacco informatico.

- Protezione lato client. La protezione lato client può prevenire gli attacchi lato client come Magecart, web skimming e formjacking.

- Prevenzione della perdita di dati (DLP). Le soluzioni DLP proteggono le informazioni sensibili, come i dati delle carte di credito, da perdite, vulnerabilità o furti eseguiti in modo dannoso o accidentale. Utilizzando la scansione contestuale e l'ispezione dei contenuti, le soluzioni DLP esaminano i dati in entrata e in uscita dalla rete e bloccano il traffico contenente informazioni sui titolari delle carte di credito, informazioni di identificazione personale (PII) e altri tipi di dati sensibili.

- Aggiornamenti di sicurezza. Mantenere una cadenza regolare e coerente per correggere le vulnerabilità, applicare le patch e implementare gli aggiornamenti di sicurezza sono operazioni essenziali per evitare che i criminali sfruttino vulnerabilità, bug e problemi di sicurezza presenti nel software, nell'hardware e nei sistemi operativi.

In che modo la protezione delle API influisce sulla sicurezza delle carte di credito?

Le API (Application Programming Interface) sono spesso l'anello più debole della catena quando si tratta di sicurezza delle carte di credito. Le API sono programmi software o bit di codice che consentono alle applicazioni di comunicare tra loro e condividere dati e funzionalità. Man mano che vengono create e utilizzate più API per condividere dati sensibili come le informazioni delle carte di credito, aumentano i rischi per le organizzazioni. Queste falle nella sicurezza consentono ai criminali di ottenere un accesso non autorizzato alle API e ai sistemi connessi. A causa di tali violazioni dei dati, i dati delle carte di credito dei clienti potrebbero venire smarriti o rubati.

Qual è il modo migliore per proteggere le API e migliorare la sicurezza delle carte di credito?

La cosa più importante è assicurarsi che tutte le protezioni delle API utilizzate siano conformi allo standard PCI DSS. Ciò può aiutare a garantire che le soluzioni che state mettendo in atto siano in linea con le best practice per la gestione dei dati delle carte di credito. Per determinare quali soluzioni per la sicurezza sono necessarie, la prima cosa da tenere a mente è che la protezione delle API richiede un approccio alla sicurezza multilivello. Un gateway API può aiutare ad autorizzare e instradare le chiamate ai servizi back-end e agli endpoint front-end appropriati, applicando, al contempo, la limitazione e la regolazione della velocità per evitare un uso improprio delle API. I team addetti alla sicurezza possono anche dover implementare tecnologie di crittografia, autenticazione e autorizzazione, soluzioni WAF (Web Application Firewall), schemi di sicurezza OpenAPI e strumenti per individuare le API e identificare eventuali vulnerabilità. Tuttavia, la sicurezza offerta da un gateway API non è sufficiente per bloccare il tipo di attacchi inclusi tra i 10 principali rischi per la sicurezza delle API nell'elenco OWASP. Innanzitutto, le organizzazioni devono assicurarsi di disporre di un inventario completo delle loro API e di essere in grado di catalogarle a seconda che contengano o meno dati sensibili, come le informazioni delle carte di credito. Quindi, devono utilizzare l'analisi comportamentale per monitorare tutte le attività delle API per assicurarsi che le loro API condividano i dati nei modi previsti e avvisino in caso di eventuali comportamenti anomali.

Domande frequenti (FAQ)

L'OWASP (Open Worldwide Application Security Project) è un'organizzazione no profit che si impegna a migliorare la sicurezza dei software, pubblicando un elenco contenente i 10 principali rischi per la sicurezza di applicazioni web e API, in base alla più recente intelligence sulle minacce.

Analogamente all'elenco OWASP con i 10 principali rischi per le applicazioni web, l'elenco OWASP con le 10 principali vulnerabilità per la sicurezza delle API aiuta a identificare le vulnerabilità che mettono a rischio le API e fornisce una migliore comprensione di come risolvere tali vulnerabilità.

La segmentazione della rete è una tecnica di sicurezza della rete che divide una rete in sottoreti più piccole e distinte. Ciò consente ai team addetti alla rete di suddividerla in sottoreti, fornendo controlli e servizi di sicurezza specifici per ciascuna sottorete. La pratica della microsegmentazione prevede controlli granulari sulla sicurezza e sugli accessi alle singole risorse IT, piuttosto che alle reti o alle sottoreti segmentate più grandi, per fornire una protezione più efficace.

Perché i clienti scelgono Akamai

Akamai è l'azienda di cybersecurity e cloud computing che abilita e protegge il business online. Le nostre soluzioni di sicurezza leader del settore, l'innovativa intelligence sulle minacce e il team presente su scala globale forniscono una difesa approfondita in grado di proteggere applicazioni e dati critici ovunque. Le soluzioni complete di cloud computing offerte da Akamai assicurano performance elevate e notevoli risparmi grazie alla piattaforma più distribuita al mondo. Le maggiori aziende internazionali si affidano ad Akamai per ottenere la protezione, la scalabilità e le competenze leader del settore di cui hanno bisogno per far crescere le loro attività senza rischi.