Ransomware as a Service(サービスとしてのランサムウェア、RaaS)は、ランサムウェアの作成者が収集したランサムウェアの報酬の一部と引き換えに、ランサムウェアをアフィリエイトと呼ばれる他の犯罪者にレンタルまたは販売する犯罪組織のビジネスモデルです。RaaSを使用すると、独自のランサムウェアを構築するスキルやリソースを持たないサイバー犯罪者が、非常に損害の大きい攻撃を実行できます。

REvilは「Sodinokibi」とも呼ばれ、かつてRansomware as a Service(サービスとしてのランサムウェア、RaaS)作戦で大成功を収めた、ロシア語を話す、またはロシアを拠点とするサイバー犯罪者 のグループです。REvil は「Ransomware Evil」の略であり、Resident Evil というメディアミックスにインスパイアされたタイトルです。このグループは、GandCrabと呼ばれる以前のランサムウェアギャングから派生したものと考えられていました。REvil/Sodinokibiランサムウェアは検知が困難で、高度な回避能力を有しており、非常に巧妙で危険なタイプのサイバー攻撃です。REvilランサムウェアは、食肉加工会社のJBS、石油会社のColonial Pipeline、ソフトウェア会社のKaseya、テクノロジー大手のAppleのサプライヤーなど、大企業に対するいくつかの注目を集めたランサムウェア攻撃の原因となっています。REvilランサムウェアグループは2019年から2022年1月まで活動していましたが、法執行機関によって解散されました。REvilがRaaSビジネスモデルの開発に与えた影響は消滅したにもかかわらず、世界中の政府や組織に大きな脅威をもたらし続けています。

REvilランサムウェアの仕組み

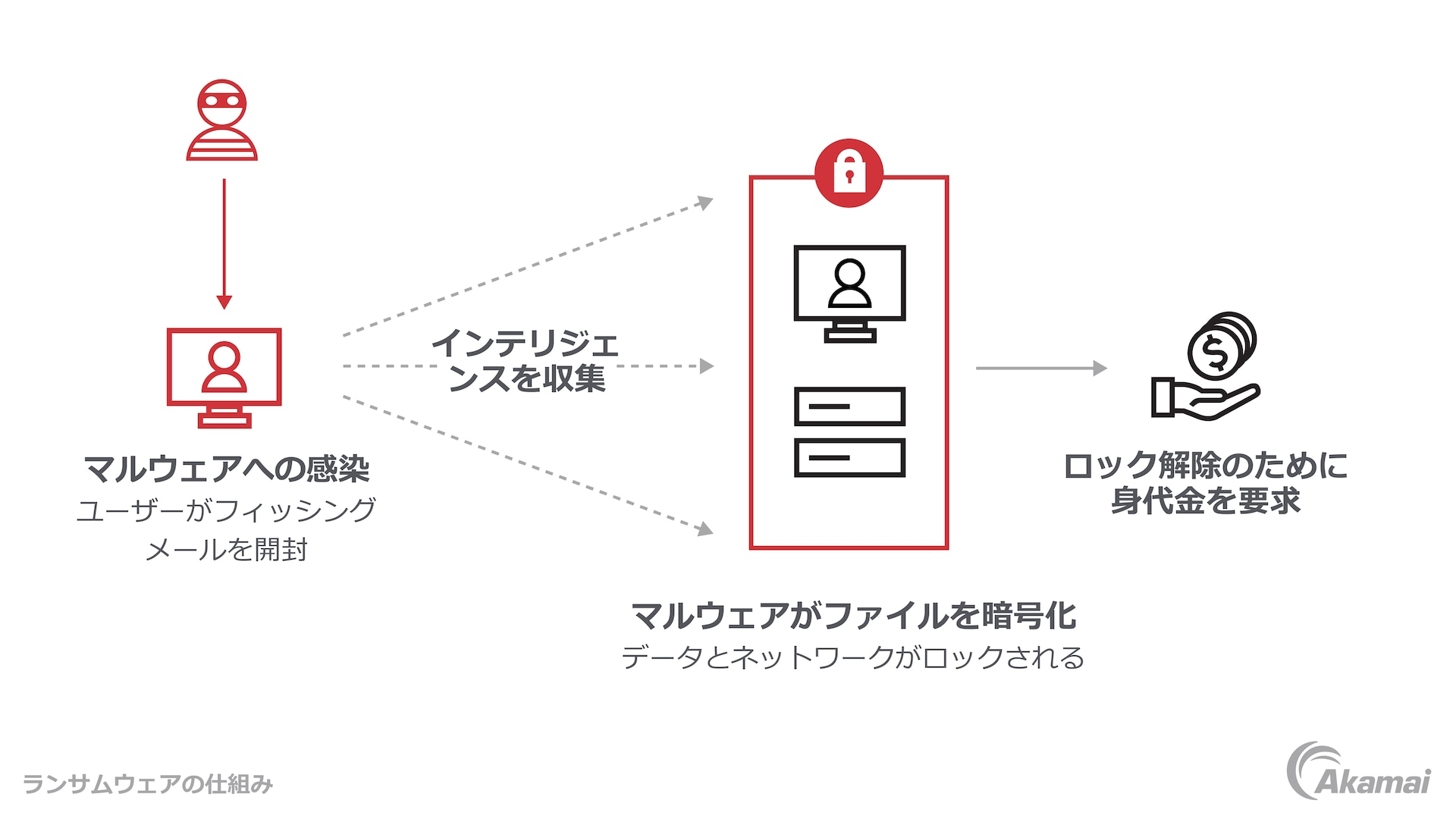

他の形態のランサムウェアと同様に、REvil攻撃はさまざまな手法を使用して組織のITシステムに侵入しました。REvilを使用するハッカーは、ハードウェアやソフトウェアのゼロデイ脆弱性、リモート・デスクトップ・プロトコル(RDP)サーバーの侵害、ユーザーをだましてデバイスにマルウェアをダウンロードさせるフィッシングメールに依存していました。REvilマルウェアがダウンロードされると、サーバーやデバイス上のファイルが暗号化され、身代金要求が満たされるまでユーザーがビジネスクリティカルなデータにアクセスできなくなります。通常、ランサムノートは復号キーと引き換えにビットコインでの支払いを要求します。他のタイプのランサムウェアとは異なり、REvilは二重脅迫を行いました。機微な情報を暗号化する前に窃取し、身代金が支払われない限り、盗まれたデータを「Happy Blog」サイトに投稿またはオークションで売却すると脅しました。

REvilはサービスとしてどのように機能しますか?

REvilを設立したサイバー犯罪集団は、「アフィリエイト」と呼ばれる他のサイバー犯罪者にランサムウェアを配布して攻撃を実行し、元のギャングは違法な収益の20~30%を受け取りました。

REvilの阻止方法

2021年以降、ロシア当局、FBI、民間のサイバーセキュリティ 企業による取り組みにより、REvilグループの業務と評判が損なわれることになりました。

- 2021 年 7 月:REvilのWebサイトとインフラは、おそらくロシア当局の努力が原因でインターネットから姿を消しました。FBIは、一部の被害者が復号キーを使用してファイルを復元できるよう支援しました。

- 2021 年 9 月:ルーマニアのサイバーセキュリティ企業がREvil/Sodinokibiランサムウェア用の無料ユニバーサル復号ユーティリティを公開しました。マルウェア研究者は、REvilマルウェアに組み込まれたバックドアを発見しました。これにより、ギャングの元のメンバーがREvilアフィリエイトをランサムウェアの支払いから騙し取ることができ、REvilに対するアフィリエイトの信頼が損なわれました。

- 2021 年 10 月:REvilサーバーがハッキングされ、オフラインに追い込まれました。

- 2021 年 11 月:米国司法省の起訴により、ウクライナ人とロシア人の脅威アクターが複数の被害者に対してランサムウェア攻撃を行ったとして逮捕されました。ウクライナの警察は、ランサムウェアの支払いに関連して600万米ドル以上を押収しました。

- 2022 年 1 月:ロシア連邦安全保障局はREvilが解体され、メンバーが起訴されたと報じました。

REvilは依然として脅威ですか?

REvilのサイバー犯罪集団の他のメンバーがまだ活動しているかどうかに関係なく、REvilマルウェアとそのRaaS製品によって作成されたモデルは、他のタイプのランサムウェアの脅威に再び現れる可能性があります。

REvilランサムウェア攻撃を防止する方法

他の種類のサイバー犯罪やランサムウェア攻撃を防止するために使用されるのと同じ方法と制御が REvil 攻撃にも有効です。

- セキュリティポリシーを一元的に管理します。セキュリティチームは、1つの場所からポリシーを管理することで、ユーザーがローカルフォルダーから実行可能ファイルを起動できないようにしたり、Microsoft Officeでマクロを非アクティブ化したりすることができます。REvil攻撃をブロックするためには、次の2つのステップが不可欠です。

- ゼロトラストのアプローチの導入。ゼロトラスト のセキュリティアプローチでは、あらゆる個人やシステムが本質的に信頼されたり、IT資産へのアクセスが許可されたりするべきではないと想定し、マルウェアや脅威アクターが横方向に移動してネットワークの他の部分を暗号化したり侵害したりするのを防止することで、ランサムウェア攻撃の「影響範囲」を制限します。

- ネットワークとIT資産をセグメント化する。ソフトウェア定義のマイクロセグメンテーションは、個々の資産とネットワークの一部を分離し、攻撃者が横方向に移動するのを防ぎます。

- ウイルス対策およびマルウェア対策ソリューションを実装する。これらのテクノロジーは、Eメールネットワークトラフィックを監視して実行可能ファイルやウイルスを除外することで役立ちます。最新のウイルス対策ソリューションは、損害が生じる前に多くのランサムウェアの脅威を無効化できます。

- セキュリティ意識向上トレーニングを定期的に実施する。ランサムウェア攻撃では、人為的ミスが重要な役割を果たすことがよくあります。従業員トレーニングでは、ランサムウェア、フィッシングメールの認識方法、および最適なセキュリティ衛生のためのベストプラクティスに関する意識向上プログラムをすべて利用できなければなりません。

- データの暗号化。ファイルが暗号化されると、REvilのようなランサムウェア攻撃では機微な情報を盗み出して公開することはできません。

- 強力なアイデンティティおよびアクセス制御の展開。強力なパスワードと多要素認証を使用して、データにアクセスしたり、データを変更したりできるユーザーを制限します。

- 頻繁なバックアップを実行する。ファイルを定期的にバックアップし、ネットワークから切り離されたストレージに保存することで、身代金を支払ったり、ファイルが永久に消失したりすることなく、ランサムウェア感染から迅速に復旧できます。

- ハードウェアとソフトウェアを頻繁に更新し、パッチを適用します。アップデートとパッチのインストールを定期的に行うことで、攻撃者がシステムにアクセスするために使用する脆弱性を修正できます。

よくある質問(FAQ)

ランサムウェアは、サイバー犯罪者がファイルを暗号化し、個人や組織が重要なアプリケーションやシステムを使用できないようにするために使用する悪性ソフトウェア(マルウェア)の一種です。データへのアクセスを取り戻すためには、被害者は身代金を支払う必要があります。REvil、BlackCatランサムウェア、WannaCryランサムウェアなどの亜種は、歴史上最も注目度の高いサイバー攻撃の一部を担ってきました。

サイバー犯罪者はさまざまな手法を使用してITシステムに侵入し、ランサムウェアを導入します。ソーシャルエンジニアリング攻撃は、フィッシングメールや偽のWebサイトを使用して、ユーザーをだまして感染したファイルをマシンにダウンロードさせます。ゼロデイ攻撃は、アプリケーションやAPIの未知の脆弱性を悪用します。攻撃者は、盗まれた認証情報や侵害された認証情報を使用してユーザーアカウントにアクセスしたり、Merisボットネットなどのボットネットを使用してマルウェアを拡散したりすることもあります。

セキュリティ認定を取得することで、企業は最高レベルのサイバーセキュリティを提供するために設計されたプラクティス、プログラム、テクノロジーを導入していることを顧客や規制当局に証明できます。たとえば、ISO 27001認証は、企業がセキュリティ脅威を検知するための対策を組み込むためのリスクベースのプロセスを特定したことを示しています。Payment Card Industry Digital Security Standard(PCI DSS)では、企業がクレジットカード情報を受け入れ、処理、保存、送信する際に遵守する必要のある手順が概説されています。米国国防総省の影響レベル5(IL5認定)は、クラウドサービス組織が特定のタイプの非常に貴重な情報の保存と処理に必要な物理的、論理的、暗号化の分離制御の厳格な組み合わせに準拠していることを示しています。

Akamai が選ばれる理由

Akamai は、オンラインビジネスの力となり、守るサイバーセキュリティおよびクラウドコンピューティング企業です。当社の市場をリードするセキュリティソリューション、優れた脅威インテリジェンス、グローバル運用チームによって、あらゆる場所でエンタープライズデータとアプリケーションを保護する多層防御を利用いただけます。Akamai のフルスタック・クラウド・コンピューティング・ソリューションは、世界で最も分散化されたプラットフォームで高いパフォーマンスとコストを実現しています。多くのグローバル企業が、ビジネスの成長に必要な業界最高レベルの信頼性、拡張性、専門知識を提供できる Akamai に信頼を寄せています。