Ransomware as a Service (RAAS) ist ein Geschäftsmodell für kriminelle Organisationen, bei dem Ersteller von Ransomware sie an andere Kriminelle, sogenannte Affiliates, im Austausch gegen einen Prozentsatz der von ihnen erbeuteten Lösegeldzahlungen vermieten oder verkaufen. Mithilfe von RaaS können Cyberkriminelle, die weder über die erforderliche Fähigkeit noch über die Ressourcen verfügen, um eigene Ransomware zu entwickeln, trotzdem extrem schädliche Angriffe durchführen.

REvil, auch bekannt als „Sodinokibi“, war eine Gruppe russischsprachiger oder russischer Cyberkrimineller, die eine äußerst erfolgreiche RAAS-Operation (Ransomware as a Service) betrieben. REvil ist die Abkürzung für „Ransomware Evil“, ein vom Resident-Evil-Medienfranchise inspirierter Name. Die Gruppe galt als Ableger einer früheren Ransomware-Gruppe namens GandCrab. Die REvil/Sodinokibi-Ransomware ist schwer zu erkennen und äußerst schwer fassbar, was sie zu einer sehr wirkungsvollen und gefährlichen Art von Cyberangriff macht. Die REvil-Ransomware war für mehrere hochkarätige Ransomware-Angriffe auf große Unternehmen verantwortlich, darunter das Fleischverarbeitungsunternehmen JBS, das Ölunternehmen Colonial Pipeline, das Softwareunternehmen Kaseya und ein Lieferant des Technologieriesen Apple. Die Ransomware-Gruppe REvil war von 2019 bis Januar 2022 aktiv, als sie von den Strafverfolgungsbehörden zerschlagen wurde. Trotz der Zerschlagung von REvil stellt der Einfluss, den die Gruppe auf die Entwicklung des RaaS-Geschäftsmodells hatte, weiterhin eine erhebliche Bedrohung für Regierungen und Organisationen auf der ganzen Welt dar.

Wie funktioniert die REvil-Ransomware?

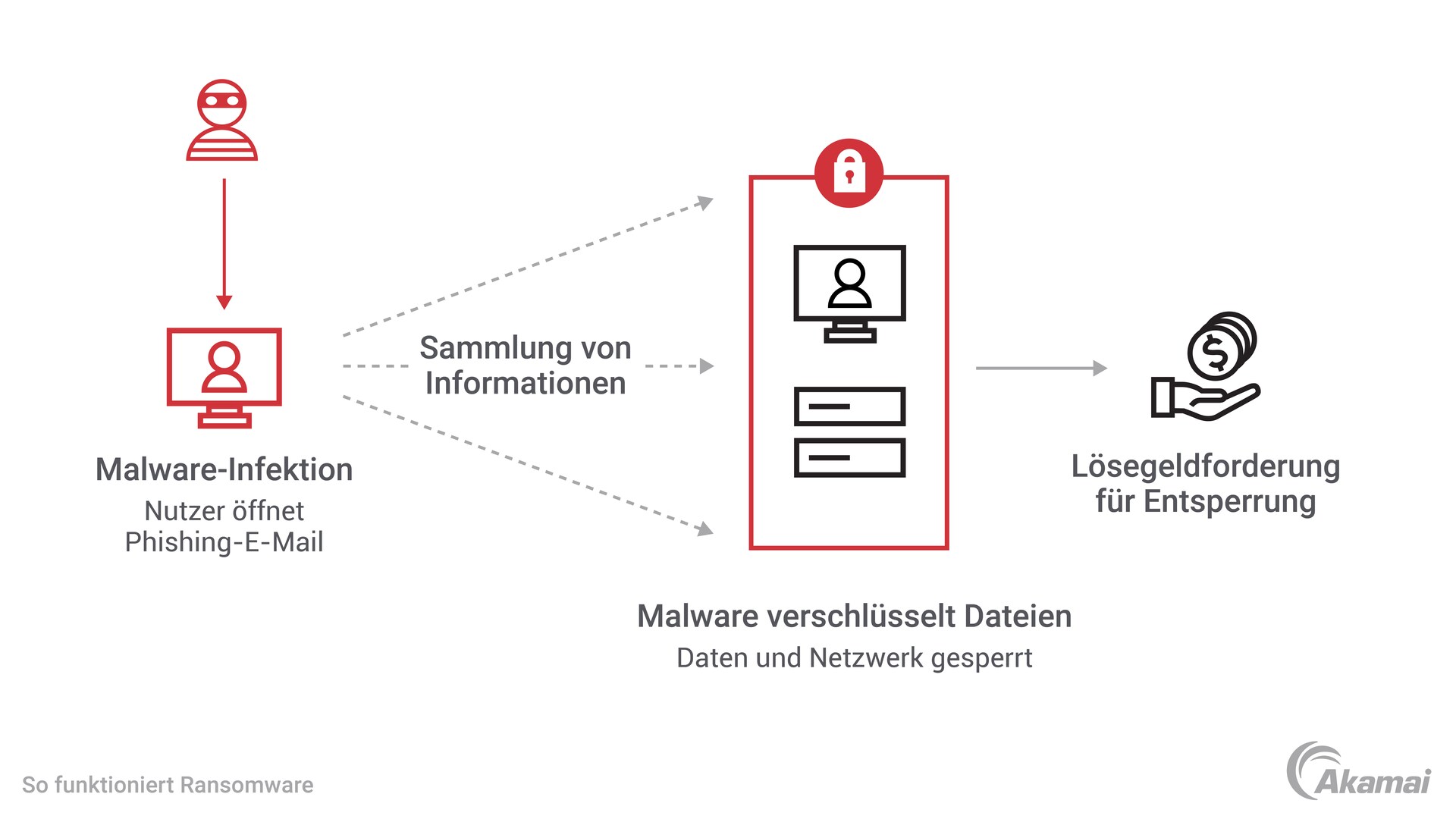

Wie andere Formen von Ransomware infiltrierten REvil-Angriffe mithilfe einer Vielzahl von Techniken die IT-Systeme von Unternehmen. Hacker, die REvil einsetzten, nutzten Zero-Day-Schwachstellen in Hardware und Software, Sicherheitslücken in RDP-Servern (Remote Desktop Protocol) und Phishing-E-Mails, mit denen sie Nutzer dazu brachten, Malware auf ihre Geräte herunterzuladen. Sobald die REvil-Malware heruntergeladen wurde, verschlüsselte sie Dateien auf Servern und Geräten, sodass Nutzer nicht mehr auf geschäftskritische Daten zugreifen können, bis die Lösegeldforderungen erfüllt wurden. In den Lösegeldforderungen wurde in der Regel die Zahlung in Bitcoin als Gegenleistung für die Entschlüsselungscodes verlangt. Im Gegensatz zu anderen Arten von Ransomware führte REvil eine doppelte Erpressung durch, indem vertrauliche Daten vor der Verschlüsselung exfiltriert und mit der Veröffentlichung oder Versteigerung der gestohlenen Daten auf der Website „Happy Blog“ gedroht wurde, sofern das Lösegeld nicht gezahlt würde.

Wie funktioniert REvil als Service?

Die Cyberkriminellen-Gruppe, die REvil schuf, stützte sich auf andere Cyberkriminelle, sogenannte „Affiliates“, um die Ransomware zu verbreiten und Angriffe durchzuführen, wobei man im Gegenzug 20 bis 30 % der illegalen Erlöse erhielt.

Wie wurde REvil gestoppt?

Ab 2021 konnten die Bemühungen der russischen Behörden, des FBI und privater Cybersicherheitsunternehmen die Aktivitäten und den Ruf der REvil-Gruppe schädigen.

- Juli 2021: Die Websites und die Infrastruktur von REvil sind aus dem Internet verschwunden, möglicherweise aufgrund von Maßnahmen der russischen Behörden. Das FBI konnte einigen Opfern helfen, ihre Dateien mithilfe eines Entschlüsselungsschlüssels wiederherzustellen.

- September 2021: Ein rumänisches Cybersicherheitsunternehmen veröffentlichte ein kostenloses universelles Entschlüsselungsprogramm für die REvil/Sodinokibi-Ransomware. Malware-Forscher entdeckten eine in REvil-Malware integrierte Backdoor, die es den ursprünglichen Mitgliedern der Gruppe ermöglichte, REvil-Affiliates um Ransomware-Zahlungen zu betrügen, wodurch das Vertrauen der Affiliates in REvil untergraben würde.

- Oktober 21: REvil-Server wurden gehackt und offline genommen.

- November 2021: Anklageerhebungen des US-Justizministeriums führten zur Verhaftung ukrainischer und russischer Cyberkrimineller, die wegen Ransomware-Angriffen auf mehrere Opfer angeklagt wurden. Die ukrainische Polizei beschlagnahmte mehr als 6 Millionen US-Dollar, die mit Lösegeldzahlungen im Zusammenhang mit Ransomware in Verbindung standen.

- Januar 2022: Der russische Inlandsgeheimdienst FSB meldete, dass REvil zerschlagen und Mitglieder der Gruppe angeklagt wurden.

Ist REvil immer noch eine Bedrohung?

Unabhängig davon, ob andere Mitglieder der Cyberkriminellen- Gruppe REvil weiterhin aktiv sind, werden das von der REvil-Malware geschaffene Modell und ihr RaaS-Angebot wahrscheinlich in anderen Arten von Ransomware-Bedrohungen wieder auftauchen.

Wie können REvil-Ransomware-Angriffe verhindert werden?

Dieselben Cybersicherheitsmethoden und Kontrollmechanismen, die zur Verhinderung anderer Arten von Cyberkriminalität und Ransomware-Angriffen verwendet werden, sollten gegen REvil-Angriffe effektiv sein.

- Zentrale Verwaltung von Sicherheitsrichtlinien. Durch die Verwaltung von Richtlinien von einem Standort aus können Sicherheitsteams Maßnahmen ergreifen, z. B. verhindern, dass Nutzer ausführbare Dateien aus lokalen Ordnern starten oder Makros in Microsoft Office deaktivieren. Dies sind zwei Schritte, die entscheidend sind, um REvil-Angriffe zu blockieren.

- Anwendung eines Zero-Trust-Ansatzes. Indem davon ausgegangen wird, dass keine Person oder kein System von Natur aus vertrauenswürdig ist oder Zugriff auf IT-Ressourcen erhält, schränkt ein Zero-Trust-Sicherheitsansatz den „Explosionsradius“ eines Ransomware-Angriffs ein, indem verhindert wird, dass sich Malware und Cyberkriminelle lateral bewegen, um zusätzliche Bereiche des Netzwerks zu verschlüsseln oder zu kompromittieren.

- Segmentierung von Netzwerk- und IT-Assets. Softwaredefinierte Mikrosegmentierung isoliert einzelne Assets und Bereiche des Netzwerks, um zu verhindern, dass sich Angreifer lateral bewegen.

- Einsatz von Antiviren- und Anti-Malware-Lösungen. Diese Technologien können helfen, indem sie den E-Mail-Netzwerktraffic überwachen, um ausführbare Dateien oder Viren herauszufiltern. Die neuesten Antiviren-Lösungen können viele Ransomware-Bedrohungen neutralisieren, bevor sie Schaden anrichten.

- Durchführung regelmäßiger Schulungen zum Sicherheitsbewusstsein. Menschliches Versagen spielt bei Ransomware-Angriffen oft eine entscheidende Rolle. Für Mitarbeiter sollten Schulungen zum Sicherheitsbewusstsein für die Erkennung von Ransomware, Phishing-E-Mails und zu Best Practices für optimale Sicherheitshygiene verfügbar sein.

- Verschlüsselung von Daten. Wenn Dateien verschlüsselt sind, kann ein Ransomware-Angriff wie REvil keine vertraulichen Daten stehlen und offenlegen.

- Einsatz einer strengen Identitäts- und Zugriffskontrolle. Schränken Sie ein, wer auf Daten zugreifen oder diese ändern kann, indem Sie starke Passwörter und Multi-Faktor-Authentifizierung verwenden.

- Durchführung häufiger Backups. Durch regelmäßiges Sichern von Dateien und Speichern, die vom Netzwerk getrennt sind, ist es einfacher, sich schnell von einer Ransomware-Infektion zu erholen, ohne Lösegeld zahlen zu müssen oder Dateien dauerhaft zu verlieren.

- Regelmäßiges Aktualisieren und Patchen von Hardware und Software. Die Festlegung eines regelmäßigen Intervalls für die Installation von Updates und Patches kann dazu beitragen, die Schwachstellen zu beheben, die Angreifer für den Zugriff auf Systeme verwenden.

Häufig gestellte Fragen (FAQ)

Ransomware ist eine Art schädlicher Software oder Malware, die Cyberkriminelle verwenden, um Dateien zu verschlüsseln und Einzelpersonen oder Unternehmen daran zu hindern, kritische Anwendungen und Systeme zu nutzen. Um wieder Zugriff auf ihre Daten zu erhalten, müssen Opfer ein Lösegeld zahlen. Varianten wie REvil, BlackCat-Ransomware und WannaCry-Ransomware waren für einige der bekanntesten Cyberangriffe der Geschichte verantwortlich.

Cyberkriminelle nutzen eine Vielzahl von Techniken, um Zugang zu einem IT-System zu erhalten und Ransomware einzuschleusen. Social-Engineering-Angriffe nutzen Phishing-E-Mails oder gefälschte Websites, um Nutzer dazu zu bringen, infizierte Dateien auf ihre Computer herunterzuladen. Zero-Day-Angriffe nutzen bisher unbekannte Schwachstellen in Anwendungen und APIs aus. Angreifer können auch gestohlene oder kompromittierte Anmeldedaten verwenden, um Zugriff auf Nutzerkonten zu erhalten, oder Malware mithilfe von Botnets wie dem Meris-Botnet verbreiten.

Sicherheitszertifizierungen ermöglichen es Unternehmen, Kunden und Aufsichtsbehörden nachzuweisen, dass sie Verfahren, Programme und Technologien eingeführt haben, die ein Höchstmaß an Cybersicherheit gewährleisten. Die Zertifizierung nach ISO 27001 belegt beispielsweise, dass ein Unternehmen risikobasierte Prozesse identifiziert hat, um Maßnahmen zur Erkennung von Sicherheitsbedrohungen zu integrieren. Der Payment Card Industry Digital Security Standard (PCI DSS) beschreibt die Schritte, die Unternehmen bei der Annahme, Verarbeitung, Speicherung und Übertragung von Kreditkartendaten einhalten müssen. Die IL5-Zertifizierung (Impact Level 5) des US-Verteidigungsministeriums belegt, dass Cloud-Service-Unternehmen eine Reihe strenger physischer, logischer und kryptografischer Isolationskontrollen einhalten, die zur Speicherung und Verarbeitung bestimmter Arten besonders wertvoller Informationen erforderlich sind.

Warum entscheiden sich Kunden für Akamai?

Akamai ist das Unternehmen für Cybersicherheit und Cloud Computing, das das digitale Leben unterstützt und schützt. Unsere marktführenden Sicherheitslösungen, überlegene Bedrohungsinformationen und unser globales Betriebsteam bieten ein gestaffeltes Sicherheitskonzept, um die Daten und Anwendungen von Unternehmen überall zu schützen. Die Cloud-Computing-Lösungen von Akamai bieten als Full-Stack-Gesamtpaket Performance und erschwingliche Preise auf der weltweit am stärksten verteilten Plattform. Globale Unternehmen vertrauen auf Akamai für die branchenführende Zuverlässigkeit, Skalierbarkeit und Expertise, die sie benötigen, um ihr Geschäft selbstbewusst auszubauen.