Il RaaS (Ransomware-as-a-Service) è un modello aziendale per le organizzazioni criminali in cui i creatori di ransomware lo noleggiano o lo vendono ad altri criminali, chiamati affiliati, in cambio di una percentuale sul riscatto che richiedono dopo un attacco ransomware. Il RaaS consente di sferrare attacchi altamente dannosi da parte di criminali informatici che non dispongono delle competenze o delle risorse necessarie per creare il proprio ransomware.

REvil, noto anche come Sodinokibi, è un gruppo di criminali informatici di lingua russa o che operano in Russia, che hanno sferrato un attacco RaaS (Ransomware-as-a-Service) molto imponente. REvil è l'abbreviazione di "Ransomware Evil", un titolo ispirato al media franchise Resident Evil . Si credeva che il gruppo fosse derivato da una precedente gang di ransomware chiamata GandCrab. Il ransomware REvil/Sodinokibi è difficile da rilevare e altamente elusivo, il che lo rende un tipo di attacco informatico molto potente e pericoloso. Il ransomware REvil è stato responsabile di diversi attacchi ransomware di alto profilo sferrati contro grandi aziende, tra cui l'azienda di lavorazione della carne JBS, la società petrolifera Colonial Pipeline, la società di software Kaseya e un fornitore del gigante tecnologico Apple. Il gruppo ransomware REvil è stato attivo dal 2019 fino a gennaio 2022, quando è stato smantellato dalle forze dell'ordine. Nonostante la sua scomparsa, l'influenza esercitata da REvil sullo sviluppo del modello di business RaaS continua a rappresentare una minaccia significativa per i governi e le organizzazioni di tutto il mondo.

Come ha funzionato il ransomware REvil?

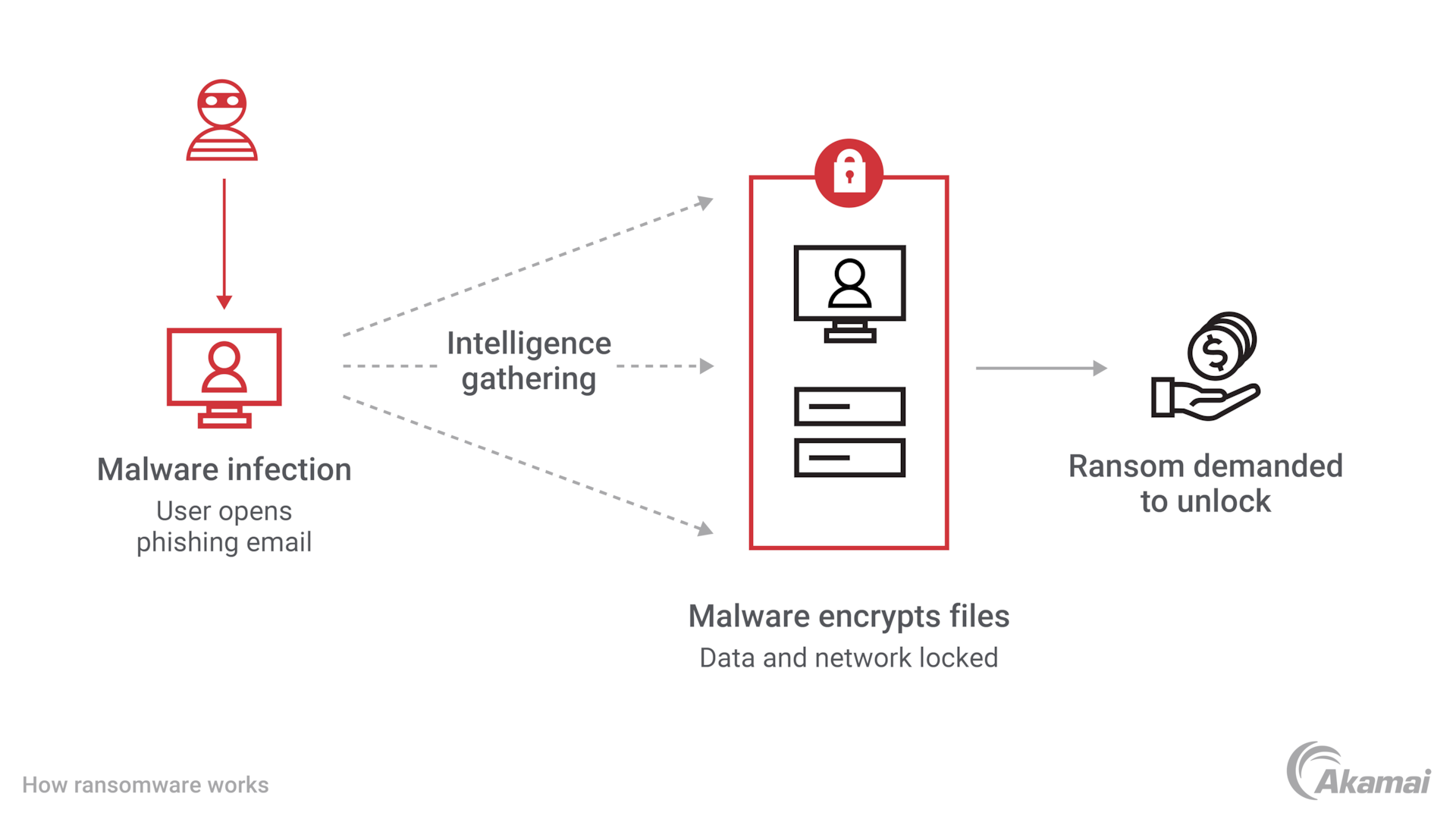

Come altre forme di ransomware, gli attacchi REvil si sono infiltrati nei sistemi IT delle organizzazioni utilizzando una varietà di tecniche. Gli hacker che utilizzavano REvil si sono serviti delle vulnerabilità zero-day presenti nell'hardware e nel software, hanno violato i server RDP (Remote Desktop Protocol) e hanno utilizzato e-mail di phishing per indurre gli utenti a scaricare il malware sui loro dispositivi. Una volta scaricato, il malware REvil crittografava i file su server e dispositivi, impedendo agli utenti di accedere ai dati business-critical fino a quando non venivano soddisfatte le richieste di riscatto. Le note di riscatto, di solito, richiedevano il pagamento in bitcoin in cambio delle chiavi di decrittografia. A differenza di altri tipi di ransomware, REvil ha eseguito una doppia estorsione, esfiltrando i dati sensibili prima di crittografarli e minacciando di pubblicare o mettere all'asta i dati rubati sul suo sito "Happy Blog", a meno che non venisse pagato il riscatto richiesto.

Come funziona REvil come servizio?

La gang di criminali informatici che ha creato REvil si è affidata ad altri cybercriminali chiamati "affiliati" per distribuire il ransomware e sferrare attacchi, ricevendo dal 20% al 30% dei proventi illegali.

Come sono state fermate le attività del gruppo REvil?

A partire dal 2021, le autorità russe, l'FBI e alcune società private di servizi di cybersecurity sono riusciti a danneggiare le operazioni e la reputazione del gruppo REvil.

- Luglio 2021: i siti web e le infrastrutture del gruppo REvil scompaiono da Internet, probabilmente a causa del lavoro compiuto dalle autorità russe. L'FBI è riuscita ad aiutare alcune vittime a recuperare i loro file utilizzando una chiave di decrittografia.

- Settembre 2021: un'azienda rumena di servizi di cybersecurity ha pubblicato un'utilità di decrittografia universale gratuita per il ransomware REvil/Sodinokibi. Alcuni ricercatori di malware hanno scoperto una backdoor integrata nel malware REvil che ha consentito ai membri originali della gang di escludere le affiliate del gruppo REvil dal riscatto richiesto dai ransomware, compromettendo la fiducia delle affiliate nei confronti del gruppo.

- Ottobre 2021: i server REvil sono stati violati e forzati a rimanere offline.

- Novembre 2021: le incriminazioni avanzate dal dipartimento di giustizia degli Stati Uniti hanno portato all'arresto di criminali ucraini e russi, che sono stati accusati di aver condotto attacchi ransomware contro più vittime. La polizia nazionale ucraina ha sequestrato più di 6 milioni di dollari legati al pagamento del riscatto di attacchi ransomware.

- Gennaio 2022: il servizio di sicurezza federale russo ha riferito che il gruppo REvil era stato smantellato e che i membri della sua banda erano stati dichiarati colpevoli.

Il gruppo REvil è ancora una minaccia?

Indipendentemente dal fatto che altri membri della gang di criminali informatici REvil siano o meno ancora operativi, il modello creato dal malware REvil e dalla sua soluzione RaaS probabilmente riemergerà in altri tipi di attacchi ransomware.

In che modo è possibile prevenire gli attacchi ransomware REvil?

Gli stessi metodi e controlli di cybersecurity utilizzati per prevenire altri tipi di crimini informatici e attacchi ransomware possono risultare efficaci anche contro gli attacchi REvil.

- Gestire le policy di sicurezza a livello centrale. La gestione delle policy da un'unica posizione consente ai team addetti alla sicurezza di adottare misure appropriate, come impedire agli utenti di avviare file eseguibili dalle cartelle locali o disattivare le macro in Microsoft Office. Questi due passaggi sono fondamentali per bloccare gli attacchi REvil.

- Adottare un approccio Zero Trust. Presupponendo che nessuna persona o sistema debba essere considerata intrinsecamente affidabile né a cui si debba concedere automaticamente l'accesso alle risorse IT, un approccio alla sicurezza Zero Trust limita il "raggio d'azione" di un attacco ransomware impedendo ai malware e ai criminali di spostarsi lateralmente per crittografare o compromettere altre parti della rete.

- Segmentare la rete e le risorse IT. La microsegmentazione definita dal software isola singole risorse e parti della rete per impedire ai criminali di spostarsi lateralmente.

- Implementare soluzioni antivirus e anti-malware. Queste tecnologie possono aiutare monitorando il traffico della rete di e-mail per filtrare file eseguibili o virus. Le più recenti soluzioni antivirus possono neutralizzare molte minacce ransomware prima che possano causare danni.

- Condurre una regolare formazione sulla consapevolezza della sicurezza. L'errore umano svolge spesso un ruolo fondamentale negli attacchi ransomware. Programmi di sensibilizzazione sui modi con cui riconoscere i ransomware, sulle e-mail di phishing e sulle best practice per una sicurezza ottimale dovrebbero essere tutti disponibili per la formazione dei dipendenti.

- Crittografare i dati. Quando i file sono crittografati, un attacco ransomware come REvil non sarà in grado di rubare e rendere visibili i dati sensibili.

- Implementare un solido controllo delle identità e degli accessi. Per limitare gli utenti che possono accedere o modificare i dati, è possibile usare password complesse e l'autenticazione multifattore.

- Eseguire backup frequenti. Eseguire regolarmente il backup dei file e conservarli in un dispositivo di storage scollegato dalla rete semplificano il recupero rapido da un'infezione di ransomware senza dover pagare un riscatto o perdere in modo permanente i file.

- Aggiornare e applicare patch frequenti a hardware e software. Impostare una frequenza regolare per l'installazione di aggiornamenti e patch può aiutare a correggere le vulnerabilità utilizzate dai criminali per accedere ai sistemi.

Domande frequenti (FAQ)

Il ransomware è un tipo di software dannoso, o malware, che i criminali informatici utilizzano per crittografare i file e impedire a singoli utenti o organizzazioni di utilizzare applicazioni e sistemi critici. Per riottenere l'accesso ai dati, le vittime devono pagare un riscatto. Varianti come REvil, il ransomware BlackCat e il ransomware WannaCry sono state responsabili di alcuni degli attacchi informatici più importanti della storia.

I criminali informatici utilizzano una varietà di tecniche per accedere a un sistema IT e introdurre il ransomware. Gli attacchi di social engineering utilizzano e-mail di phishing o siti web fittizi per indurre gli utenti a scaricare file infetti sui loro computer. Gli attacchi zero-day sfruttano vulnerabilità precedentemente sconosciute nelle applicazioni e nelle API. I criminali possono anche utilizzare credenziali rubate o compromesse per ottenere l'accesso agli account degli utenti o diffondere malware tramite le botnet come Meris.

Le certificazioni di sicurezza consentono alle aziende di dimostrare a clienti ed enti di controllo di aver adottato pratiche, programmi e tecnologie progettate per fornire i massimi livelli di cybersecurity. La certificazione ISO 27001, ad esempio, segnala che un'azienda ha identificato processi basati sul rischio per incorporare misure per il rilevamento di minacce alla sicurezza. Lo standard PCI DSS (Payment Card Industry Digital Security Standard) delinea i passaggi che le aziende devono eseguire quando accettano, elaborano, archiviano e trasmettono i dati delle carte di credito. La certificazione IL5 (Department of Defense Impact Level 5) del dipartimento della difesa degli Stati Uniti attesta che le organizzazioni di servizi cloud sono conformi a un rigoroso assortimento di controlli di isolamento fisici, logici e crittografici necessari per archiviare ed elaborare determinati tipi di informazioni altamente preziose.

Perché i clienti scelgono Akamai

Akamai è l'azienda di cybersecurity e cloud computing che abilita e protegge il business online. Le nostre soluzioni di sicurezza leader del settore, l'innovativa intelligence sulle minacce e il team presente su scala globale forniscono una difesa approfondita in grado di proteggere applicazioni e dati critici ovunque. Le soluzioni complete di cloud computing offerte da Akamai assicurano performance elevate e notevoli risparmi grazie alla piattaforma più distribuita al mondo. Le maggiori aziende internazionali si affidano ad Akamai per ottenere la protezione, la scalabilità e le competenze leader del settore di cui hanno bisogno per far crescere le loro attività senza rischi.