A Akamai é a empresa de cibersegurança e computação em nuvem que potencializa e protege negócios online. Nossas soluções de segurança líderes de mercado, inteligência avançada contra ameaças e equipe de operações globais oferecem defesa em profundidade para garantir a segurança de dados e aplicações empresariais em todos os lugares. As abrangentes soluções de computação em nuvem da Akamai oferecem desempenho e acessibilidade na plataforma mais distribuída do mundo. Empresas globais confiam na Akamai para obter a confiabilidade, a escala e a experiência líderes do setor necessárias para expandir seus negócios com confiança.

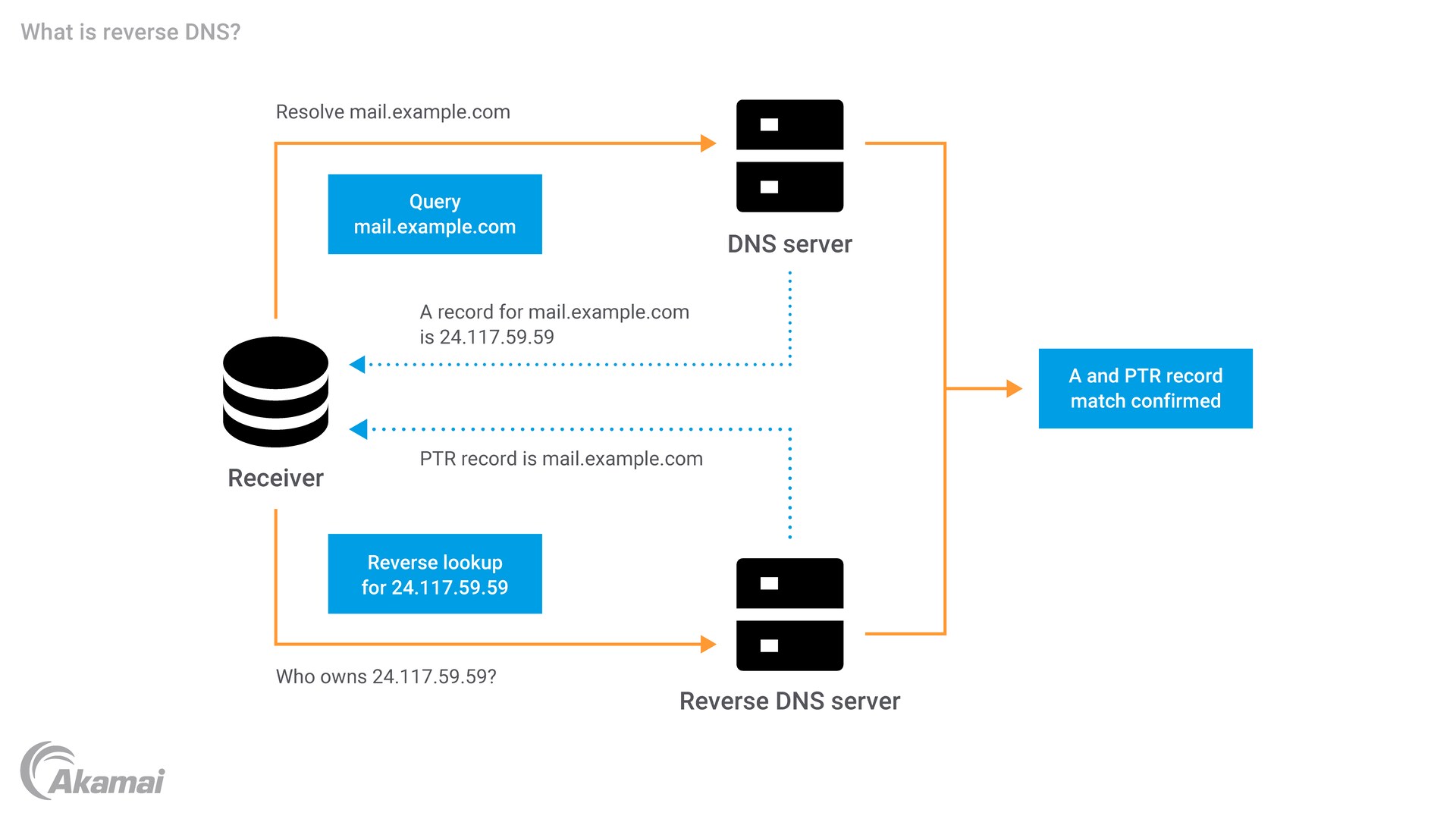

O rDNS (DNS reverso) é o processo de descobrir um nome a partir de uma entrada de endereço IP, enquanto as pesquisas de DNS "tradicionais" realizam o feito oposto ao converter um nome de host em um IP.

dig -x 24.117.59.59

Exemplo de pesquisa de DNS reverso em um Mac (usando Terminal)

nslookup 24.117.59.59

Exemplo de pesquisa de DNS reverso para Windows e Linux

Especificamente, o rDNS implica resolver o valor IP ao contrário com "in-addr.arpa" anexado no final1 Assim, o comando no exemplo acima procurará "59.59.117.24.in-addr.arpa". Se o proprietário do IP configurou com sucesso o rDNS, essa consulta retornará um registro de "ponteiro" (PTR), que associa o IP a um domínio:

59.59.117.24.in-addr.arpa. 43200 IN PTR 24-117-59-59.cpe.sparklight.net.

Por que o DNS reverso é importante?

Embora o rDNS não seja universalmente adotado para o tráfego tradicional da web, os registros de PTR são particularmente importantes para servidores de e-mail, que geralmente executam pesquisas de rDNS para bloquear ou filtrar spam. Para garantir que as mensagens sejam recebidas sem quaisquer sinais de alerta, os provedores de e-mail legítimos devem implementar adequadamente o rDNS para endereços IP e encaminhar o DNS para os nomes de host resultantes. Essa expectativa foi estabelecida para impedir que spammers enviassem e-mails de máquinas comprometidas, pois esses IPs geralmente não têm registros rDNS e, quando o fazem, a resposta é frequentemente uma saída genérica e dinâmica que sugere que o cliente não é um serviço de e-mail válido.

Como mostrado acima, o IP residencial 24.117.59.59 aponta para um registro PTR 24-117-59-59.cpe.sparklight.net, que é uma saída dinâmica, pois é simplesmente o endereço IP com o domínio sparklight anexado. Portanto, se um spammer hackear a máquina e enviar um e-mail do IP residencial, o destinatário provavelmente bloquearia ou filtraria a mensagem, pois as respostas dinâmicas são um sinal de spam forte (para referência, uma resposta hipotética aceitável seria email.sparklight.net). Em resumo, um spammer teria que possuir um espaço IP para organizar as configurações de DNS necessárias para que a mensagem fosse universalmente aceita, um custo proibitivo para a maioria dos agentes de ameaça.

Por fim, alguns servidores de e-mail dependem de configurações de rDNS mais sutis com a ajuda do SMTP (Simple Mail Transfer Protocol), um protocolo de comunicação padronizado para transmissão de e-mail. Por exemplo, os servidores de e-mail podem ser configurados para rejeitar e-mails quando a consulta rDNS não corresponde ao comando HELO, uma mensagem que inicia a sessão SMTP. Portanto, se um botnet fosse capaz de enviar milhares de e-mails de centenas ou milhares de máquinas sequestradas pertencentes a uma variedade de redes, seria difícil para o agente mal-intencionado anunciar o domínio correto em cada mensagem HELO, mesmo que o rDNS estivesse configurado corretamente para o IP.

Cliente: HELO mail.example.com

Servidor: 250 mail.example.com Hello

Como configurar o DNS reverso?

Para que uma pesquisa de rDNS retorne uma resposta válida, um arquivo de zona rDNS in-addr.arpa que reflita o intervalo de rede fixo alocado ao proprietário do IP precisará ser criado. Especificamente, o administrador da zona deve remover o último quad pontilhado que contém os valores explicitamente sob seu controle, inverter a ordem do octeto pontilhado restante e anexar .in-add.arpa.

Como o Sparklight possui um endereço Classe B, o nome do arquivo de zona rDNS é 117.24.in-addr.arpa. Olhando para o processo de resolução completo, o ARPA possui os endereços 24.0.0.0/8 Classe A2, mas delega 117,24 consultas ao Sparklight:

Zona |

Comentários |

|

|---|---|---|

Servidores raiz |

j.root-servers.net. |

Como todas as solicitações DNS, a consulta começa no servidor raiz |

Delegação à ICANN |

in-addr.arpa. |

Os servidores raiz delegam a um conjunto de servidores ICANN responsáveis pelo gerenciamento da zona ARPA |

Outra delegação à ICANN/ARPA |

24.in-addr.arpa. |

A ICANN delega para a ARPA, que detém o 24.0.0.0/8 classe A |

Delegação ao Sparklight |

117.24.in-addr.arpa. |

A consulta é então delegada ao Sparklight, que possui esse intervalo |

Resposta |

59.59.117.24.in-addr.arpa. |

Registro PTR retornado |

Assim como com o DNS direto, cada "ponto" em um nome de host rDNS é um ponto de delegação potencial. A ICANN gerencia a zona in-addr.arpa e delega subzonas aos proprietários de um espaço IP.

No arquivo de zona, os registros PTR relevantes devem ser anunciados e, assim como com qualquer outra zona, os registros NS (nameserver) também devem ser definidos.

59.59.117.24.in-addr.arpa. 43200 IN PTR 24-117-59-59.cpe.sparklight.net.

117.24.in-addr.arpa. 43200 IN NS ns2.cableone.net.

117.24.in-addr.arpa. 43200 IN. NS ns4.cableone.net.

117.24.in-addr.arpa. 43200 IN NS ns3.cableone.net.

117.24.in-addr.arpa. 43200 IN NS ns1.cableone.net.

Conclusão

Embora o rDNS possa não ser necessário para que uma aplicação típica da web ou nativa funcione na Internet aberta, ele é um requisito importante para qualquer serviço de e-mail funcional. Uma pesquisa reversa também pode ser uma ferramenta útil para análise e solução de problemas, pois os proprietários de aplicações podem determinar se um IP pertence a um ISP comercial, provedor de nuvem ou outra organização/entidade comercial. Muitas vezes, essas informações são úteis para rastrear leads, especialmente para empresas B2B que desejam entender melhor quem está navegando em seu website. Da mesma forma, saber quem possui um IP pode ajudar as ferramentas de segurança a determinar se a solicitação pertencia a um invasor ou a uma fonte legítima.

Embora não seja tão predominante ou bem conhecido quanto o DNS direto, o rDNS desempenha um papel importante no ecossistema da Internet de hoje, e entender essa nuance do protocolo é essencial para administradores de e-mail, analistas de marketing B2B e especialistas em cibersegurança.

1 ip6.arpa é a zona para endereços IPv6.

2 Endereços Classe A são para redes com um grande número total de hosts. A Classe A permite 126 redes usando o primeiro octeto para o ID da rede. Os endereços Classe B são para redes médias a grandes. A Classe B permite 16.384 redes usando os dois primeiros octetos para o ID da rede.