- As informações de identificação pessoal (PII) são dados pessoais exclusivos de um indivíduo. Isso pode incluir números de seguro social, endereços de e-mail, endereços e números de telefone.

- As informações de saúde protegidas (PHI) são os registros médicos de indivíduos.

- Os dados confidenciais do cliente podem incluir números de cartão de crédito, transações financeiras, nomes de usuário e senhas.

- Os dados financeiros confidenciais incluem relatórios financeiros, dados relativos a transações financeiras e informações sobre números de contas bancárias.

- A propriedade intelectual inclui software, planos de negócios, patentes e segredos comerciais.

- As credenciais da conta incluem informações de login que permitem que os invasores assumam contas e acessem sistemas críticos.

A proteção contra vazamento de dados, ou proteção contra perda de dados (DLP), é o conjunto de práticas e tecnologias de cibersegurança usadas para impedir que dados confidenciais e informações comerciais valiosas sejam vazados, perdidos, corrompidos, excluídos ou roubados de forma mal-intencionada ou inadvertidamente. A proteção contra vazamento de dados é uma parte essencial dos programas de segurança que utilizam uma estrutura Zero Trust. Ela protege as organizações contra ataques mal-intencionados e vazamentos acidentais e garante a conformidade com as normas de proteção de dados e privacidade.

Por que a proteção contra vazamento de dados é importante?

Sejam registros de clientes, planos de negócios ou documentos financeiros, os dados vazados podem ter consequências devastadoras para uma organização. Em ataques cibernéticos em que os dados são vazados ou expostos, as organizações podem incorrer em multas substanciais ou ações judiciais. Os vazamentos também podem resultar em perdas significativas de receita, clientes, negócios e reputação, pois os clientes podem não querer fazer negócios com uma empresa que não pode proteger adequadamente seus dados. Os contratempos decorrentes de violações e vazamentos de dados também podem comprometer as perspectivas de negócios e as oportunidades competitivas.

A transformação digital torna a tarefa de proteger dados incrivelmente complexa. As redes de TI estão mais distribuídas, a força de trabalho está cada vez mais remota e os funcionários frequentemente usam dispositivos pessoais, como notebooks e dispositivos móveis, para fins comerciais. Para complicar as coisas, estruturas regulatórias como a HIPAA e a RGPD criam requisitos complexos para restaurar, proteger e processar informações confidenciais. Além disso, apesar da crescente necessidade de proteção contra vazamento de dados, as equipes de TI de todos os setores estão enfrentando uma escassez de talentos que muitas vezes deixa as organizações sem habilidades e proteção adequadas.

Nesse ambiente, as soluções de segurança de dados e proteção contra vazamento de dados desempenham um papel inestimável na identificação automática de possíveis vazamentos e no bloqueio de que dados confidenciais saiam da organização.

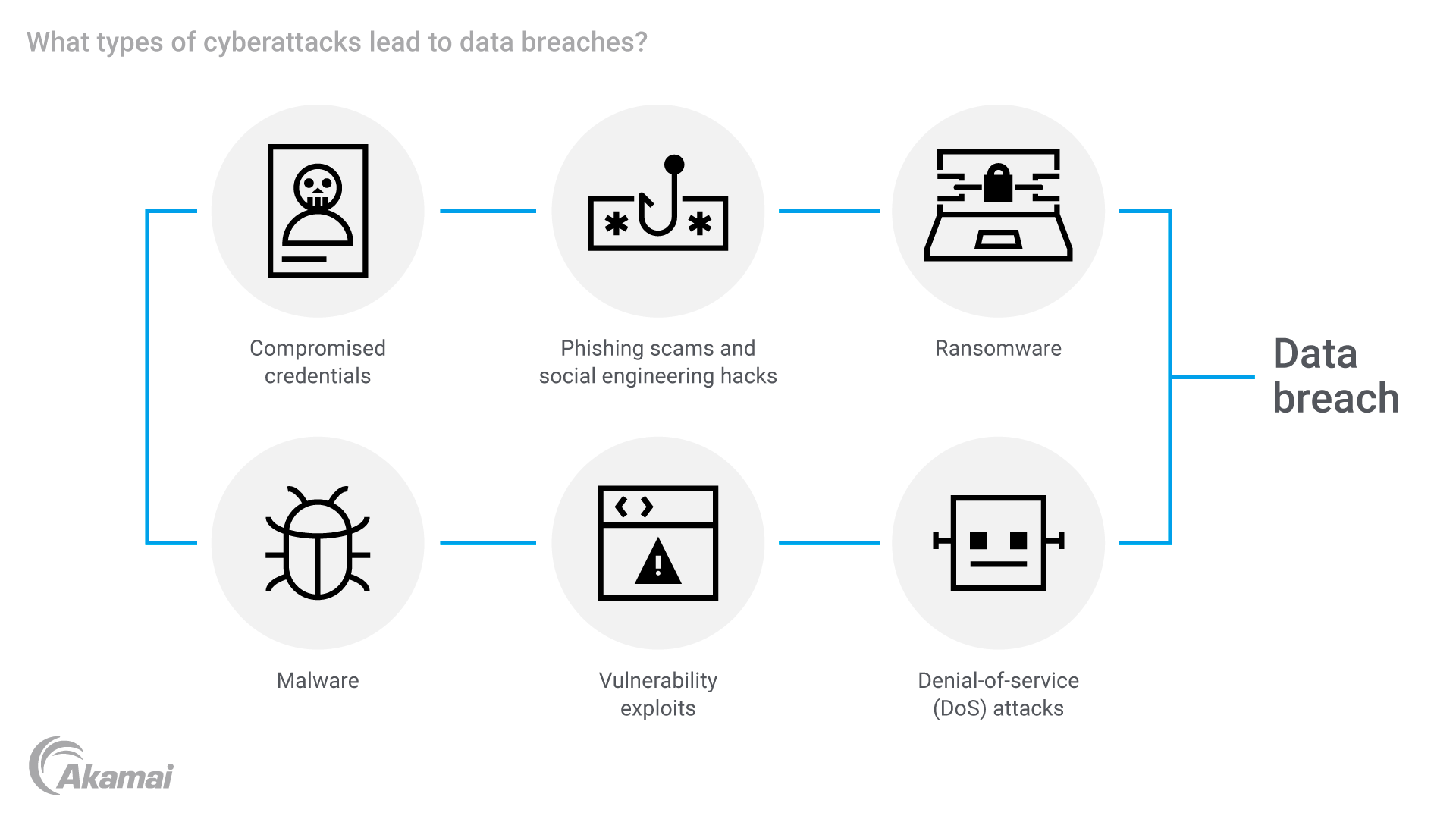

Como os vazamentos de dados acontecem?

Os vazamentos de dados geralmente acontecem de uma maneira entre três possíveis.

- Vazamentos acidentais de dados. Muitos vazamentos de dados são inadvertidos e não intencionais. Vazamentos acidentais podem ser tão simples quanto enviar um e-mail com informações confidenciais para a lista de distribuição errada. Como alternativa, vazamentos inadvertidos podem ocorrer devido à configuração incorreta das configurações de segurança que resultam na exposição de dados ou que deixam a porta aberta para hackers.

- Ameaças internas. Os dados podem ser vazados por funcionários, prestadores de serviços ou associados atuais ou antigos que têm acesso a dados confidenciais dentro de uma organização. Essas informações internas mal-intencionadas podem vazar informações por vários motivos, incluindo ganho pessoal, retribuição ou o desejo de levar informações com eles quando saem para outro emprego.

- Ataques mal-intencionados. A exfiltração de dados é o objetivo final de muitos ataques cibernéticos. Os cibercriminosos frequentemente roubam e exfiltram dados depois de obter acesso não autorizado a ambientes de TI por meio de malware, vulnerabilidades exploradas, ataques de phishing, campanhas de engenharia social ou ataques de ransomware.

Quais são as formas de proteção contra o vazamento de dados?

- As soluções DLP de e-mail monitoram mensagens de e-mail para identificar informações confidenciais, bloquear possíveis vazamentos, sinalizar golpes de phishing e alertar as equipes de segurança sobre outros possíveis ataques.

- As tecnologias DLP de rede monitoram o tráfego de entrada e saída de todos os dispositivos conectados à rede, bloqueando ou alertando as equipes de segurança sobre possíveis vazamentos e ameaças.

- A segurança DLP de endpoint monitora possíveis vazamentos em notebooks, servidores e telefones celulares, mesmo quando esses dispositivos não estão conectados à rede.

- A DLP de nuvem rastreia dados e ativos de TI que estão sendo carregados e baixados do armazenamento em nuvem e de repositórios on-line para monitorar possíveis vazamentos e uso indevido.

Quais são os elementos de uma solução de proteção contra vazamento de dados?

As soluções de proteção contra vazamento de dados são projetadas para proteger vários tipos de dados.

- Os dados em movimento podem ser rastreados por filtros instalados na edge da rede que monitoram o tráfego e identificam dados que saem da organização e podem violar as políticas de segurança.

- Os dados em endpoints podem ser protegidos por uma tecnologia que monitora as informações transferidas entre usuários e partes externas, bloqueando tentativas de compartilhar dados protegidos em tempo real.

- Os dados em repouso dentro das soluções de armazenamento podem ser protegidos por controles de acesso, criptografia e políticas de retenção de dados.

- Os dados em uso podem ser protegidos por sistemas que monitoram e sinalizam interações não autorizadas de usuários.

A classificação automatizada de dados é um recurso essencial de uma solução de proteção contra vazamento de dados. A tecnologia DLP pode usar regras, metadados e tecnologia de aprendizado de máquina para analisar dados e determinar se eles exigem proteção especial. As soluções DLP geralmente também incluem recursos de segurança, como sistemas de detecção de invasões ou sistemas de prevenção de invasões, e tecnologia para autenticar usuários que acessam ou recebem dados.

Como funciona a proteção contra vazamento de dados?

Uma solução de proteção contra vazamento de dados analisa o conteúdo e o contexto dos dados que entram e saem de uma organização, incluindo dados enviados por e-mail e mensagens instantâneas. A análise de conteúdo analisa o conteúdo específico das mensagens e o tráfego de rede, enquanto a análise de contexto analisa fatores externos, como o tamanho e o formato de uma mensagem.

As ferramentas de DLP usam uma variedade de técnicas para analisar o conteúdo e garantir que ele esteja em conformidade com as políticas de proteção contra vazamento de dados. Quando os dados parecem violar a política de DLP, a solução de DLP pode impedir que as informações saiam da organização enquanto alerta as equipes de segurança. A maioria das soluções de DLP usa uma variedade de técnicas.

- A correspondência de expressão regular procura tipos específicos de informações, como números de cartão de crédito de 16 dígitos, números de seguro social de 9 dígitos e outros tipos de dados que se encaixam em um formato específico.

- A análise de soma de verificação de arquivos ajuda a descobrir se os dados armazenados em bancos de dados estão adequadamente protegidos.

- A impressão digital de dados estruturados, também conhecida como correspondência exata de dados, procura correspondências exatas de um banco de dados em tempo real ou de um dump de banco de dados.

- A correspondência parcial de dados procura correspondências completas ou parciais de arquivos específicos, incluindo várias versões de formulários que foram preenchidos por diferentes usuários.

- A análise estatística usa aprendizado de máquina e métodos estatísticos para acionar alertas sobre possíveis vazamentos de conteúdo seguro.

- As correspondências de léxico analisam dados não estruturados usando regras e termos de dicionário para detectar informações confidenciais.

- A categorização identifica dados confidenciais e violações de conformidade analisando as categorias de dados.

- A correspondência exata de arquivos corresponde hashes de arquivo a impressões digitais de dados exatas.

Quais são os benefícios da proteção contra vazamento de dados?

As organizações que adotam estratégias e tecnologias de DLP podem obter benefícios significativos.

- Bloquear atividades potencialmente mal-intencionadas . O software de DLP verifica automaticamente o tráfego que entra e sai da rede para identificar e bloquear possíveis vazamentos, roubo de dados e ameaças como ransomware.

- Garantir a conformidade regulatória. Estruturas regulatórias como HIPAA, RGPD, PCI DSS e outros padrões comuns estabeleceram requisitos de conformidade claros sobre como os dados de clientes e pacientes devem ser protegidos. As soluções de DLP ajudam as organizações a garantir que esses dados estejam protegidos de forma eficaz, ajudando a evitar multas, ações legais e perda de confiança do cliente.

- Aumentar a visibilidade. Ao ajudar as organizações a identificar e rastrear dados em repouso e em trânsito, as soluções de DLP fornecem melhor visibilidade dos tipos de dados armazenados em toda a organização.

Quais são as práticas recomendadas de DLP?

- Classificar dados. Ao classificar os dados com base no risco de vazamentos e no impacto para a organização, as equipes de segurança podem priorizar melhor os esforços de DLP e alocar recursos limitados para maior impacto.

- Inventário de dados. As equipes de TI não podem proteger dados que não conhecem. A realização de uma verificação completa e um inventário de dados pode ajudar a identificar todas as categorias e tipos de dados, bem como ativos de dados específicos que devem ser protegidos.

- Implantar um programa centralizado. Quando vários departamentos e unidades adotam suas próprias soluções, os esforços de proteção contra vazamento de dados podem ser inconsistentes e ineficazes devido a lacunas nas políticas de segurança. Um programa de DLP centralizado permite uma abordagem mais coesa para proteger informações confidenciais.

- Realizar treinamentos de conscientização sobre segurança. A educação pode ajudar os funcionários a entender os riscos de vazamentos de dados, como eles podem contribuir para eles e o que podem fazer para ajudar a manter os dados seguros.

Perguntas frequentes

DLP pode significar prevenção contra vazamento de dados ou proteção contra perda de dados.

O vazamento de dados ocorre quando dados críticos dentro de uma organização são acidentalmente expostos ao público ou transferidos para um destinatário externo não intencional.

Soluções de segurança da Akamai

A Akamai protege a experiência dos seus clientes, sua força de trabalho, seus sistemas e seus dados ajudando a integrar a segurança a tudo o que você cria, em qualquer lugar que você cria e entrega. A visibilidade da nossa plataforma em relação às ameaças globais nos ajuda a adaptar e desenvolver sua postura de segurança para permitir Zero Trust, interromper ransomware, proteger aplicativos e APIs ou combater ataques DDoS, dando a você a confiança para inovar, expandir e transformar continuamente o que é possível.

Por que os clientes escolhem a Akamai

A Akamai é a empresa de cibersegurança e computação em nuvem que potencializa e protege negócios online. Nossas soluções de segurança líderes de mercado, inteligência avançada contra ameaças e equipe de operações globais oferecem defesa em profundidade para garantir a segurança de dados e aplicações empresariais em todos os lugares. As abrangentes soluções de computação em nuvem da Akamai oferecem desempenho e acessibilidade na plataforma mais distribuída do mundo. Empresas globais confiam na Akamai para obter a confiabilidade, a escala e a experiência líderes do setor necessárias para expandir seus negócios com confiança.