Akamai は、オンラインビジネスの力となり、守るサイバーセキュリティおよびクラウドコンピューティング企業です。当社の市場をリードするセキュリティソリューション、優れた脅威インテリジェンス、グローバル運用チームによって、あらゆる場所でエンタープライズデータとアプリケーションを保護する多層防御を利用いただけます。Akamai のフルスタック・クラウド・コンピューティング・ソリューションは、世界で最も分散化されたプラットフォームで高いパフォーマンスとコストを実現しています。多くのグローバル企業が、ビジネスの成長に必要な業界最高レベルの信頼性、拡張性、専門知識を提供できる Akamai に信頼を寄せています。

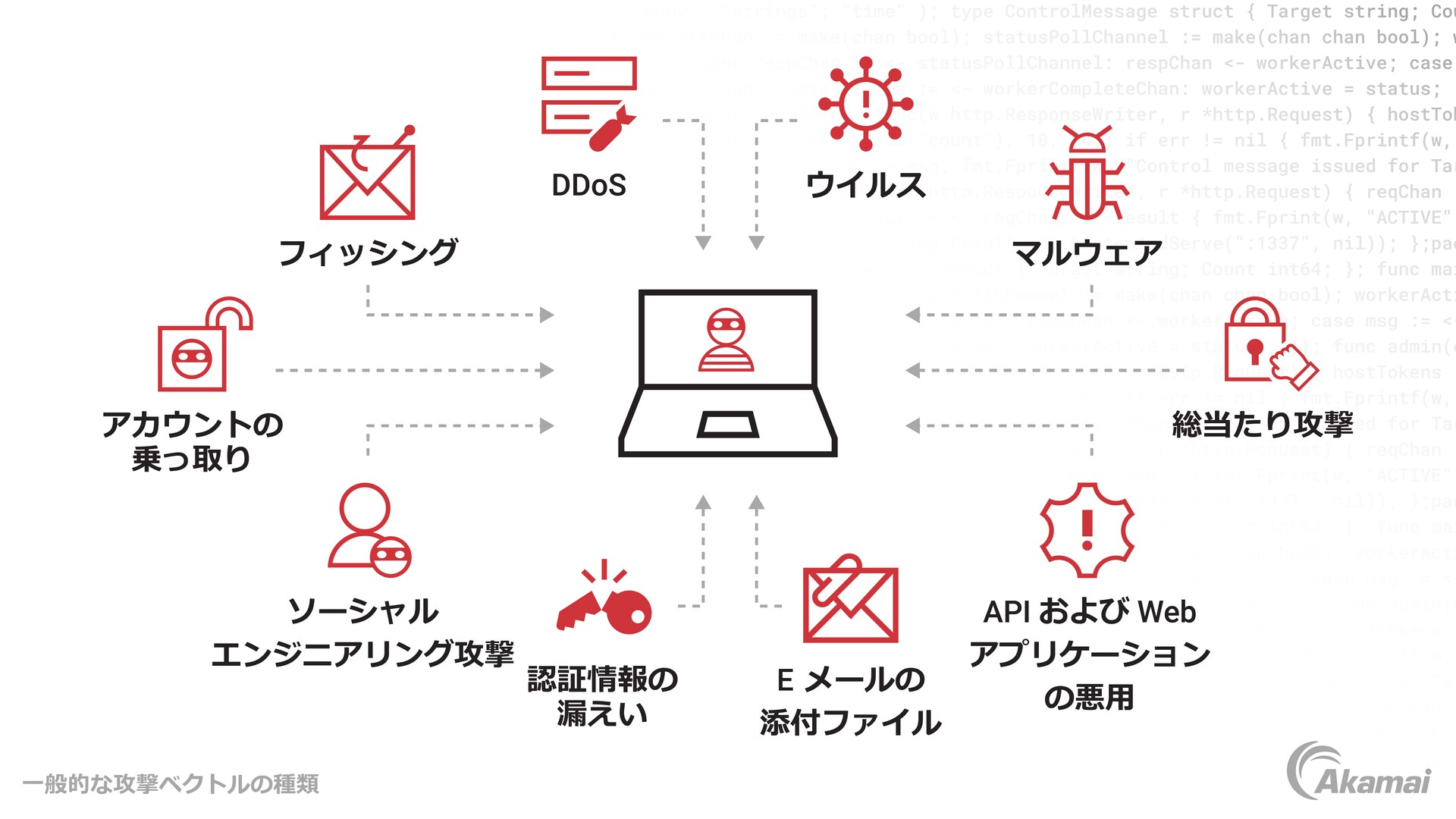

Web セキュリティは、ネットワーク、サーバー、ユーザー、デバイス、ITシステムをインターネットベースのサイバー攻撃から保護する分野です。これには、マルウェア、フィッシング、データ漏えいやデータ窃盗につながる可能性のあるその他の攻撃ベクトルが含まれます。Web セキュリティには通常、Web アプリケーションファイアウォール、 侵入防御システム(IPS)、URLフィルタリング、ウイルス対策/マルウェア対策ソリューションなど、複数のレイヤーのテクノロジーと防御が必要です。Web セキュリティには、WebアプリケーションとAPI セキュリティ だけでなく、クラウド環境を保護するように設計されたクラウド・セキュリティ・ソリューションが含まれます。

Web セキュリティの仕組み

Web セキュリティソリューションは、オンプレミスまたはクラウドに展開できます。ネットワーク上のエンドポイントとの間の Web トラフィックは、Web セキュリティテクノロジーを介して転送されます。Web セキュリティテクノロジーは、すべてのトラフィックとリクエストを監視して検査し、潜在的な脅威を検索します。Web セキュリティソリューションには通常、マルウェア感染、データ損失、認証情報の窃盗、セキュリティポリシー違反に対する多層防御を提供するさまざまなツールが含まれます。承認されたトラフィックは宛先まで進み続けることができますが、疑わしいトラフィックはブロック、隔離、フラグ付けされる可能性があります。

Web セキュリティが重要なのはなぜですか?

Webにより、世界と市場は高度に相互接続されるようになりました。同時に、公開されるデータ、アプリケーション、インフラが増えることで、アタックサーフェスがさらに拡大しました。攻撃者はこのような変化を悪用し、Webアプリ、API、リソースを標的にして防御を突破する方法を数多く見つけてきました。この種のサイバー犯罪が阻止されなければ、ハッカーはITエコシステムに簡単にアクセスして、無数の方法で金銭を盗んだり、データを窃取したり、アカウントをハイジャックしたり、ビジネスを中断させたりすることができます。Web セキュリティソリューションは、組織、データ、ユーザーをさまざまな脅威から保護するだけでなく、収益、生産性、評判、顧客、ビジネスチャンスの損失からも保護します。

Web セキュリティのメリットとは?

組織が Web セキュリティプログラムを適切に管理すれば、いくつかの大きなメリットが得られます。

- データセキュリティ。Web セキュリティは、機微な情報にアクセスして窃取するように設計されたフィッシング、マルウェア、ドライブバイダウンロードなどの攻撃をブロックします。また、Web セキュリティテクノロジーは、悪性の漏えいや不注意による漏えいを防止し、セキュリティ認証情報、財務記録、個人情報(PII)、その他の機微な情報を保護するのにも役立ちます。

- 事業継続性。強力な Web セキュリティを備えた企業は、サイバー攻撃によるダウンタイムや混乱を回避しやすくなります。

- 規制への対応。強力な Web セキュリティプログラムは、GDPR、HIPAA、PCI DSSなど、さまざまな規制フレームワークへのコンプライアンスを実現するために役立ちます。

- テレワーカーのサポート。Web セキュリティソリューションは、テレワーカーやどこからでも仕事をする従業員の安全なアクセスを確保するために不可欠です。Webに接続しているあらゆるデバイスにセキュリティポリシーを適用することで、従業員はどこにいても生産性を維持できるようになります。

- ブランドの評判。Web関連のサイバー攻撃に屈した組織は、必然的にブランドへのダメージを被ります。その一方で、強力なセキュリティを備えた企業は、ブランドに対する信頼を高め、カスタマーエンゲージメントを高めることができます。

- 財務的損失の回避。Web セキュリティは、サイバー攻撃の成功によって生じることの多い多額の経済的損失を回避するのに役立ちます。これらの費用には、攻撃の緩和と損害の修復にかかるコスト、規制コンプライアンスの欠如による罰金、サイバー攻撃に起因するシステム停止時に生じる生産性の低下などが含まれます。

Web セキュリティに対する脅威とは

Web セキュリティに対する脅威は、いくつかの主要なカテゴリーに分類されます。これらのセキュリティ上の脅威の多くは、最も危険な脅威と脆弱性のリストであるOWASPトップ10に含まれています。

- マルウェア:サイバー犯罪者は多くの場合、ユーザーのコンピューターに悪性ソフトウェア(マルウェア)をインストールして、ログイン認証情報の窃盗、サービス妨害攻撃、アカウントからの送金など、さまざまな悪性アクションを実行します。ランサムウェアはコンピューターやサーバー上のファイルを暗号化し、サイバー犯罪者が復号キーと引き換えに身代金を要求できるようにするため、特に危険なマルウェアの一種です。

- フィッシング攻撃。フィッシング攻撃では、ハッカーは偽の Web サイトやその他の形態の偽装を使用して被害者をだまし、パスワードやクレジットカード情報などの機密情報を明らかにさせます。

- ページハイジャック。ページやブラウザーのハイジャックでは、知らないうちにハッカーが偽のWebサイトにユーザーを誘導したり、ブラウザーに望ましくないアクションや悪性のアクション(キーストロークの記録や情報の窃盗など)を実行させたりします。

- 高度な持続型脅威。このタイプの攻撃により、ハッカーは組織のIT環境内で長期間検知されずに、データを収集し、アクションを観察し、組織のセキュリティと運用を弱体化させることができます。

- シャドー IT。シャドーITとは、IT部門は承認していないが、ユーザーが採用またはダウンロードするあらゆるソリューションです。ユーザーは、問題の解決、新しいテクノロジーの試用、効率の向上を目的としてシャドーITを利用することがよくあります。シャドーITは本質的にセキュリティ制御によって保護されていないため、Web セキュリティにギャップが生じ、攻撃者に可能性を開くことになります。

- インジェクション攻撃。攻撃者は、Web サイトやWebアプリケーション内の入力フィールドを使用して悪性コードを挿入し、ソフトウェアに変更を加えたり、攻撃者がシステムにアクセスできるようにしたりする可能性があります。オンラインフォームでのSQLインジェクションにより、ハッカーはデータベース内のデータや権限を変更できるようになる可能性があります。

- サービス妨害(DoS)。サービス妨害攻撃や分散型サービス妨害(DDoS)攻撃は、サーバーなどのITリソースに悪性のリクエストや偽のリクエストを殺到させ、クラッシュや速度低下を引き起こします。その結果、これらのITリソースは正当なユーザーやアプリケーションにサービスを提供できなくなります。

- クロスサイトスクリプティング(XSS)攻撃。この攻撃ベクトルは、 ユーザー入力を適切に検証しない Web ページを悪用します。これにより、悪性コードがユーザーに跳ね返る可能性があります。XSS攻撃は、ユーザーCookieを窃取したり、ユーザーに代わってアクションを実行したりするなど、さまざまな悪性アクションを実行するために使用される可能性があります。

- パスワード漏えい:攻撃者は、盗まれたパスワードや侵害されたパスワードを使用して Web サイト上のユーザーアカウントにアクセスし、金銭やデータを盗んだり、アカウントをハイジャックしたり、IT環境にアクセスしたりすることがよくあります。

Web セキュリティソリューションとは

セキュリティチームは、インターネット経由の攻撃を防御するために、さまざまな Web セキュリティソリューションを展開できます。

- アプリケーション制御。セキュリティ管理者は、アプリケーション固有のルールを適用して、特定のアプリケーションの使用とそのアプリケーション内の機微な情報を制御できます。

- データ漏えい防止(DLP)。DLPソリューションは、組織が最も重要なデータ資産を特定し、それらを保護するセキュリティポリシーを定義するのに役立ちます。また、DLPテクノロジーはトラフィックを監視して、機微な情報が悪性または不注意の漏えいによって組織から流出するのを防止することもできます。

- ウイルス対策/マルウェア対策ソフトウェア。Web セキュリティソリューションは、組織に出入りするすべてのWebトラフィックを検査して、既知のマルウェアやウイルスに関連するコードを含むパケットを検索することで、ウイルスやマルウェアをブロックできます。

- URLフィルタリング。組織はURLフィルタリングを展開し、脅威インテリジェンスフィードに基づいて、疑わしいWebサイトや悪性であることがわかっているWebサイトにユーザーがアクセスできないようにすることができます。

- セキュア Web ゲートウェイ(SWG)。SWGはトラフィックを監視し、ポリシーを適用して不要なトラフィックをブロックし、脅威がIT環境に侵入するのを防ぎます。

- Web アプリケーションファイアウォール(WAF)。ネットワーク環境内のWAFは、悪性のコードインジェクションをブロックし、DDoS攻撃を防止し、組織のセキュリティ体制を強化します。

- DNS制御。DNS ファイアウォールなどのDNS制御は、ドメイン・ネーム・システムを悪用する攻撃を特定して緩和するのに役立ちます。ドメイン・ネーム・システムは、人間が読める Web サイトの名前をマシンが読み取ることのできるアドレスに変換します。

- 脆弱性スキャナー。セキュリティチームは、アプリケーションをスキャンして既知の脆弱性を検出することで、攻撃者がそれを発見して悪用する前にソフトウェアの弱点を特定して緩和できます。

- VPN。仮想プライベートネットワークは、リモートデバイスとネットワーク間のトラフィックを暗号化して、データの安全性を確保し、Machine-in-the-Middle 攻撃を防止します。

- セキュリティ意識向上トレーニング。攻撃者が使用する一般的な手法について従業員を教育することで、組織は人的ミスに起因する攻撃を防止できます。

- 侵入検知および防止。侵入検知システム(IDS)と侵入防御システム(IPS)は、ネットワークに不正にアクセスしようとする疑わしい試みを特定してブロックします。

Web セキュリティのベストプラクティス

セキュリティチームは、Webセキュリティを強化するためにこれらの手法を頻繁に採用しています。

- HTTPS の展開。Hypertext Transfer Protocol Secure(HTTPS)は、 データを暗号化して、送信中に攻撃者がデータを傍受しないようにすることで、ブラウザーとWebサーバー間の通信のセキュリティを確保します。

- 更新とパッチ適用。ハッカーがさまざまな攻撃で使用する脆弱性を排除するためには、ソフトウェアの更新とシステムへのパッチ適用を定期的に行うことが重要です。

- 強力なパスワード。強力なパスワードを使用し、パスワードを再利用しないようにユーザーを促すことで、攻撃者がアカウントやITネットワークにアクセスできないようにすることができます。

- 多要素認証(MFA):MFAソリューション(https://www.akamai.com/ja/glossary/what-are-mfa-solutions)では、ユーザーがITリソースへのアクセスを許可される前に、2つ以上の形式の識別情報を提示する必要があります。

- 頻繁なバックアップ:侵害や攻撃の発生後に業務を迅速に復旧するためには、データベース、ファイル、Web サイトの設定データを定期的にバックアップすることが不可欠です。

よくある質問(FAQ)

Web セキュリティソリューションは、インターネットとの間のトラフィックにセキュリティポリシーを適用し、Web サイト、Webアプリケーション、アプリケーション・プログラミング・インターフェース(API)を標的とする脅威に対する防御を提供します。ネットワークセキュリティソリューションは、ネットワークトラフィックを監視し、ネットワークインフラを保護することで、ネットワークへの不正アクセスを防止することに重点を置いています。

クラウドベースの Web セキュリティとは、オンプレミスハードウェアではなくクラウドに存在するソリューションを指します。クラウドベースの Web セキュリティサービスは、オンプレミスソリューションと同じサービスと機能を提供しますが、ハードウェアとソフトウェアへの先行投資が不要です。クラウドベースの Web セキュリティはどこからでもアクセスできるため、多くの場合、高度に分散したテレワーカーのニーズに対応するのに適しています。