Akamai est l'entreprise de cybersécurité et de Cloud Computing qui soutient et protège l'activité en ligne. Nos solutions de sécurité leaders du marché, nos informations avancées sur les menaces et notre équipe opérationnelle internationale assurent une défense en profondeur pour protéger les données et les applications des entreprises du monde entier. Les solutions de Cloud Computing complètes d'Akamai offrent des performances de pointe à un coût abordable sur la plateforme la plus distribuée au monde. Les grandes entreprises du monde entier font confiance à Akamai pour bénéficier de la fiabilité, de l'évolutivité et de l'expertise de pointe nécessaires pour développer leur activité en toute sécurité.

La sécurité Web est la discipline qui consiste à protéger les réseaux, les serveurs, les utilisateurs, les terminaux et les systèmes informatiques contre les cyberattaques basées sur Internet. Il s'agit notamment de vecteurs d'attaque tels que les logiciels malveillants, l'hameçonnage et d'autres attaques pouvant entraîner des violations de données et des vols de données. La sécurité Web nécessite généralement plusieurs couches de technologies et de défenses qui peuvent inclure un pare-feu d'application Web, des systèmes de prévention des intrusions (Intrusion prevention systems, IPS), un filtrage des URL et des solutions antivirus/anti-programmes malveillants. La sécurité Web peut inclure des applications Web et API Security , ainsi que des solutions de sécurité cloud conçues pour protéger les environnements cloud.

Comment fonctionne la sécurité Web ?

Les solutions de sécurité Web peuvent être déployées sur site ou dans le cloud. Le trafic Web à destination et en provenance des points de terminaison sur le réseau est dirigé via la technologie de sécurité Web, qui surveille et inspecte l'ensemble du trafic et des requêtes pour rechercher des menaces potentielles. Les solutions de sécurité Web impliquent généralement divers outils qui offrent plusieurs couches de protection contre les infections par logiciels malveillants, la perte de données, le vol d'identifiants et les violations des règles de sécurité. Le trafic approuvé est autorisé à continuer d'avancer vers sa destination, tandis que le trafic suspect peut être bloqué, mis en quarantaine ou signalé.

Pourquoi la sécurité Webest-elle importante ?

Le Web a permis au monde et au marché de devenir hautement interconnectés. Dans le même temps, il a créé des surfaces d'attaque beaucoup plus larges en exposant publiquement davantage de données, d'applications et d'infrastructures. Les acteurs malveillants ont exploité ces changements, trouvant de nombreuses façons de pénétrer les défenses en ciblant les applications Web, les API et les ressources. Lorsque ce type de cybercriminalité n'est pas entravé, les pirates peuvent facilement accéder aux écosystèmes informatiques pour voler de l'argent, exfiltrer des données, pirater des comptes et perturber l'activité de nombreuses façons. Les solutions de sécurité Web protègent les entreprises, leurs données et leurs utilisateurs contre un large éventail de menaces, ainsi que contre les pertes de revenus, de productivité, de réputation, de clients et d'opportunités commerciales.

Quels sont les avantages de la sécurité Web ?

Les entreprises qui gèrent leurs programmes de sécurité Web avec succès peuvent compter sur plusieurs avantages significatifs.

- Sécurité des données. La sécurité Web bloque les attaques telles que l'hameçonnage, les logiciels malveillants et les téléchargements « drive-by » conçus pour accéder aux données sensibles et les exfiltrer. La technologie de sécurité Web peut également aider à prévenir les fuites malveillantes et involontaires et à protéger les identifiants de sécurité, les dossiers financiers, les informations personnelles identifiables (Personally identifiable information, PII) et d'autres données sensibles.

- Continuité de l'activité. Les entreprises disposant d'une sécurité Web renforcée peuvent éviter plus efficacement les interruptions de service et les perturbations causées par les cyberattaques.

- Conformité réglementaire. De solides programmes de sécurité Web aident les entreprises à se conformer à un large éventail de cadres réglementaires, notamment GDPR, HIPAA et PCI DSS.

- Prise en charge des télétravailleurs. Les solutions de sécurité Web sont essentielles pour garantir un accès sécurisé aux collaborateurs à distance et aux employés travaillant en tout lieu. L'application d'une stratégie de sécurité sur n'importe quel terminal se connectant au Web permet aux employés de rester productifs, où qu'ils se trouvent.

- Réputation de la marque. Les entreprises qui succombent à des cyberattaques Web subissent inévitablement des dommages à leur marque. D'autre part, les entreprises disposant d'une sécurité forte sont en mesure de renforcer la confiance dans leur marque et d'accroître l'engagement de leurs clients.

- Éviter les pertes financières. La sécurité Web peut aider les entreprises à éviter les pertes financières importantes qui résultent souvent d'une cyberattaque réussie. Ces dépenses comprennent le coût d'atténuation des attaques et de réparation des dommages, les amendes encourues en cas de non-conformité réglementaire et la perte de productivité encourue lors d'une panne résultant d'une cyberattaque.

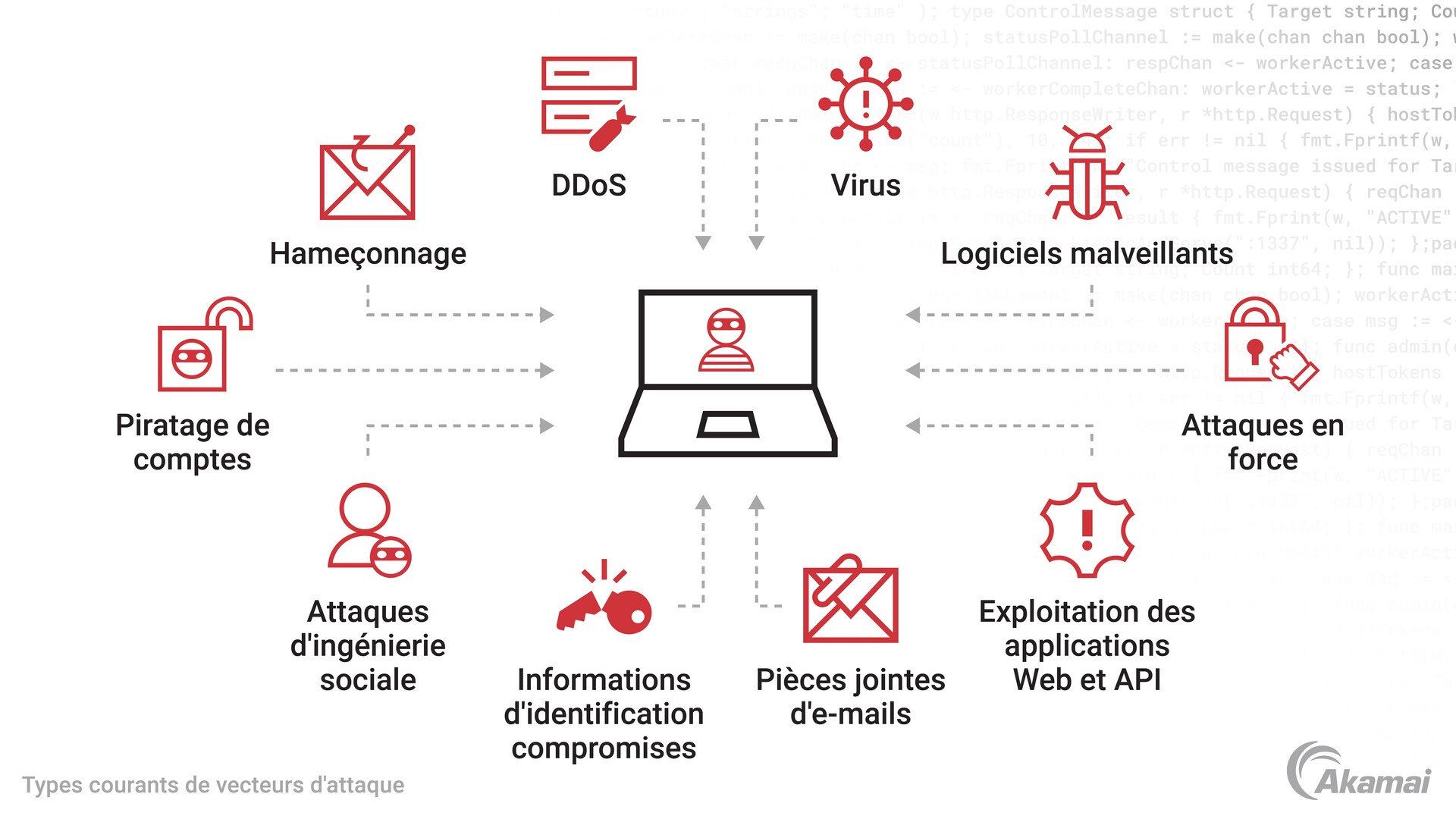

Quelles sont les menaces pour la sécurité Web ?

Les menaces pesant sur la sécurité Web se répartissent en plusieurs catégories majeures. Nombre de ces menaces de sécurité figurent dans le top 10 de l'OWASP, une liste des menaces et vulnérabilités les plus dangereuses.

- Logiciels malveillants. Les cybercriminels installent souvent des logiciels malveillants sur les ordinateurs des utilisateurs pour effectuer un large éventail d'actions malveillantes telles que voler des identifiants de connexion, mener des attaques par déni de service ou transférer de l'argent depuis des comptes. Un ransomware est un type de logiciel malveillant qui chiffre des fichiers sur les ordinateurs et les serveurs, permettant aux cybercriminels d'exiger une rançon en échange de clés de déchiffrement.

- Attaques par hameçonnage. Dans les attaques par hameçonnage, les pirates utilisent de faux sites Web ou d'autres formes de tromperie pour inciter les victimes à révéler des informations sensibles telles que des mots de passe ou des informations de carte de crédit.

- Piratage de pages. Lors du piratage de pages ou de navigateurs, les pirates dirigent les utilisateurs vers un faux site Web ou forcent un navigateur à effectuer des actions indésirables ou malveillantes, telles que l'enregistrement de frappes au clavier ou le vol d'informations.

- Menaces persistantes avancées. Ce type d'attaque permet aux pirates de rester indétectés dans l'environnement informatique d'une entreprise pendant une période prolongée, ce qui leur permet de collecter des données, d'observer des actions et de compromettre la sécurité et les opérations de l'entreprise.

- Shadow IT. La shadow IT est toute solution que les utilisateurs adoptent ou téléchargent et qui n'est pas approuvée par le service informatique. Les utilisateurs se tournent souvent vers la shadow IT pour résoudre des problèmes, essayer de nouvelles technologies ou améliorer l'efficacité. La shadow IT n'étant pas intrinsèquement protégée par des contrôles de sécurité, elle peut créer des failles de sécurité Web qui laissent la porte ouverte aux pirates.

- Attaques par injection. Les attaquants peuvent utiliser les champs de saisie d'un site Web ou d'une application Web pour injecter du code malveillant qui apporte des modifications au logiciel ou permet aux attaquants d'accéder à des systèmes. L'injection SQL dans les formulaires en ligne peut permettre aux pirates de modifier des données et des privilèges au sein d'une base de données.

- Déni de service (Denial of service, DoS). Les attaques par déni de service et par déni de service distribué (Distributed denial of service, DDoS) provoquent le plantage ou le ralentissement des ressources informatiques telles que les serveurs en les inondant de requêtes malveillantes ou fausses. Par conséquent, ces ressources informatiques ne sont pas en mesure de fournir des services aux utilisateurs et applications légitimes.

- Attaques par cross-site scripting (XSS). Ce vecteur d'attaque exploite les pages Web qui ne valident pas correctement les entrées de l'utilisateur, ce qui peut permettre à du code malveillant d'être renvoyé à l'utilisateur. Les attaques XSS peuvent être utilisées pour effectuer diverses actions malveillantes telles que voler des cookies d'utilisateur ou effectuer des actions au nom d'un utilisateur.

- Violations de mot de passe. Les pirates utilisent fréquemment des mots de passe volés ou compromis pour accéder aux comptes d'utilisateurs sur des sites Web, ce qui leur permet de voler de l'argent et des données, de pirater des comptes ou d'accéder à des environnements informatiques.

Quelles sont les solutions de sécurité Web ?

Les équipes de sécurité peuvent déployer une grande variété de solutions de sécurité Web pour se défendre contre les attaques transmises par Internet.

- Contrôle d'applications. Les administrateurs de sécurité peuvent appliquer des règles spécifiques aux applications pour contrôler l'utilisation de certaines applications et des données sensibles qu'elles contiennent.

- Prévention des fuites de données (Data leak prevention, DLP). Les solutions DLP aident les entreprises à identifier leurs ressources de données les plus critiques et à définir des stratégies de sécurité pour les protéger. Les technologies DLP peuvent également surveiller le trafic pour empêcher les données sensibles de sortir de l'entreprise par suite de fuites malveillantes ou involontaires.

- Logiciels antivirus/anti programmes malveillants. Les solutions de sécurité Web peuvent bloquer les virus et les logiciels malveillants en inspectant tout le trafic Web entrant et sortant de l'entreprise afin de rechercher des paquets contenant du code lié à des logiciels malveillants et à des virus connus.

- Filtrage des URL. Les entreprises peuvent déployer un filtrage d'URL pour empêcher les utilisateurs de visiter des sites Web suspects ou connus pour être malveillants, en fonction des flux d'informations sur les menaces.

- Passerelle Web sécurisée (Secure web gateway, SWG). Une SWG surveille le trafic et applique des règles pour bloquer le trafic indésirable et empêcher les menaces d'entrer dans un environnement informatique.

- Pare-feu d'applications Web (Web application firewall, WAF). Un WAF dans les environnements réseau bloque l'injection de code malveillant, empêche les attaques DDoS et renforce la stratégie de sécurité d'une entreprise.

- Contrôles DNS. Les contrôles DNS, comme un pare-feu DNS, aident à détecter et à atténuer les attaques qui exploitent le système de noms de domaine, qui convertit les noms lisibles par l'homme des sites Web en adresses lisibles par les machines.

- Analyseurs de vulnérabilité. En analysant les applications à la recherche de vulnérabilités connues, les équipes de sécurité peuvent identifier et atténuer les faiblesses des logiciels avant que les attaquants ne puissent les découvrir et les exploiter.

- VPN. Un réseau privé virtuel chiffre le trafic entre les terminaux distants et le réseau pour protéger les données et empêcher les attaques de type machine-in-the-middle.

- Formation de sensibilisation à la sécurité. En éduquant les employés sur les techniques courantes utilisées par les attaquants, les entreprises peuvent aider à prévenir les attaques causées par des erreurs humaines.

- Prévention et détection d'intrusions. Les systèmes de détection des intrusions (Intrusion detection systems, IDS) et les systèmes de prévention des intrusions (IPS) identifient et bloquent les tentatives suspectes d'obtenir un accès non autorisé à un réseau.

Quelles sont les meilleures pratiques en matière de securité Web ?

Les équipes de sécurité adoptent fréquemment ces pratiques pour renforcer la sécurité Web.

- Déployer HTTPS. Le protoHTTPS (Hypertext Transfer Protocol Secure) sécurise la communication entre les navigateurs et les serveurs Web en chiffrant les données pour les empêcher d'être interceptées par des acteurs malveillants pendant la transmission.

- Mises à jour et correctifs. La mise à jour régulière des logiciels et des systèmes de correctifs est essentielle pour éliminer les vulnérabilités que les pirates utilisent dans diverses attaques.

- Mots de passe forts. Encourager les utilisateurs à utiliser des mots de passe forts et à ne pas les réutiliser peut aider à empêcher les pirates d'accéder aux comptes et aux réseaux informatiques.

- Authentification multifactorielle (MFA). Les solutions d'authentification multifactorielle (lien vers https://www.akamai.com/fr/glossary/what-are-mfa-solutions) exigent que les utilisateurs présentent au moins deux formes d'identification avant de recevoir l'accès aux ressources informatiques.

- Sauvegardes fréquentes. La sauvegarde régulière des bases de données, des fichiers et des données de configuration des sites Web est essentielle pour restaurer rapidement les opérations après une violation ou une attaque.

FAQ

Les solutions de sécurité Web appliquent des règles de sécurité sur le trafic entrant et sortant d'Internet, fournissant ainsi des défenses contre les menaces qui ciblent les sites Web, les applications Web et les interfaces de programmation d'applications (API). Les solutions de sécurité réseau sont axées sur la prévention des accès non autorisés aux réseaux en surveillant le trafic réseau et en protégeant l'infrastructure réseau.

La sécurité Web basée sur le cloud fait référence aux solutions qui résident dans le cloud plutôt que dans du matériel sur site. Les services de sécurité Web basés sur le cloud offrent les mêmes services et fonctions que les solutions sur site, mais éliminent le besoin d'investir initialement dans le matériel et les logiciels. La sécurité Web basée sur le cloud étant accessible depuis n'importe où, elle est souvent mieux adaptée pour répondre aux besoins d'une main-d'œuvre distante hautement distribuée.