La limitation du débit protège les API contre les abus en contrôlant le nombre de requêtes qu'un utilisateur peut effectuer dans un laps de temps donné. Pour ce faire, elle fixe un seuil pour le nombre maximal de requêtes autorisées pour un seul utilisateur (ou une seule adresse IP) sur une période donnée en secondes, minutes ou heures. La limitation du débit empêche les utilisateurs de surcharger l'API avec des requêtes excessives qui pourraient entraîner des problèmes de performances ou ouvrir des failles de sécurité via des attaques par déni de service (DoS), l'extraction d'API, etc.

Qu'est-ce que la limitation du débit ?

La limitation du débit est un mécanisme utilisé pour contrôler la quantité de données ou de requêtes pouvant être transmises entre deux systèmes au cours d'une période donnée. Elle permet de prévenir les abus, de protéger les ressources du système et de garantir une utilisation équitable pour tous les utilisateurs. En mettant en œuvre la limitation du débit, les entreprises peuvent atténuer le risque de surcharge des serveurs, améliorer les performances du réseau et renforcer la sécurité globale.

Une ressource digitale, telle qu'une interface de programmation d'application (API), est limitée par définition. Elle ne pourra traiter qu'un certain nombre de requêtes par minute ou par heure, en supposant qu'elle soit déployée sur une infrastructure fixe, par exemple un serveur virtuel. Pour éviter de surcharger une telle ressource, ses propriétaires appliquent souvent une « limitation du débit », une pratique qui restreint le nombre de requêtes qu'elle traitera pour chaque utilisateur au cours d'une période donnée. La limitation du débit est parfois appelée « régulation », car le processus équivaut, sur le plan digital, à rétrécir un tuyau pour restreindre le débit d'air.

La limitation du débit a plusieurs intérêts. Elle garantit un accès fiable aux ressources digitales qui répondent aux attentes en matière de qualité de service. Grâce à la limitation du débit, les propriétaires de systèmes n'ont pas à investir dans des infrastructures dont ils n'ont pas besoin. La limitation du débit est également un outil important pour protéger les ressources digitales contre toute utilisation malveillante ou non autorisée. Elle vous aide également à mieux comprendre vos besoins en matière de trafic afin d'adapter les capacités de votre environnement.

Qu'est-ce que la limitation du débit ?

Pour bien comprendre le principe de la limitation du débit, considérez-la comme une stratégie. La limitation du débit est un ensemble de règles qui contrôlent la vitesse à laquelle un utilisateur peut accéder à une ressource digitale. Par exemple, combien de fois un utilisateur peut-il tenter de se connecter à un site Web en une minute ? Sans règle de limitation du débit, la réponse est « autant de fois qu'il le souhaite ». Avec la limitation du débit, la réponse pourrait être « l'utilisateur peut tenter de se connecter jusqu'à trois fois en une minute ». S'il tente de se connecter une quatrième fois, il sera bloqué.

La limitation du débit se produit lorsqu'une règle de limitation du débit est appliquée par une solution matérielle ou logicielle. La règle et son application sont toutes deux nécessaires. Sans la règle, l'application n'a aucun sens. Sans le point d'application de la règle, la règle n'a aucun sens. La limitation du débit implique également l'existence d'un outil de surveillance qui suit le taux d'utilisation des ressources et signale les situations problématiques, telles qu'un serveur « en surchauffe » ou une activité suspecte pouvant indiquer une cyberattaque en cours.

Pourquoi la limitation du débit joue-t-elle un rôle important ?

La limitation du débit joue un rôle important, car elle constitue un élément opérationnel clé de la qualité de service, de la cybersécurité et des finances. Du point de vue de la qualité de service, la limitation du débit empêche les ressources d'être submergées par un trop grand nombre de requêtes, un scénario qui peut entraîner des ralentissements ou des interruptions de service. Grâce à des règles de limitation du débit bien conçues, tous les utilisateurs éligibles peuvent bénéficier d'une qualité de service (QoS) similaire. Dans le même ordre d'idée, la limitation du débit contribue à garantir l'équité en empêchant un utilisateur de monopoliser une ressource digitale.

En matière de cybersécurité, la limitation du débit sert de contre-mesure à différentes menaces. Une attaque par déni de service (DoS), par exemple, consiste à submerger une ressource de requêtes afin de la faire planter. La limitation du débit peut empêcher l'auteur de l'attaque DoS d'atteindre son objectif. De la même manière, la limitation du débit peut atténuer les attaques en force, qui consistent à deviner rapidement des mots de passe. La limitation du débit est également efficace contre le credential stuffing, une variante de l'attaque en force où l'attaquant essaie rapidement différentes combinaisons de noms d'utilisateur et de mots de passe volés pour obtenir un accès non autorisé à une ressource, par exemple un site Web bancaire.

La limitation du débit peut également aider une entreprise sur le plan financier. Une ressource digitale coûte de l'argent. Plus elle est utilisée efficacement, plus ses résultats financiers seront bons. Les limites de débit maintiennent l'utilisation des ressources digitales dans des limites prévisibles. Pour comprendre l'importance de ce mécanisme, imaginez qu'une entreprise doive acheter des serveurs supplémentaires pour faire face à un trafic élevé causé par des utilisateurs ayant un accès illimité. Cet investissement ne serait pas rentable.

Si l'on examine le problème sous un autre angle, chaque requête de service a un coût. Celui-ci peut être faible (une fraction de centime) si l'on tient compte de la bande passante, des dépenses liées au centre de données et de l'amortissement des logiciels et du matériel. Cependant, si des millions de requêtes de service indésirables saturent le système, cela entraînera un gaspillage d'argent considérable.

La limitation du débit peut également faire partie de la monétisation d'une ressource digitale. Par exemple, une entreprise peut autoriser un utilisateur à effectuer 5 000 appels d'API par semaine pour 100 dollars. Le propriétaire de l'API a besoin d'une limitation du débit pour appliquer ce nombre maximal d'appels d'API.

Comment fonctionne la limitation du débit ?

La limitation du débit est basée sur l'identifiant utilisateur ou l'adresse IP (Internet Protocol) d'un utilisateur. Une solution de limitation du débit suit les adresses IP associées aux requêtes de service. Comme l'adresse IP représente un code unique pour chaque connexion au service demandé, elle permet à la solution de limitation du débit de bloquer efficacement les comportements non conformes à la règle.

Le processus réel de limitation du débit consiste à suivre le nombre total de requêtes effectuées par les utilisateurs à partir d'une adresse IP donnée. La solution de limitation du débit compare ensuite l'activité des requêtes avec ses règles. Elle peut facilement détecter les utilisateurs qui enfreignent les règles et les empêcher de continuer. Dans la plupart des cas, la solution de limitation du débit envoie un message d'erreur à l'utilisateur.

La pagination de l'API est également utilisée pour contrôler la fréquence des requêtes d'API. Elle garantit que le système n'est pas surchargé et que les données sont récupérées efficacement. Cette technique contribue aussi à protéger le système contre les requêtes malveillantes et réduit le risque de violation des données. En limitant le nombre de requêtes, elle permet de réduire la charge du serveur et d'augmenter les performances globales.

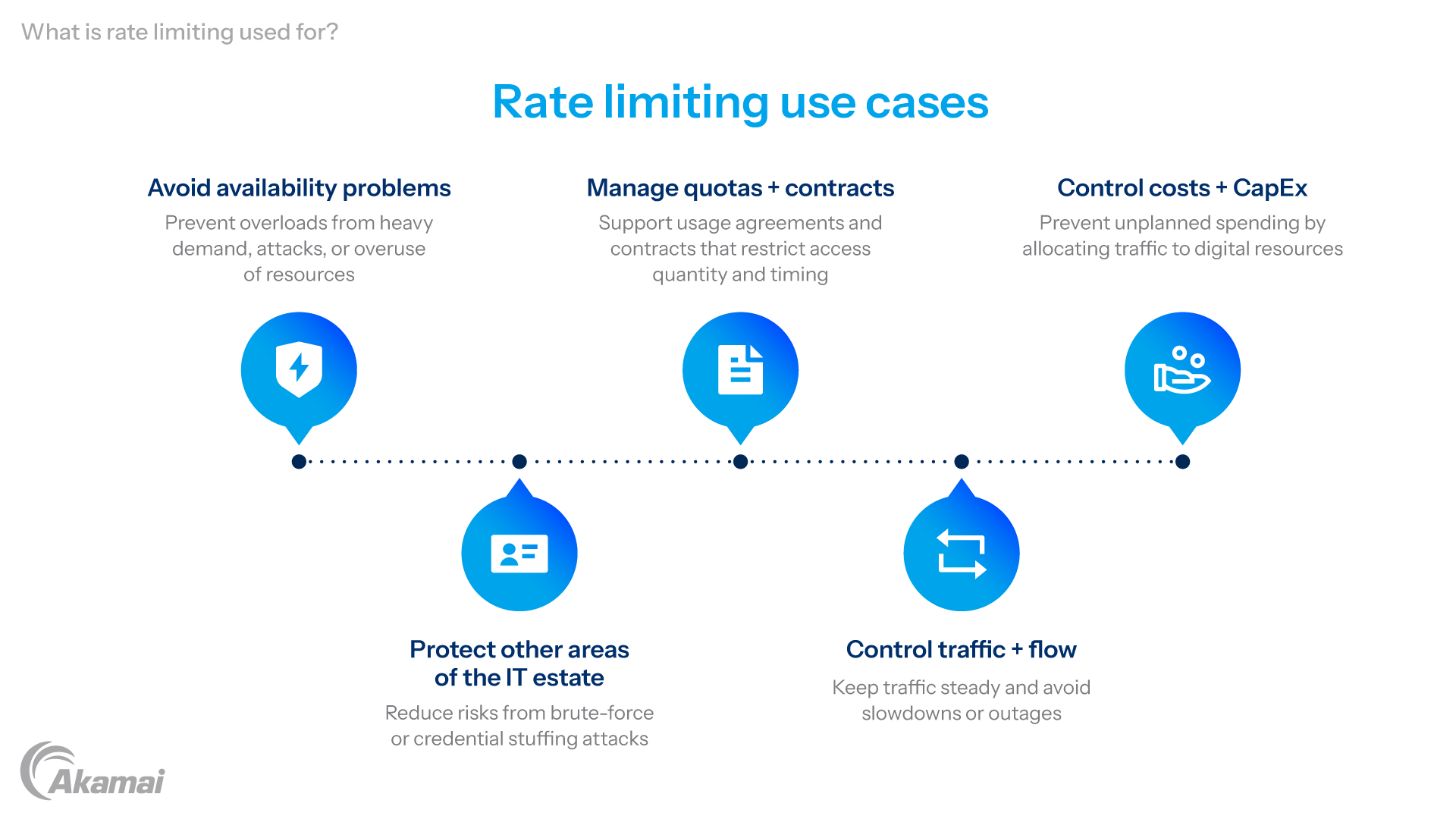

À quoi sert la limitation du débit ?

Les propriétaires de systèmes utilisent la limitation du débit pour diverses raisons, dont la plupart sont liées à la qualité de service et à la sécurité. En général, l'objectif est de maintenir les systèmes en état de fonctionnement, d'offrir une bonne expérience utilisateur et de protéger les ressources digitales contre toute utilisation malveillante. En particulier :

- Éviter les problèmes de disponibilité dus à une utilisation excessive des ressources. Une demande excessive sur une ressource, telle qu'une API, qu'elle soit due à sa popularité ou à la cybercriminalité, rend la ressource moins disponible pour les utilisateurs qui en ont besoin.

- Protéger d'autres domaines du parc informatique. La limitation du débit réduit le risque de pénétration du réseau ou de violation des données, qui peut se produire par le biais d'une attaque en force ou par credential stuffing.

- Gérer les quotas et les contrats. Le propriétaire d'un système peut établir un quota d'utilisation des ressources ou exiger un contrat qui limite la quantité et le moment de l'accès. La limitation du débit permet de faire respecter ces accords.

- Contrôler le trafic et le flux. La limitation du débit maintient le flux du trafic réseau à un niveau défini, ce qui permet d'éviter les ralentissements et les pannes. Elle assure également un contrôle intelligent du flux, le trafic réseau étant acheminé en fonction de volumes prévisibles, par exemple en fusionnant les flux vers un seul appareil.

- Contrôler les coûts et les dépenses d'investissement. La limitation du débit permet aux propriétaires de systèmes d'allouer le trafic aux ressources digitales en fonction du niveau qu'ils ont fixé lors de l'achat. Par exemple, un serveur a été autorisé à l'achat sur la base d'une prévision selon laquelle il traiterait 10 000 requêtes de service par heure. Si les requêtes de service réelles sont plus importantes, cela pourrait nécessiter l'achat de serveurs supplémentaires, qui n'étaient pas prévus dans le budget initial.

Types de limites de débit

Nous nous sommes concentrés sur la limitation du débit en fonction des requêtes de service d'un utilisateur au cours d'une période définie. Cependant, il existe de nombreuses autres façons de limiter les requêtes. Par exemple, les règles de limitation du débit peuvent restreindre le volume des requêtes en fonction de la fréquence et du volume total des requêtes. Un utilisateur peut se voir interdire de se connecter à un site plus de 10 fois par minute. Cependant, l'utilisateur peut également se voir interdire de se connecter plus de 100 fois par jour. Les deux règles peuvent s'appliquer. Sinon, cet utilisateur pourrait essayer de se connecter 10 fois par minute pendant les 1 440 minutes d'une période de 24 heures, ce qui n'est pas idéal du point de vue de la qualité de service.

Il est également possible de limiter le débit en fonction de l'emplacement. Les utilisateurs allemands peuvent être autorisés à effectuer 100 tentatives de connexion par jour, tandis que ceux en France en ont 200. Ce type de règle de limitation du débit peut également déclencher le réacheminement des requêtes de service, par exemple en envoyant le trafic d'un serveur surchargé en Allemagne vers un serveur en France.

Conclusion

La limitation du débit est un contrôle et une contre-mesure essentiels pour les propriétaires de systèmes qui souhaitent rester sécurisés et éviter les interruptions de service. Cette pratique permet également de garantir les résultats financiers escomptés pour les investissements dans les ressources digitales. Le concept est simple : il s'agit de restreindre l'accès en fonction de règles relatives au nombre de requêtes par minute, etc. Toutefois, sa mise en œuvre exige une grande attention aux détails. Grâce à une limitation efficace du débit, les serveurs et les API, entre autres éléments de l'infrastructure, seront disponibles pour ceux qui sont autorisés à les utiliser.

Foire aux questions

La plupart des meilleures pratiques en matière de sécurité des API incluent ces stratégies courantes pour mettre en œuvre la limitation du débit :

- Seau à jetons : attribuez aux utilisateurs un certain nombre de jetons, qui sont réapprovisionnés à un rythme fixe. Chaque requête API consomme un jeton, et le nombre de jetons de l'utilisateur se réapprovisionne lentement. Cela permet de gérer les pics de trafic et les taux de requêtes variables.

- Seau percé : comme pour les seaux à jetons, cette méthode contrôle le nombre de tentatives que chaque utilisateur obtient pendant un temps donné. Cependant, au lieu d'accumuler des jetons jusqu'à un maximum défini, le seau percé « laisse fuir » les jetons excédentaires pour assurer un flux constant de requêtes, ce qui permet une limitation du débit plus fluide et évite les pics soudains de trafic.

- Compteurs à fenêtre fixe : cette stratégie consiste à définir une fenêtre de temps fixe et un nombre maximum de requêtes autorisées. Si le nombre de requêtes dépasse la limite, les requêtes suivantes sont refusées jusqu'à ce que la fenêtre soit actualisée. Bien que cette stratégie soit facile à mettre en œuvre, elle est sensible aux pics de trafic.

Les API à débit limité peuvent avoir un impact sur l'expérience utilisateur en provoquant des retards ou des problèmes d'accès. Un réglage précis est nécessaire pour trouver le juste équilibre entre « sécurité » et « expérience utilisateur ».

Des limites de débit trop basses peuvent entraîner des temps de réponse plus lents ou des erreurs de refus pour les utilisateurs légitimes. Une limitation du débit incohérente peut entraîner des problèmes d'accès intermittents et un service instable. Le réglage précis des limites de débit en fonction des schémas de trafic attendus peut éliminer ce problème. Il est judicieux de concevoir des applications qui s'adaptent progressivement aux besoins en fonctionnalités, tout en conservant les fonctionnalités de base intactes.

La transparence et la clarté sont des priorités absolues dans la communication des limites de débit pour la sécurité des API aux utilisateurs. Les messages d'erreur doivent utiliser le code d'état HTTP « 429 Too Many Requests » (Trop de requêtes) et indiquer que la limitation du débit est en vigueur, en fournissant des détails spécifiques sur le nombre maximal de requêtes autorisées ou les requêtes restantes avant l'ajout ou l'actualisation des jetons.

Pourquoi les clients choisissent-ils Akamai ?

Akamai est l'entreprise de cybersécurité et de Cloud Computing qui soutient et protège l'activité en ligne. Nos solutions de sécurité leaders du marché, nos informations avancées sur les menaces et notre équipe opérationnelle internationale assurent une défense en profondeur pour protéger les données et les applications des entreprises du monde entier. Les solutions de Cloud Computing complètes d'Akamai offrent des performances de pointe à un coût abordable sur la plateforme la plus distribuée au monde. Les grandes entreprises du monde entier font confiance à Akamai pour bénéficier de la fiabilité, de l'évolutivité et de l'expertise de pointe nécessaires pour développer leur activité en toute sécurité.