La limitación de frecuencia protege las API del uso indebido mediante el control del número de solicitudes que un usuario puede realizar en un plazo de tiempo específico. Para ello, establece un umbral del número máximo de solicitudes permitidas de un único usuario (o dirección IP) durante un periodo determinado de segundos, minutos u horas. La limitación de frecuencia impide que los usuarios saturen la API con un número excesivo de solicitudes que podrían provocar problemas de rendimiento o abrir vulnerabilidades de seguridad mediante ataques de denegación de servicio (DoS), scraping de API y mucho más.

¿Qué es la limitación de frecuencia?

La limitación de frecuencia es un mecanismo que se utiliza para controlar la cantidad de datos o solicitudes que se pueden transmitir entre dos sistemas en un periodo de tiempo especificado. Ayuda a evitar el uso indebido, protege los recursos del sistema y garantiza un uso justo para todos los usuarios. Al implementar la limitación de frecuencia, las organizaciones pueden mitigar el riesgo de sobrecarga de los servidores, mejorar el rendimiento de la red y de la seguridad en general.

Un recurso digital, como una interfaz de programación de aplicaciones (API), es de naturaleza finita. Solo podrá gestionar determinadas solicitudes por minuto u hora, suponiendo que se implemente en una cantidad fija de la infraestructura, p. ej., en un servidor virtual. Para evitar sobrecargar un recurso de este tipo, sus propietarios a menudo aplicarán la “limitación de frecuencia”, una práctica que restringe cuántas solicitudes manejará para cada usuario en un periodo de tiempo determinado. La limitación de frecuencia también se denomina a veces “estrangulamiento” ("throttling", en inglés) porque el proceso realiza el equivalente digital de estrechar una tubería para restringir el flujo de aire.

La limitación de frecuencia tiene varios propósitos. Garantiza un acceso fiable a los recursos digitales que cumplen las expectativas de calidad del servicio. Con la limitación de frecuencia, los propietarios de sistemas no tienen que invertir en una infraestructura que no necesitan. La limitación de frecuencia también es una herramienta importante para proteger los activos digitales del uso malicioso o no autorizado, así como para poder comprender mejor las necesidades de tráfico y determinar cómo ampliar el entorno.

¿Qué es la limitación de frecuencia?

La mejor manera de entender la limitación de frecuencia es como una política. La limitación de frecuencia es un conjunto de reglas que controlan la frecuencia con la que un usuario puede acceder a un recurso digital. Por ejemplo, ¿cuántas veces puede un usuario intentar iniciar sesión en un sitio web en un minuto? Si no existe una política de limitación de frecuencia, la respuesta es “tantas veces como quieran”. Con la limitación de frecuencia, la respuesta podría ser “El usuario puede intentar iniciar sesión hasta tres veces en un minuto determinado”. Si intenta iniciar sesión por cuarta vez, se bloquearán.

La limitación de frecuencia se produce cuando algún tipo de solución de hardware o software aplica una directiva de limitación de frecuencia. Tanto la política como su aplicación son necesarias. Sin la política, su aplicación no tiene sentido. Sin el punto de aplicación de la política, la política carece de sentido. La limitación de frecuencia también implica la existencia de una herramienta de supervisión que rastrea la frecuencia del uso de recursos, y señala situaciones problemáticas como el funcionamiento de un servidor “en caliente” o una actividad sospechosa que indica que se está produciendo un ciberataque.

¿Por qué es importante la limitación de frecuencia?

La limitación de frecuencia es importante porque proporciona un elemento operativo clave para la calidad del servicio, la ciberseguridad,y las finanzas. En lo que respecta a la calidad del servicio, la limitación de frecuencia evita que los recursos se saturen debido al exceso de solicitudes, una situación que puede provocar ralentizaciones o interrupciones del servicio. Con unas políticas de limitación de frecuencia bien diseñadas, todos los usuarios elegibles pueden disfrutar de una calidad de servicio (QoS) similar. En un frente relacionado, la limitación de frecuencia ayuda a garantizar la equidad al impedir que un usuario monopolice un recurso digital.

Para la ciberseguridad, la limitación de frecuencia sirve como contramedida frente una serie de distintas amenazas. Un ataque de denegación de servicio (DoS), por ejemplo, intenta inundar un recurso con peticiones para que quede fuera de servicio. La limitación de frecuencia puede impedir que el atacante de la DoS logre este objetivo. La limitación de frecuencia también puede mitigar los ataques de fuerza bruta, que implican adivinar rápidamente las contraseñas. La limitación de frecuencia también funciona contra el Credential Stuffing, una variante de la fuerza bruta en la que el atacante prueba rápidamente diferentes pares de nombre de usuario y contraseña robados para obtener acceso no autorizado a un recurso, p. ej., un sitio web bancario.

La limitación de frecuencia también puede ayudar a una empresa a gestionar mejor sus finanzas. Un activo digital cuesta dinero, por lo que cuanto más eficiente sea su uso, mejor será su resultado financiero. Los límites de frecuencia mantienen el uso de los activos digitales dentro de unos límites predecibles. Para entender por qué esto es importante, imagínese un escenario en el que una empresa tenga que adquirir servidores adicionales para mantenerse al día con un alto volumen de tráfico causado por usuarios con acceso ilimitado. No es una inversión que valga la pena.

Si observamos este problema desde una perspectiva diferente, cada solicitud de servicio conlleva un coste. Puede ser pequeño (una fracción de un céntimo) cuando se tienen en cuenta el ancho de banda, los gastos del centro de datos y la depreciación del software/hardware. Sin embargo, si millones de solicitudes de servicio no deseadas están atascando el sistema, se producirá una pérdida significativa de dinero.

La limitación de frecuencia también puede formar parte de la monetización de un activo digital. Por ejemplo, una empresa podría permitir a un usuario realizar 5000 llamadas de API por semana por 100 $. El propietario de la API necesita una limitación de frecuencia para aplicar este número máximo de llamadas de API.

¿Cómo funciona la limitación de frecuencia?

La limitación de frecuencia se basa en un ID de usuario o en una dirección de protocolo de Internet (IP) de un usuario. Una solución de limitación de frecuencia realiza un seguimiento de las direcciones IP asociadas a las solicitudes de servicio. Dado que la dirección IP representa un código único para cada conexión al servicio solicitado, permite que la solución de limitación de frecuencia bloquee de forma eficaz los comportamientos fuera de las políticas.

El proceso real de limitación de frecuencia implica realizar un seguimiento del número total de solicitudes realizadas por los usuarios desde una dirección IP determinada. A continuación, la solución de limitación de frecuencia compara la actividad de la solicitud con sus políticas. El departamento de TI puede detectar fácilmente a los usuarios que están infringiendo las reglas y evitar que continúen haciéndolo. En la mayoría de los casos, la solución de limitación de frecuencia enviará un mensaje de error al usuario.

La paginación de API también es una herramienta que se utiliza para controlar la velocidad a la que se realizan las solicitudes de API. Se utiliza para garantizar que el sistema no se sobrecargue y que los datos se recuperen de forma eficaz. Esta técnica también ayuda a proteger frente a solicitudes maliciosas y reduce el riesgo de filtraciones de datos. Al limitar el número de solicitudes, también ayuda a reducir la carga del servidor y aumenta el rendimiento en general.

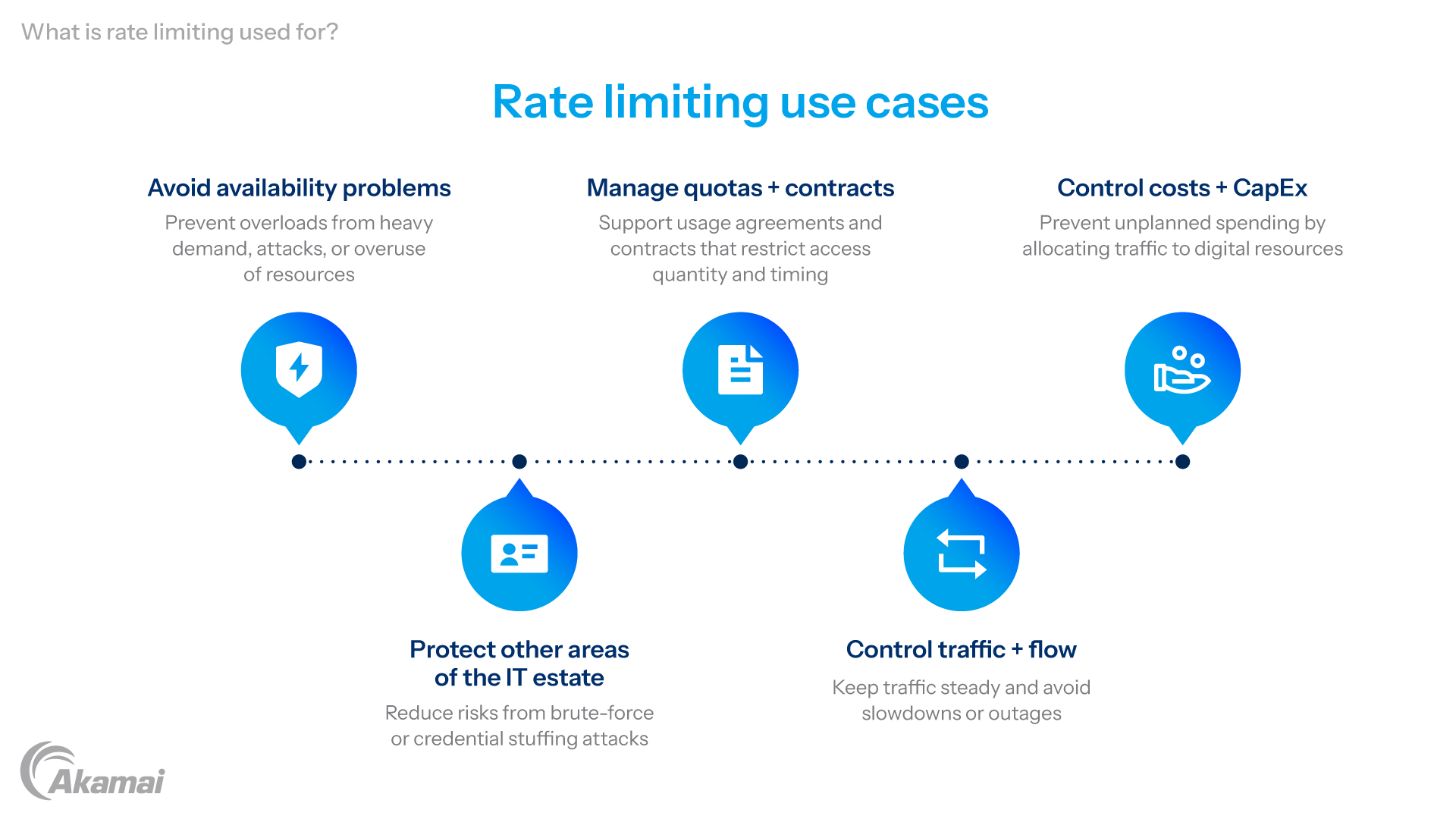

¿Para qué se utiliza la limitación de frecuencia?

Los propietarios del sistema utilizan la limitación de frecuencia por diversas razones, la mayoría de las cuales tienen que ver con la QoS y la seguridad. Los objetivos son casi siempre mantener los sistemas en funcionamiento según lo esperado, ofrecer una buena experiencia de usuario y proteger los activos digitales frente a un uso indebido malicioso. En particular:

- Evitar problemas de disponibilidad debidos al uso excesivo de recursos. La demanda excesiva de un recurso, como una API, ya sea debido a la popularidad o a la ciberdelincuencia, hace que el recurso esté menos disponible para los usuarios que lo necesitan.

- Proteger otras áreas del entorno de TI. La limitación de frecuencia reduce el riesgo de penetración en la red o filtración de datos, que puede producirse a través de un ataque de fuerza bruta o de Credential Stuffing.

- Gestionar cuotas y contratos. El propietario del sistema puede establecer una cuota para el uso de recursos o requerir un contrato que restrinja la cantidad y el tiempo de acceso. La limitación de frecuencia permite aplicar dichos acuerdos.

- Controlar el tráfico y el flujo. La limitación de frecuencia mantiene el flujo de tráfico de red dentro de un nivel definido, lo que ayuda a evitar ralentizaciones e interrupciones. También puede permitir un control de flujo inteligente con tráfico de red enrutado basado en volúmenes predecibles, p. ej., mediante la fusión de flujos en un único dispositivo.

- Controlar los costes y CapEx. La limitación de frecuencia permite a los propietarios de sistemas asignar tráfico a los recursos digitales de acuerdo con el nivel que hayan establecido en la fase de adquisición, por ejemplo, se autorizó la compra de un servidor basándose en la predicción de que gestionaría 10 000 solicitudes de servicio por hora. Si las solicitudes de servicio reales son mayores, podría ser necesario adquirir más servidores que no estaban dentro del presupuesto original.

Tipos de límites de frecuencia

Nos hemos centrado en la limitación de frecuencia basada en las solicitudes de servicio de un usuario en un periodo de tiempo determinado. Sin embargo, hay otras muchas formas de limitar las solicitudes. Por ejemplo, las reglas de limitación de frecuencia pueden restringir el volumen de solicitudes en función de la frecuencia y el volumen total de solicitudes. Un usuario puede tener prohibido intentar iniciar sesión en un sitio más de 10 veces por minuto. Sin embargo, también es posible que el usuario no intente iniciar sesión más de 100 veces al día. Se pueden aplicar ambas reglas. De lo contrario, ese usuario podría intentar iniciar sesión 10 veces por minuto durante los 1440 minutos en un período de 24 horas, lo que no es ideal desde el punto de vista de la QoS.

También es posible una limitación de frecuencia basada en la ubicación. Los usuarios de Alemania podrían tener 100 intentos de inicio de sesión al día, mientras que los de Francia podrían tener 200. Como alternativa, este tipo de política de limitación de frecuencia puede activar el redireccionamiento de solicitudes de servicio, p. ej., el envío de tráfico desde un servidor sobrecargado en Alemania a otro en Francia.

Conclusión

La limitación de frecuencia es un control y una contramedida esenciales para los propietarios de sistemas que desean mantener la seguridad y evitar fallos en el servicio. La práctica también ayuda a garantizar los resultados financieros deseados para las inversiones en recursos digitales. Es un concepto sencillo (restringir el acceso basado en reglas sobre solicitudes por minuto, y así sucesivamente), pero la implementación requiere una atención minuciosa a los detalles. Con una limitación de frecuencia eficaz en vigor, los servidores y las API, entre otros elementos de la infraestructura, estarán disponibles para aquellos que tengan derecho a su uso.

Preguntas frecuentes

La mayoría de las prácticas recomendadas de seguridad de API incluyen estas estrategias comunes para implementar la limitación de frecuencia:

- Depósitos de tokens: asigne a los usuarios un determinado número de tokens que se repongan con una frecuencia fija. Cada solicitud de API consume un token y el recuento de tokens del usuario se reabastecerá lentamente. Esto ayuda a gestionar el tráfico intenso y las variaciones en las frecuencias de solicitud.

- Depósitos con fugas: de forma similar a los depósitos de tokens, este método controla el número de intentos que obtiene cada usuario en un momento determinado. Sin embargo, en lugar de acumular tokens hasta un máximo establecido, los depósitos con fugas "dejan escapar" el exceso de tokens para garantizar un flujo constante de solicitudes, lo que proporciona una limitación de frecuencia más fluida y evita picos repentinos de tráfico.

- Contadores de ventanas fijas: esta estrategia implica establecer una ventana de tiempo fija y un número máximo de solicitudes permitidas. Si el recuento de solicitudes supera el límite, las solicitudes posteriores se deniegan hasta que se actualice la ventana. Aunque esta estrategia es fácil de implementar, es susceptible a patrones de tráfico variables.

Las API de limitación de frecuencia pueden afectar a la experiencia del usuario al causar retrasos o problemas de acceso, y es necesario realizar un ajuste preciso para encontrar el punto óptimo entre la “seguridad” y la “experiencia del usuario”.

Unos límites de frecuencia demasiado bajos pueden provocar tiempos de respuesta más lentos o errores de denegación para los usuarios legítimos. Una limitación de frecuencia inconsistente puede producir problemas de acceso intermitentes y un funcionamiento poco fiable. El ajuste preciso de los límites de frecuencia basados en los patrones de tráfico esperados puede eliminar este problema. Es una buena idea diseñar aplicaciones que degraden la funcionalidad según sea necesario, al tiempo que mantengan intactas las funcionalidades principales.

La transparencia y la claridad son las principales prioridades a la hora de comunicar los límites de frecuencia de seguridad de las API a los usuarios. Los mensajes de error deben utilizar el código de estado HTTP “429 Too many requests” ("demasiadas solicitudes") e indicar que la limitación de frecuencia está en vigor, proporcionando detalles específicos sobre el número máximo de solicitudes permitidas o las solicitudes restantes antes de que se agreguen o actualicen los tokens.

Por qué los clientes eligen Akamai

Akamai es la empresa de ciberseguridad y cloud computing que potencia y protege los negocios online. Nuestras soluciones de seguridad líderes en el mercado, nuestra inteligencia ante amenazas consolidada y nuestro equipo de operaciones globales proporcionan una defensa en profundidad para proteger los datos y las aplicaciones empresariales. Las soluciones integrales de cloud computing de Akamai garantizan el rendimiento y una buena relación calidad-precio en la plataforma más distribuida del mundo. Las grandes empresas confían en Akamai, ya que les ofrece una fiabilidad, una escalabilidad y una experiencia inigualables en el sector, idóneas para crecer con seguridad.